Möglicherweise blockieren die Sicherheitseinstellungen Ihres Computers die Verbindung. Windows-Firewall mit erweiterter Sicherheit – Probleme diagnostizieren und beheben. Aktivieren und verwenden Sie die Sicherheitsüberwachung mit dem Befehlszeilentool auditpol

Snap-In der OS Management Console (MMC). Windows Vista™ ist eine Netzwerkstatus-Firewall für Workstations, die ein- und ausgehende Verbindungen gemäß festgelegten Einstellungen filtert. Sie können jetzt Firewall- und IPsec-Einstellungen mit einem Snap-In konfigurieren. In diesem Artikel werden die Funktionsweise der Windows-Firewall mit erweiterter Sicherheit, häufig auftretende Probleme und Lösungen beschrieben.

So funktioniert die Windows-Firewall mit erweiterter Sicherheit

Windows-Firewall Im erweiterten Sicherheitsmodus ist es eine Firewall, die den Status des Netzwerks für Workstations aufzeichnet. Im Gegensatz zu Router-Firewalls, die am Gateway zwischen Ihrem lokalen Netzwerk und dem Internet bereitgestellt werden, ist die Windows-Firewall für die Ausführung auf einzelnen Computern konzipiert. Es überwacht nur den Datenverkehr der Workstation: den an der IP-Adresse dieses Computers eingehenden Datenverkehr und den vom Computer selbst ausgehenden Datenverkehr. Die Windows-Firewall mit erweiterter Sicherheit führt die folgenden grundlegenden Vorgänge aus:

Das eingehende Paket wird überprüft und mit der Liste des erlaubten Datenverkehrs verglichen. Wenn das Paket mit einem der Listenwerte übereinstimmt, leitet die Windows-Firewall das Paket zur weiteren Verarbeitung an TCP/IP weiter. Wenn das Paket keinem der Werte in der Liste entspricht, blockiert die Windows-Firewall das Paket und erstellt bei aktivierter Protokollierung einen Eintrag in der Protokolldatei.

Die Liste des erlaubten Datenverkehrs wird auf zwei Arten erstellt:

Wenn eine von der Windows-Firewall mit erweiterter Sicherheit gesteuerte Verbindung ein Paket sendet, erstellt die Firewall einen Wert in der Liste, um die Annahme des Rückdatenverkehrs zu ermöglichen. Für das entsprechende eingehender Verkehr Eine zusätzliche Genehmigung ist erforderlich.

Wenn Sie eine Zulassungsregel für die Windows-Firewall mit erweiterter Sicherheit erstellen, wird der Datenverkehr, für den Sie die Regel erstellt haben, auf einem Computer zugelassen, auf dem die Windows-Firewall ausgeführt wird. Dieser Computer akzeptiert explizit zugelassenen eingehenden Datenverkehr im Servermodus. Client-Computer oder Peer-Netzwerkknoten.

Der erste Schritt zur Lösung von Problemen mit der Windows-Firewall besteht darin, zu überprüfen, welches Profil aktiv ist. Die Windows-Firewall mit erweiterter Sicherheit ist eine Anwendung, die Ihre Netzwerkumgebung überwacht. Das Windows-Firewall-Profil ändert sich, wenn sich Ihre Netzwerkumgebung ändert. Ein Profil ist eine Reihe von Einstellungen und Regeln, die abhängig von der Netzwerkumgebung und den vorhandenen Netzwerkverbindungen angewendet werden.

Die Firewall unterscheidet zwischen drei Arten von Netzwerkumgebungen: Domänen-, öffentliche und private Netzwerke. Eine Domäne ist eine Netzwerkumgebung, in der Verbindungen von einem Domänencontroller authentifiziert werden. Standardmäßig werden alle anderen Netzwerkverbindungstypen als öffentliche Netzwerke behandelt. Wenn etwas Neues entdeckt wird Windows-Verbindungen Vista fordert den Benutzer auf, anzugeben, ob dieses Netzwerk privat oder öffentlich. Das allgemeine Profil ist für den Einsatz an öffentlichen Orten wie Flughäfen oder Cafés vorgesehen. Das private Profil ist für die Verwendung zu Hause oder im Büro sowie in einem sicheren Netzwerk vorgesehen. Um ein Netzwerk als privat zu definieren, muss der Benutzer über entsprechende Administratorrechte verfügen.

Obwohl der Computer gleichzeitig mit Netzwerken verbunden sein kann verschiedene Typen, kann nur ein Profil aktiv sein. Die Wahl des aktiven Profils hängt von folgenden Gründen ab:

Wenn alle Schnittstellen die Domänencontroller-Authentifizierung verwenden, wird das Domänenprofil verwendet.

Wenn mindestens eine der Schnittstellen angeschlossen ist privates Netzwerk, und alle anderen - zur Domäne oder zu privaten Netzwerken wird ein privates Profil verwendet.

In allen anderen Fällen wird das allgemeine Profil verwendet.

Um das aktive Profil zu ermitteln, klicken Sie auf den Knoten Überwachung im Handumdrehen Windows-Firewall mit erweiterter Sicherheit. Über dem Text Firewall-Status zeigt an, welches Profil aktiv ist. Wenn beispielsweise ein Domänenprofil aktiv ist, wird es oben angezeigt Das Domänenprofil ist aktiv.

Mithilfe von Profilen kann die Windows-Firewall automatisch eingehenden Datenverkehr für bestimmte Computerverwaltungstools zulassen, wenn sich der Computer in einer Domäne befindet, und denselben Datenverkehr blockieren, wenn der Computer mit einem öffentlichen oder privaten Netzwerk verbunden ist. Somit schützt die Bestimmung der Art der Netzwerkumgebung Ihre lokales Netzwerk ohne die Sicherheit mobiler Benutzer zu beeinträchtigen.

Häufige Probleme beim Ausführen der Windows-Firewall mit erweiterter Sicherheit

Im Folgenden sind die Hauptprobleme aufgeführt, die auftreten, wenn die Windows-Firewall mit erweiterter Sicherheit ausgeführt wird:

Für den Fall, dass der Datenverkehr blockiert wird, sollten Sie zunächst prüfen, ob die Firewall aktiviert ist und welches Profil aktiv ist. Wenn eine der Anwendungen blockiert ist, stellen Sie sicher, dass das Snap-In funktioniert Windows-Firewall mit erweiterter Sicherheit Für das aktuelle Profil ist eine aktive Zulassungsregel vorhanden. Um zu überprüfen, ob eine Zulassungsregel vorhanden ist, doppelklicken Sie auf den Knoten Überwachung, und wählen Sie dann den Abschnitt aus Firewall. Wenn für dieses Programm keine aktiven Zulassungsregeln vorhanden sind, besuchen Sie die Website und erstellen Sie eine neue Regel für dieses Programm. Erstellen Sie eine Regel für ein Programm oder einen Dienst oder geben Sie eine Regelgruppe an, die für diese Funktion gilt, und stellen Sie sicher, dass alle Regeln in dieser Gruppe aktiviert sind.

Um zu überprüfen, ob eine Zulassungsregel nicht durch eine Blockierungsregel außer Kraft gesetzt wird, führen Sie die folgenden Schritte aus:

Im Schnappbaum Windows-Firewall mit erweiterter Sicherheit Klicken Sie auf den Knoten Überwachung, und wählen Sie dann den Abschnitt aus Firewall.

Sehen Sie sich eine Liste aller aktiven lokalen und lokalen Netzwerke an Gruppenrichtlinie. Verbotsregeln haben Vorrang vor Erlaubnisregeln, auch wenn letztere genauer definiert sind.

Gruppenrichtlinien verhindern die Anwendung lokaler Regeln

Wenn die Windows-Firewall mit erweiterter Sicherheit mithilfe von Gruppenrichtlinien konfiguriert ist, kann Ihr Administrator festlegen, ob Firewallregeln oder von lokalen Administratoren erstellte Verbindungssicherheitsregeln verwendet werden. Dies ist sinnvoll, wenn lokale Firewall-Regeln oder Verbindungssicherheitsregeln konfiguriert sind, die nicht im entsprechenden Einstellungsbereich enthalten sind.

Um festzustellen, warum lokale Firewall-Regeln oder Verbindungssicherheitsregeln im Abschnitt „Überwachung“ fehlen, führen Sie die folgenden Schritte aus:

Im Handumdrehen Windows-Firewall mit erweiterter Sicherheit, klicken Sie auf den Link Eigenschaften der Windows-Firewall.

Wählen Sie die Registerkarte „Aktives Profil“ aus.

Im Kapitel Optionen, Drücken Sie den Knopf Melodie.

Wenn lokale Regeln gelten, Abschnitt Regeln kombinieren wird aktiv sein.

Regeln, die sichere Verbindungen erfordern, können den Datenverkehr blockieren

Beim Erstellen einer Firewall-Regel für eingehenden oder ausgehenden Datenverkehr ist einer der Parameter . Falls ausgewählt diese Funktion, müssen Sie über eine entsprechende Verbindungssicherheitsregel oder eine separate IPSec-Richtlinie verfügen, die bestimmt, welcher Datenverkehr sicher ist. Andernfalls wird dieser Datenverkehr blockiert.

Um zu überprüfen, ob eine oder mehrere Anwendungsregeln sichere Verbindungen erfordern, führen Sie die folgenden Schritte aus:

Im Schnappbaum Windows-Firewall mit erweiterter Sicherheit Klicken Sie auf den Abschnitt Regeln für eingehende Verbindungen. Wählen Sie die Regel aus, die Sie überprüfen möchten, und klicken Sie auf den Link Eigenschaften im Konsolenbereich.

Wählen Sie eine Registerkarte aus Sind üblich und prüfen Sie, ob der Optionsfeldwert ausgewählt ist Erlauben Sie nur sichere Verbindungen.

Wenn die Regel mit dem Parameter angegeben wird Erlauben Sie nur sichere Verbindungen, erweitern Sie den Abschnitt Überwachung im Snap-In-Baum und wählen Sie den Abschnitt aus. Stellen Sie sicher, dass der in der Firewall-Regel definierte Datenverkehr über entsprechende Verbindungssicherheitsregeln verfügt.

Warnung:

Wenn Sie über eine aktive IPSec-Richtlinie verfügen, stellen Sie sicher, dass die Richtlinie den erforderlichen Datenverkehr schützt. Erstellen Sie keine Verbindungssicherheitsregeln, um Konflikte zwischen IPSec-Richtlinien und Verbindungssicherheitsregeln zu vermeiden.

Ausgehende Verbindungen können nicht zugelassen werden

Im Schnappbaum Windows-Firewall mit erweiterter Sicherheit Wählen Sie einen Abschnitt Überwachung. Wählen Sie die Registerkarte „Aktives Profil“ und im Abschnitt aus Firewall-StatusÜberprüfen Sie, ob ausgehende Verbindungen, die nicht unter die Zulassungsregel fallen, zulässig sind.

Im Kapitel Überwachung Wählen Sie einen Abschnitt Firewall um sicherzustellen, dass erforderliche ausgehende Verbindungen nicht in den Ablehnungsregeln angegeben sind.

Gemischte Richtlinien können zur Blockierung des Datenverkehrs führen

Sie können Firewall- und IPSec-Einstellungen über verschiedene Windows-Schnittstellen konfigurieren.

Das Erstellen von Richtlinien an mehreren Orten kann zu Konflikten und blockiertem Datenverkehr führen. Folgende Einstellpunkte stehen zur Verfügung:

Windows-Firewall mit erweiterter Sicherheit. Diese Richtlinie wird mithilfe des entsprechenden Snap-Ins lokal oder als Teil der Gruppenrichtlinie konfiguriert. Diese Richtlinie definiert Firewall- und IPSec-Einstellungen auf Computern mit Windows Vista.

Administrative Vorlage für die Windows-Firewall. Diese Richtlinie wird mit dem Gruppenrichtlinienobjekt-Editor im Abschnitt konfiguriert. Diese Schnittstelle enthält Windows-Firewall-Einstellungen, die vor Windows Vista verfügbar waren, und soll ein Gruppenrichtlinienobjekt konfigurieren, das die Steuerung übernimmt vorherige Versionen Windows. Obwohl diese Parameter für laufende Computer verwendet werden können Windows-Steuerung Vista wird empfohlen, stattdessen die Richtlinie zu verwenden Windows-Firewall mit erweiterter Sicherheit, da es mehr Flexibilität und Sicherheit bietet. Bitte beachten Sie, dass einige der Domänenprofileinstellungen für die administrative Vorlage und Richtlinie der Windows-Firewall gelten Windows-Firewall mit erweiterter Sicherheit, sodass Sie hier die im Domänenprofil mithilfe des Snap-Ins konfigurierten Parameter sehen können Windows-Firewall mit erweiterter Sicherheit.

IPSec-Richtlinien. Diese Richtlinie wird mithilfe des lokalen Snap-Ins konfiguriert IPSec-Richtlinienverwaltung oder den Gruppenrichtlinienobjekt-Editor im Abschnitt „Computerkonfiguration\Windows-Konfiguration\Sicherheitseinstellungen\IP-Sicherheitsrichtlinien“ unter „Lokaler Computer“. Diese Richtlinie definiert IPSec-Einstellungen, die sowohl von früheren Versionen von Windows als auch von Windows Vista verwendet werden können. Diese Richtlinie und die in der Richtlinie definierten Verbindungssicherheitsregeln sollten nicht gleichzeitig auf demselben Computer angewendet werden Windows-Firewall mit erweiterter Sicherheit.

Um alle diese Optionen in den entsprechenden Snap-Ins anzuzeigen, erstellen Sie Ihr eigenes Verwaltungskonsolen-Snap-In und fügen Sie die Snap-Ins hinzu Windows-Firewall mit erweiterter Sicherheit, Und IP-Sicherheit.

Um Ihr eigenes Verwaltungskonsolen-Snap-In zu erstellen, führen Sie die folgenden Schritte aus:

Drück den Knopf Start, gehe zum Menü Alle Programme, dann zum Menü Standard und auswählen Ausführen.

In einem Textfeld Offen EINGEBEN.

Weitermachen.

Auf der Speisekarte Konsole Menüpunkt wählen.

Auf der Liste Verfügbares Zubehör Ausrüstung auswählen Windows-Firewall mit erweiterter Sicherheit und drücken Sie die Taste Hinzufügen.

Drück den Knopf OK.

Wiederholen Sie die Schritte 1 bis 6, um Druckknöpfe hinzuzufügen Kontrolle Gruppenrichtlinie Und IP-Sicherheitsmonitor.

Um zu überprüfen, welche Richtlinien in einem aktiven Profil aktiv sind, verwenden Sie das folgende Verfahren:

Um zu überprüfen, welche Richtlinien angewendet werden, führen Sie die folgenden Schritte aus:

Geben Sie an der Eingabeaufforderung mmc ein und drücken Sie die Taste EINGEBEN.

Wenn das Dialogfeld „Benutzerkontensteuerung“ angezeigt wird, bestätigen Sie die angeforderte Aktion und klicken Sie auf Weitermachen.

Auf der Speisekarte Konsole Menüpunkt wählen Fügen Sie ein Snap-In hinzu oder entfernen Sie es.

Auf der Liste Verfügbares Zubehör Ausrüstung auswählen Gruppenrichtlinienverwaltung und drücken Sie die Taste Hinzufügen.

Drück den Knopf OK.

Erweitern Sie einen Knoten in einem Baum (normalerweise der Baum des Waldes, in dem er sich befindet). dieser Computer) und doppelklicken Sie auf den Abschnitt im Detailbereich der Konsole.

Wählen Sie den Optionsfeldwert aus Richtlinieneinstellungen anzeigen für aus Werten aktueller Benutzer oder Ein anderer Benutzer. Wenn Sie keine Richtlinieneinstellungen für Benutzer, sondern nur Richtlinieneinstellungen für den Computer anzeigen möchten, aktivieren Sie das Optionsfeld Benutzerrichtlinie nicht anzeigen (nur Computerrichtlinie anzeigen) und drücken Sie die Taste zweimal Weiter.

Drück den Knopf Bereit. Der Assistent für Gruppenrichtlinienergebnisse generiert einen Bericht im Detailbereich der Konsole. Der Bericht enthält Registerkarten Zusammenfassung, Optionen Und Politische Ereignisse.

Um zu überprüfen, dass kein Konflikt mit IP-Sicherheitsrichtlinien besteht, wählen Sie nach der Erstellung des Berichts die Registerkarte aus Optionen und öffnen Sie Computerkonfiguration\Windows-Konfiguration\Sicherheitseinstellungen\IP-Sicherheitseinstellungen im Active Directory-Verzeichnisdienst. Wenn letzter Abschnitt Fehlt es, bedeutet dies, dass die IP-Sicherheitsrichtlinie nicht festgelegt wurde. Andernfalls werden der Name und die Beschreibung der Richtlinie sowie des Gruppenrichtlinienobjekts, zu dem sie gehört, angezeigt. Wenn Sie eine IP-Sicherheitsrichtlinie und eine Windows-Firewall mit erweiterter Sicherheit gleichzeitig mit Verbindungssicherheitsregeln verwenden, kann es zu Konflikten zwischen diesen Richtlinien kommen. Es wird empfohlen, nur eine dieser Richtlinien zu verwenden. Die optimale Lösung verwendet IP-Sicherheitsrichtlinien zusammen mit der Windows-Firewall mit erweiterten Sicherheitsregeln für eingehenden oder ausgehenden Datenverkehr. Wenn Parameter an verschiedenen Stellen konfiguriert werden und nicht miteinander konsistent sind, kann es zu schwer lösbaren Richtlinienkonflikten kommen.

Es kann auch zu Konflikten zwischen in lokalen Gruppenrichtlinienobjekten definierten Richtlinien und von der IT-Abteilung konfigurierten Skripten kommen. Überprüfen Sie alle IP-Sicherheitsrichtlinien mit dem Programm IP Security Monitor oder indem Sie an der Eingabeaufforderung den folgenden Befehl eingeben:

Um die in der administrativen Windows-Firewall-Vorlage definierten Einstellungen anzuzeigen, erweitern Sie den Abschnitt Computerkonfiguration\Administrative Vorlagen\Netzwerk\Netzwerkverbindungen\Windows-Firewall.

Um die neuesten Ereignisse im Zusammenhang mit der aktuellen Richtlinie anzuzeigen, können Sie auf die Registerkarte gehen Richtlinienereignisse in derselben Konsole.

Um die von der Windows-Firewall mit erweiterter Sicherheit verwendete Richtlinie anzuzeigen, öffnen Sie das Snap-In auf dem Computer, den Sie diagnostizieren, und überprüfen Sie die Einstellungen darunter Überwachung.

Um administrative Vorlagen anzuzeigen, öffnen Sie das Snap-In Gruppenrichtlinie und im Abschnitt Ergebnisse der GruppenrichtlinienÜberprüfen Sie, ob von Gruppenrichtlinien geerbte Einstellungen vorhanden sind, die dazu führen können, dass Datenverkehr abgelehnt wird.

Um IP-Sicherheitsrichtlinien anzuzeigen, öffnen Sie das Snap-In „IP Security Monitor“. Wählen Sie den lokalen Computer in der Baumstruktur aus. Wählen Sie im Konsolenbereich den Link aus Aktive Politik, Grundmodus oder Schneller Modus. Suchen Sie nach konkurrierenden Richtlinien, die dazu führen können, dass der Datenverkehr blockiert wird.

Im Kapitel Überwachung Takelwerk Windows-Firewall mit erweiterter Sicherheit Sie können vorhandene Regeln sowohl für lokale als auch für Gruppenrichtlinien anzeigen. Weitere Informationen finden Sie im Abschnitt „ Verwenden der Überwachungsfunktion in einem Snap-In Windows-Firewall mit erweiterter Sicherheit » dieses Dokuments.

Um den IPSec-Richtlinien-Agenten zu stoppen, führen Sie die folgenden Schritte aus:

Drück den Knopf Start und wählen Sie einen Abschnitt aus Schalttafel.

Klicken Sie auf das Symbol System und seine Wartung und wählen Sie einen Abschnitt aus Verwaltung.

Doppelklicken Sie auf das Symbol Dienstleistungen. Weitermachen.

Suchen Sie in der Liste nach einem Dienst IPSec-Richtlinien-Agent

Wenn der Dienst IPSec-Agent läuft, klicken Sie mit der rechten Maustaste darauf und wählen Sie den Menüpunkt aus Stoppen. Sie können den Dienst auch beenden IPSec-Agent aus Befehlszeile mit dem Befehl

Peer-to-Peer-Richtlinien können dazu führen, dass Datenverkehr abgelehnt wird

Für Verbindungen, die IPSec verwenden, müssen beide Computer über kompatible IP-Sicherheitsrichtlinien verfügen. Diese Richtlinien können mithilfe des Snap-Ins „Windows-Firewall-Verbindungssicherheitsregeln“ definiert werden IP-Sicherheit oder ein anderer IP-Sicherheitsanbieter.

Gehen Sie folgendermaßen vor, um die Einstellungen der IP-Sicherheitsrichtlinie in einem Peer-to-Peer-Netzwerk zu überprüfen:

Klicken Sie auf Abschnitt Grundmodus Wählen Sie im Detailbereich der Konsole die Verbindung aus, die Sie testen möchten, und klicken Sie dann auf den Link Eigenschaften im Konsolenbereich. Überprüfen Sie die Verbindungseigenschaften für beide Knoten, um sicherzustellen, dass sie kompatibel sind.

Wiederholen Sie Schritt 2.1 für die Partition Schneller Modus. Überprüfen Sie die Verbindungseigenschaften für beide Knoten, um sicherzustellen, dass sie kompatibel sind.

Im Handumdrehen Windows-Firewall mit erweiterter Sicherheit Knoten auswählen Überwachung Und Verbindungssicherheitsregeln um sicherzustellen, dass die IP-Sicherheitsrichtlinie auf beiden Netzwerkknoten konfiguriert ist.

Wenn einer der Computer in einem Peer-to-Peer-Netzwerk mehr als läuft frühe Version Stellen Sie bei Windows als bei Windows Vista sicher, dass mindestens eine der Verschlüsselungssammlungen im nativen Modus und eine der Verschlüsselungssammlungen im schnellen Modus Algorithmen verwenden, die von beiden Hosts unterstützt werden.

Wenn Sie die Authentifizierung mit Kerberos Version 5 verwenden, stellen Sie sicher, dass sich der Host in derselben oder einer vertrauenswürdigen Domäne befindet.

Wenn Sie Zertifikate verwenden, stellen Sie sicher, dass die erforderlichen Kontrollkästchen aktiviert sind. Für Zertifikate, die Internet Key Exchange (IKE) IPSec verwenden, müssen Sie Folgendes tun Digitale Unterschrift. Zertifikate, die Authenticated Internet Protocol (AuthIP) verwenden, erfordern eine Client-Authentifizierung (abhängig vom Authentifizierungstyp des Servers). Weitere Informationen zu AuthIP-Zertifikaten finden Sie im Artikel IP-Authentifizierung in Windows Vista AuthIP in Windows Vista auf der Microsoft-Website.

Die Windows-Firewall mit erweiterter Sicherheit kann nicht konfiguriert werden

Die Einstellungen der Windows-Firewall mit erweiterter Sicherheit sind in den folgenden Fällen ausgegraut (ausgegraut):

Der Computer ist mit einem zentral verwalteten Netzwerk verbunden und der Netzwerkadministrator verwendet Gruppenrichtlinien, um die Windows-Firewall mit erweiterten Sicherheitseinstellungen zu konfigurieren. In diesem Fall oben am Druckknopf Windows-Firewall mit erweiterter Sicherheit Sie sehen die Meldung „Einige Einstellungen werden durch Gruppenrichtlinien gesteuert.“ Ihr Netzwerkadministrator konfiguriert die Richtlinie und verhindert so, dass Sie die Windows-Firewall-Einstellungen ändern.

Ein Computer mit Windows Vista ist nicht mit einem zentral verwalteten Netzwerk verbunden, die Einstellungen der Windows-Firewall werden jedoch durch lokale Gruppenrichtlinien bestimmt.

Um die Einstellungen der Windows-Firewall mit erweiterter Sicherheit mithilfe lokaler Gruppenrichtlinien zu ändern, verwenden Sie das Snap-In Lokale Computerrichtlinie. Um dieses Snap-In zu öffnen, geben Sie secpol an der Eingabeaufforderung ein. Wenn das Dialogfeld „Benutzerkontensteuerung“ angezeigt wird, bestätigen Sie die angeforderte Aktion und klicken Sie auf Weitermachen. Gehen Sie zu Computerkonfiguration\Windows-Konfiguration\Sicherheitseinstellungen\Windows-Firewall mit erweiterter Sicherheit, um die Richtlinieneinstellungen für die Windows-Firewall mit erweiterter Sicherheit zu konfigurieren.

Der Computer antwortet nicht auf Ping-Anfragen

Die Hauptmethode zum Testen der Konnektivität zwischen Computern besteht darin, mit dem Ping-Dienstprogramm die Konnektivität zu einer bestimmten IP-Adresse zu testen. Bei einem Ping wird eine ICMP-Echo-Nachricht (auch ICMP-Echo-Request genannt) gesendet und im Gegenzug eine ICMP-Echo-Antwort angefordert. Standardmäßig lehnt die Windows-Firewall eingehende ICMP-Echonachrichten ab, sodass der Computer keine ICMP-Echoantwort senden kann.

Wenn Sie eingehende ICMP-Echonachrichten zulassen, können andere Computer Ihren Computer anpingen. Andererseits wird der Computer dadurch anfällig für Angriffe mit ICMP-Echonachrichten. Es wird jedoch empfohlen, eingehende ICMP-Echonachrichten bei Bedarf vorübergehend zuzulassen und dann zu deaktivieren.

Um ICMP-Echonachrichten zuzulassen, erstellen Sie neue eingehende Regeln, die ICMPv4- und ICMPv6-Echoanforderungspakete zulassen.

Gehen Sie folgendermaßen vor, um ICMPv4- und ICMPv6-Echoanforderungen aufzulösen:

Im Schnappbaum Windows-Firewall mit erweiterter Sicherheit Knoten auswählen Regeln für eingehende Verbindungen und klicken Sie auf den Link Neue Regel im Aktionsbereich der Konsole.

Anpassbar und drücken Sie die Taste Weiter.

Geben Sie den Schalterwert an Alle Programme und drücken Sie die Taste Weiter.

In der Dropdown-Liste Protokolltyp Wähle Wert ICMPv4.

Drück den Knopf Melodie für Artikel ICMP-Protokollparameter.

Stellen Sie das Optionsfeld auf ein Spezifische ICMP-Typen, aktivieren Sie das Kontrollkästchen Echo-Anfrage, Drücken Sie den Knopf OK und drücken Sie die Taste Weiter.

Stellen Sie bei der Auswahl lokaler und Remote-IP-Adressen, die dieser Regel entsprechen, die Schalter auf die entsprechenden Werte ein Beliebige IP-Adresse oder Angegebene IP-Adressen. Wenn Sie den Wert auswählen Angegebene IP-Adressen Geben Sie die erforderlichen IP-Adressen an und klicken Sie auf die Schaltfläche Hinzufügen und drücken Sie die Taste Weiter.

Geben Sie den Schalterwert an Verbindung zulassen und drücken Sie die Taste Weiter.

Wählen Sie in der Profilauswahlphase ein oder mehrere Profile (Domänenprofil, privates oder öffentliches Profil) aus, in denen Sie diese Regel verwenden möchten, und klicken Sie auf die Schaltfläche Weiter.

Auf dem Feld Name Geben Sie den Namen der Regel und in das Feld ein Beschreibung– optionale Beschreibung. Drück den Knopf Bereit.

Wiederholen Sie die obigen Schritte für das ICMPv6-Protokoll und wählen Sie aus Protokolltyp Dropdown-Wert ICMPv6 anstatt ICMPv4.

Wenn Sie über aktive Verbindungssicherheitsregeln verfügen, kann der vorübergehende Ausschluss von ICMP aus den IPsec-Anforderungen zur Lösung von Problemen beitragen. Öffnen Sie dazu im Snap Windows-Firewall mit erweiterter Sicherheit Dialogfenster Eigenschaften, gehen Sie zur Registerkarte IPSec-Einstellungen und geben Sie den Wert in der Dropdown-Liste an Ja für Parameter ICMP von IPSec ausschließen.

Notiz

Die Einstellungen der Windows-Firewall können nur von Administratoren und Netzwerkbetreibern geändert werden.

Dateien und Drucker können nicht freigegeben werden

Wenn Sie nicht bekommen können allgemeiner Zugang Um auf Dateien und Drucker auf einem Computer mit aktiver Windows-Firewall zuzugreifen, stellen Sie sicher, dass alle Gruppenregeln aktiviert sind Zugriff auf Dateien und Drucker Windows-Firewall mit erweiterter Sicherheit Knoten auswählen Regeln für eingehende Verbindungen Zugriff auf Dateien und Drucker Regel aktivieren im Konsolenbereich.

Aufmerksamkeit:

Es wird dringend davon abgeraten, die Datei- und Druckerfreigabe auf Computern zu aktivieren, die direkt mit dem Internet verbunden sind, da Angreifer versuchen könnten, auf freigegebene Dateien zuzugreifen und Ihnen Schaden zuzufügen, indem sie Ihre persönlichen Dateien beschädigen.

Die Windows-Firewall kann nicht remote verwaltet werden

Wenn Sie einen Computer mit aktiver Windows-Firewall nicht remote verwalten können, stellen Sie sicher, dass alle Regeln in der Standardgruppe aktiviert sind Remote-Windows-Firewall-Verwaltung aktives Profil. Im Handumdrehen Windows-Firewall mit erweiterter Sicherheit Knoten auswählen Regeln für eingehende Verbindungen und scrollen Sie durch die Liste der Regeln zur Gruppe Fernbedienung. Stellen Sie sicher, dass diese Regeln aktiviert sind. Wählen Sie jede der deaktivierten Regeln aus und klicken Sie auf die Schaltfläche Regel aktivieren im Konsolenbereich. Stellen Sie außerdem sicher, dass der IPSec Policy Agent-Dienst aktiviert ist. Dieser Dienst ist erforderlich für Fernbedienung Windows-Firewall.

Um zu überprüfen, ob der IPSec-Richtlinien-Agent ausgeführt wird, führen Sie die folgenden Schritte aus:

Drück den Knopf Start und wählen Sie einen Abschnitt aus Schalttafel.

Klicken Sie auf das Symbol System und seine Wartung und wählen Sie einen Abschnitt aus Verwaltung.

Doppelklicken Sie auf das Symbol Dienstleistungen.

Wenn das Dialogfeld „Benutzerkontensteuerung“ angezeigt wird, geben Sie die erforderlichen Benutzerinformationen mit den entsprechenden Berechtigungen ein und klicken Sie auf Weitermachen.

Suchen Sie in der Liste nach einem Dienst IPSec-Richtlinien-Agent und stellen Sie sicher, dass es den Status „Wird ausgeführt“ hat.

Wenn der Dienst IPSec-Agent angehalten, klicken Sie mit der rechten Maustaste darauf und wählen Sie das Element im Kontextmenü aus Start. Sie können den Dienst auch starten IPSec-Agentüber die Befehlszeile mit dem Befehl „net start Policy Agent“.

Notiz

Standarddienst IPSec-Richtlinien-Agent gestartet. Dieser Dienst sollte ausgeführt werden, sofern er nicht manuell gestoppt wurde.

Fehlerbehebungen für die Windows-Firewall

In diesem Abschnitt werden Tools und Techniken beschrieben, die zur Lösung häufiger Probleme verwendet werden können. Dieser Abschnitt besteht aus den folgenden Unterabschnitten:

Verwenden Sie Überwachungsfunktionen in der Windows-Firewall mit erweiterter Sicherheit

Der erste Schritt zur Lösung von Windows-Firewall-Problemen besteht darin, die aktuellen Regeln zu überprüfen. Funktion Überwachung ermöglicht Ihnen die Anzeige der verwendeten Regeln basierend auf lokalen Richtlinien und Gruppenrichtlinien. Zum Anzeigen der aktuellen eingehenden und ausgehenden Regeln in der Snap-In-Struktur Windows-Firewall mit erweiterter Sicherheit Wählen Sie einen Abschnitt Überwachung, und wählen Sie dann den Abschnitt aus Firewall. In diesem Abschnitt können Sie auch aktuelle anzeigen Verbindungssicherheitsregeln Und Sicherheitszuordnungen (Haupt- und Schnellmodus).

Aktivieren und verwenden Sie die Sicherheitsüberwachung mit dem Befehlszeilentool auditpol

Standardmäßig sind die Überwachungsoptionen deaktiviert. Um sie zu konfigurieren, verwenden Sie das Befehlszeilentool auditpol.exe, das die Überauf dem lokalen Computer ändert. Mit Auditpol können Sie die Anzeige verschiedener Ereigniskategorien aktivieren oder deaktivieren und diese später im Snap-In anzeigen Ereignisanzeige.

Um eine Liste der Unterkategorien anzuzeigen, die in einer bestimmten Kategorie enthalten sind (z. B. die Kategorie „Richtlinienänderung“), geben Sie in der Befehlszeile Folgendes ein:

auditpol.exe /list /category:"Richtlinienänderungen"

Um die Anzeige einer Kategorie oder Unterkategorie zu aktivieren, geben Sie in der Befehlszeile Folgendes ein:

/Unterkategorie:" NameKategorie"

Um eine Liste der von auditpol unterstützten Kategorien anzuzeigen, geben Sie an der Eingabeaufforderung Folgendes ein:

Um beispielsweise Überwachungsrichtlinien für eine Kategorie und ihre Unterkategorie festzulegen, geben Sie den folgenden Befehl ein:

auditpol.exe /set /category:"Richtlinie ändern" /subcategory:"Richtlinie auf MPSSVC-Regelebene ändern" /success:enable /failure:enable

Richtlinienänderung

Ändern der Richtlinie auf MPSSVC-Regelebene

Ändern der Filterplattformrichtlinie

Eingang Ausgang

IPsec-Basismodus

IPsec-Schnellmodus

Erweiterter IPsec-Modus

System

IPSEC-Treiber

Andere Systemereignisse

Zugriff auf Objekte

Paketverlust durch Filterplattform

Anschließen der Filterplattform

Damit Änderungen an der Sicherheitsüberwachungsrichtlinie wirksam werden, müssen Sie den lokalen Computer neu starten oder eine manuelle Richtlinienaktualisierung erzwingen. Um eine Richtlinienaktualisierung zu erzwingen, geben Sie an der Eingabeaufforderung Folgendes ein:

secedit/refreshpolicy<название_политики>

Nachdem die Diagnose abgeschlossen ist, können Sie die Ereignisüberwachung deaktivieren, indem Sie den Parameter „enable“ in den obigen Befehlen durch „disable“ ersetzen und die Befehle erneut ausführen.

Sehen Sie sich Sicherheitsüberwachungsereignisse im Ereignisprotokoll an

Nachdem Sie die Überwachung aktiviert haben, verwenden Sie die Ereignisanzeige, um Überwachungsereignisse im Sicherheitsereignisprotokoll anzuzeigen.

Gehen Sie folgendermaßen vor, um die Ereignisanzeige im Ordner „Verwaltungstools“ zu öffnen:

Drück den Knopf Start.

Wählen Sie einen Abschnitt Schalttafel. Klicken Sie auf das Symbol System und seine Wartung und wählen Sie einen Abschnitt aus Verwaltung.

Doppelklicken Sie auf das Symbol Ereignisanzeige.

Um die Ereignisanzeige zur MMC hinzuzufügen, gehen Sie folgendermaßen vor:

Drück den Knopf Start, gehe zum Menü Alle Programme, dann zum Menü Standard und auswählen Ausführen.

In einem Textfeld Offen Geben Sie mmc ein und drücken Sie die Taste EINGEBEN.

Wenn das Dialogfeld „Benutzerkontensteuerung“ angezeigt wird, bestätigen Sie die angeforderte Aktion und klicken Sie auf Weitermachen.

Auf der Speisekarte Konsole Menüpunkt wählen Fügen Sie ein Snap-In hinzu oder entfernen Sie es.

Auf der Liste Verfügbares Zubehör Ausrüstung auswählen Ereignisanzeige und drücken Sie die Taste Hinzufügen.

Drück den Knopf OK.

Speichern Sie die Konsole für die zukünftige Verwendung, bevor Sie das Snap-In schließen.

Im Handumdrehen Ereignisanzeige Erweitern Sie den Abschnitt Windows-Protokolle und wählen Sie einen Knoten aus Sicherheit. Im Arbeitsbereich der Konsole können Sie Sicherheitsüberwachungsereignisse anzeigen. Alle Ereignisse werden oben im Arbeitsbereich der Konsole angezeigt. Klicken Sie oben im Konsolenarbeitsbereich auf ein Ereignis, um unten im Bedienfeld detaillierte Informationen anzuzeigen. Auf der Registerkarte Sind üblich Es erfolgt eine Beschreibung der Ereignisse im Klartext. Auf der Registerkarte Einzelheiten Folgende Optionen zur Ereignisanzeige stehen zur Verfügung: Klare Darstellung Und XML-Modus.

Konfigurieren Sie das Firewall-Protokoll für ein Profil

Bevor Sie Firewall-Protokolle anzeigen können, müssen Sie die Windows-Firewall mit erweiterter Sicherheit zum Generieren von Protokolldateien konfigurieren.

Gehen Sie folgendermaßen vor, um die Protokollierung für eine Windows-Firewall mit erweitertem Sicherheitsprofil zu konfigurieren:

Im Schnappbaum Windows-Firewall mit erweiterter Sicherheit Wählen Sie einen Abschnitt Windows-Firewall mit erweiterter Sicherheit und drücken Sie die Taste Eigenschaften im Konsolenbereich.

Wählen Sie die Profilregisterkarte aus, für die Sie die Protokollierung konfigurieren möchten (Domänenprofil, privates Profil oder öffentliches Profil), und klicken Sie dann auf Melodie Im Kapitel Protokollierung.

Geben Sie den Namen und den Speicherort der Protokolldatei an.

Angeben maximale Größe Protokolldatei (von 1 bis 32767 Kilobyte)

In der Dropdown-Liste Fehlende Pakete protokollieren Geben Sie den Wert ein Ja.

In der Dropdown-Liste Zeichnen Sie erfolgreiche Verbindungen auf Geben Sie den Wert ein Ja und klicken Sie dann auf die Schaltfläche OK.

Firewall-Protokolldateien anzeigen

Öffnen Sie die Datei, die Sie im vorherigen Verfahren „Konfigurieren des Firewall-Protokolls für ein Profil“ angegeben haben. Um auf das Firewall-Protokoll zugreifen zu können, müssen Sie über lokale Administratorrechte verfügen.

Sie können die Protokolldatei mit Notepad oder einem beliebigen Texteditor anzeigen.

Analysieren von Firewall-Protokolldateien

Die im Protokoll aufgezeichneten Informationen werden in der folgenden Tabelle angezeigt. Einige Daten werden nur für bestimmte Protokolle angegeben (TCP-Flags, ICMP-Typ und -Code usw.), und einige Daten werden nur für verworfene Pakete (Größe) angegeben.

|

Feld |

Beschreibung |

Beispiel |

|

Zeigt das Jahr, den Monat und den Tag an, an dem das Ereignis aufgezeichnet wurde. Das Datum wird im Format JJJJ-MM-TT geschrieben, wobei JJJJ das Jahr, MM der Monat und TT der Tag ist. |

||

|

Zeigt die Stunde, Minute und Sekunde an, zu der das Ereignis aufgezeichnet wurde. Die Zeit wird im Format HH:MM:SS geschrieben, wobei HH die Stunde im 24-Stunden-Format, MM die Minute und SS die Sekunde ist. |

||

|

Aktion |

Gibt die von der Firewall durchgeführte Aktion an. Es gibt folgende Aktionen: OPEN, CLOSE, DROP und INFO-EVENTS-LOST. Die Aktion INFO-EVENTS-LOST zeigt an, dass mehrere Ereignisse aufgetreten sind, aber nicht protokolliert wurden. |

|

|

Protokoll |

Zeigt das für die Verbindung verwendete Protokoll an. Dieser Eintrag kann auch die Anzahl der Pakete sein, die weder TCP, UDP noch ICMP verwenden. |

|

|

Zeigt die IP-Adresse des sendenden Computers an. |

||

|

Zeigt die IP-Adresse des Empfängercomputers an. |

||

|

Zeigt die Quellportnummer des sendenden Computers an. Der Quellportwert wird als Ganzzahl von 1 bis 65535 geschrieben. Der korrekte Quellportwert wird nur für TCP- und UDP-Protokolle angezeigt. Bei anderen Protokollen wird „-“ als Quellport geschrieben. |

||

|

Zeigt die Portnummer des Zielcomputers an. Der Zielportwert wird als Ganzzahl von 1 bis 65535 geschrieben. Der korrekte Zielportwert wird nur für TCP- und UDP-Protokolle angezeigt. Bei anderen Protokollen wird „-“ als Zielport geschrieben. |

||

|

Zeigt die Paketgröße in Bytes an. |

||

|

Zeigt die TCP-Protokollkontrollflags an, die im TCP-Header eines IP-Pakets gefunden werden.

Ack. Bestätigungsfeld von Bedeutung Flosse. Keine weiteren Daten vom Absender Psh. Push-Funktion Rst. Setzen Sie die Verbindung zurück Die Flagge wird durch den ersten Großbuchstaben ihres Namens gekennzeichnet. Zum Beispiel Flagge Flosse bezeichnet als F. |

||

|

Zeigt die TCP-Warteschlangennummer im Paket an. |

||

|

Zeigt die TCP-Bestätigungsnummer im Paket an. |

||

|

Zeigt die Größe des TCP-Paketfensters in Bytes an. |

||

|

Typ in einer ICMP-Nachricht. |

||

|

Zeigt eine Zahl an, die ein Feld darstellt Code in einer ICMP-Nachricht. |

||

|

Zeigt Informationen basierend auf der durchgeführten Aktion an. Beispielsweise für die Aktion INFO-EVENTS-LOST der Wert dieses Feldes bezeichnet die Anzahl der Ereignisse, die seit dem vorherigen Auftreten eines Ereignisses dieses Typs aufgetreten sind, aber nicht protokolliert wurden. |

Notiz

Der Bindestrich (-) wird in Feldern des aktuellen Datensatzes verwendet, die keine Informationen enthalten.

Erstellen von Netstat- und Tasklist-Textdateien

Sie können zwei benutzerdefinierte Protokolldateien erstellen, eine zum Anzeigen von Netzwerkstatistiken (eine Liste aller Überwachungsports) und eine andere zum Anzeigen von Dienst- und Anwendungsaufgabenlisten. Die Aufgabenliste enthält die Prozesskennung (PID) für Ereignisse, die in der Netzwerkstatistikdatei enthalten sind. Das Verfahren zum Erstellen dieser beiden Dateien wird im Folgenden beschrieben.

Zum Gestalten Textdateien Gehen Sie folgendermaßen vor, um Netzwerkstatistiken und Aufgabenlisten anzuzeigen:

Geben Sie an der Eingabeaufforderung Folgendes ein: netstat -ano > netstat.txt und drücken Sie die Taste EINGEBEN.

Geben Sie an der Eingabeaufforderung Folgendes ein: Aufgabenliste > Aufgabenliste.txt und drücken Sie die Taste EINGEBEN. Wenn Sie eine Textdatei mit einer Liste von Diensten erstellen müssen, geben Sie ein tasklist /svc > tasklist.txt.

Öffnen Sie die Dateien tasklist.txt und netstat.txt.

Suchen Sie den Code des Prozesses, den Sie diagnostizieren, in der Datei tasklist.txt und vergleichen Sie ihn mit dem Wert in der Datei netstat.txt. Notieren Sie die verwendeten Protokolle.

Beispiel für die Ausgabe der Dateien Tasklist.txt und Netstat.txt

Netstat.txt

Proto Local Address Foreign Address State PID

TCP 0.0.0.0:XXX 0.0.0.0:0 LISTENING 122

TCP 0.0.0.0:XXXXX 0.0.0.0:0 LISTENING 322

Tasklist.txt

Bildname PID-Sitzungsname Sitzungsnummer Speichernutzung

==================== ======== ================ =========== ============

svchost.exe 122 Dienste 0 7.172 K

XzzRpc.exe 322 Dienste 0 5.104 K

Notiz

Die echten IP-Adressen werden in „X“ und der RPC-Dienst in „z“ geändert.

Stellen Sie sicher, dass wichtige Dienste ausgeführt werden

Die folgenden Dienste müssen ausgeführt werden:

Grundlegender Filterdienst

Gruppenrichtlinien-Client

IPsec-Schlüsselmodule für Internet-Schlüsselaustausch und IP-Authentifizierung

IP-Zusatzdienst

IPSec-Richtlinien-Agent-Dienst

Netzwerkstandortdienst

Netzwerklistendienst

Windows-Firewall

Führen Sie die folgenden Schritte aus, um das Dienste-Snap-In zu öffnen und zu überprüfen, ob die erforderlichen Dienste ausgeführt werden:

Drück den Knopf Start und wählen Sie einen Abschnitt aus Schalttafel.

Klicken Sie auf das Symbol System und seine Wartung und wählen Sie einen Abschnitt aus Verwaltung.

Doppelklicken Sie auf das Symbol Dienstleistungen.

Wenn das Dialogfeld „Benutzerkontensteuerung“ angezeigt wird, geben Sie die erforderlichen Benutzerinformationen mit den entsprechenden Berechtigungen ein und klicken Sie auf Weitermachen.

Stellen Sie sicher, dass die oben aufgeführten Dienste ausgeführt werden. Wenn einer oder mehrere Dienste nicht ausgeführt werden, klicken Sie mit der rechten Maustaste auf den Dienstnamen in der Liste und wählen Sie ihn aus Start.

Zusätzliche Möglichkeit, Probleme zu lösen

Als letzten Ausweg können Sie die Einstellungen Ihrer Windows-Firewall auf die Standardeinstellungen zurücksetzen. Beim Wiederherstellen der Standardeinstellungen gehen alle nach der Installation von Windows Vista vorgenommenen Einstellungen verloren. Dies kann dazu führen, dass einige Programme nicht mehr funktionieren. Auch wenn Sie den Computer aus der Ferne steuern, geht die Verbindung zu ihm verloren.

Stellen Sie vor dem Wiederherstellen der Standardeinstellungen sicher, dass Sie Ihre aktuelle Firewall-Konfiguration gespeichert haben. Dadurch können Sie bei Bedarf Ihre Einstellungen wiederherstellen.

Nachfolgend finden Sie die Schritte zum Speichern Ihrer Firewall-Konfiguration und zum Wiederherstellen der Standardeinstellungen.

Um die aktuelle Firewall-Konfiguration zu speichern, gehen Sie folgendermaßen vor:

Im Handumdrehen Windows-Firewall mit erweiterter Sicherheit Klicken Sie auf den Link Exportrichtlinie im Konsolenbereich.

Um Ihre Firewall-Einstellungen auf die Standardeinstellungen zurückzusetzen, gehen Sie folgendermaßen vor:

Im Handumdrehen Windows-Firewall mit erweiterter Sicherheit Klicken Sie auf den Link Standardeinstellungen wiederherstellen im Konsolenbereich.

Wenn Sie eine Windows-Firewall mit erweiterter Sicherheit erhalten, klicken Sie auf Ja um die Standardwerte wiederherzustellen.

Abschluss

Es gibt viele Möglichkeiten, Probleme mit der Windows-Firewall mit erweiterter Sicherheit zu diagnostizieren und zu beheben. Darunter:

Verwendung der Funktion Überwachung um Firewall-Aktionen, Verbindungssicherheitsregeln und Sicherheitszuordnungen anzuzeigen.

Analysieren Sie Sicherheitsüberwachungsereignisse im Zusammenhang mit der Windows-Firewall.

Textdateien erstellen Aufgabenliste Und netstat zur vergleichenden Analyse.

Enthält mehrere Sicherheitsfunktionen, um Ihren Computer zu schützen und Ihre Daten zu schützen Schadsoftware und Hacker. Eine dieser Funktionen ist die Windows-Firewall, die zur Vorbeugung beiträgt unautorisierter Zugriff auf Ihren Computer und blockieren Sie potenziell schädliche Anwendungen.

Obwohl die Firewall die meiste Zeit reibungslos und zuverlässig funktioniert, können manchmal Probleme auftreten. Beispielsweise können Firewall-Dienste möglicherweise nicht gestartet werden oder es kann der Fehler 80070424 oder der Dienstfehler 5 (0x5) auftreten. Darüber hinaus können Anwendungen oder Funktionen wie Remote Assistant manchmal den Zugriff auf freigegebene Dateien und Drucker verlieren, weil eine System-Firewall sie versehentlich blockiert.

Wenn Sie auf eines dieser oder ähnliche Probleme stoßen, können Sie mehrere Schritte unternehmen. Sie können den Windows Firewall Troubleshooter verwenden, ein automatisiertes Tool, das häufige Probleme scannt und behebt. Es ist auch möglich, die Firewall-Einstellungen auf die Standardeinstellungen zurückzusetzen manuelle Kontrolle Netzwerkzugriff von Anwendungen, die von der Firewall blockiert werden.

Führen Sie die folgenden Schritte aus, um Firewall-Probleme zu diagnostizieren und zu beheben:

- Laden Sie die Fehlerbehebung für die Windows-Firewall von Microsoft herunter.

- Führen Sie die Datei aus WindowsFirewall.diagcab indem Sie darauf doppelklicken.

- Weiter klicken.

- Wählen Sie abhängig von den Suchergebnissen die Option aus, die das Problem behebt.

- Wenn alles erfolgreich funktioniert hat, klicken Sie auf die Schaltfläche „Schließen“, um die Fehlerbehebung abzuschließen.

Wenn das Tool das Problem nicht beheben konnte, klicken Sie auf „Anzeigen“. Weitere Informationen” für Einzelheiten zu allen Problemen, die er zu beheben versuchte, einschließlich der Datei- und Druckerfreigabe, Problemen mit Remote Assistant und Firewall-Diensten.

Dann können Sie finden Weitere Informationenüber das Problem mit Hilfe Suchmaschinen oder bitten Sie in den Kommentaren unten um Hilfe.

Wenn die Problembehandlung für die Windows-Firewall das Problem nicht erkennt, hängt es wahrscheinlich mit einer bestimmten Einstellung im System zusammen. In diesem Szenario können Sie versuchen, die aktuelle Konfiguration zu löschen und die Einstellungen auf die Standardeinstellungen zurückzusetzen.

Wichtig: Nach dem Wiederherstellen der Standardeinstellungen müssen Sie möglicherweise Anwendungen neu konfigurieren, die Netzwerkzugriff über die Firewall anfordern.

Um Ihre Firewall-Einstellungen auf die Standardeinstellungen zurückzusetzen, gehen Sie folgendermaßen vor:

- Wählen Sie im linken Menü die Option „Standardeinstellungen wiederherstellen“.

- Klicken Sie auf die Schaltfläche „Standardeinstellungen wiederherstellen“.

- Klicken Sie auf „Ja“, um den Vorgang zu bestätigen.

Sobald Sie diese Schritte abgeschlossen haben, werden die Standardregeln und -einstellungen wiederhergestellt und alle Konfigurationsprobleme werden behoben.

Wenn das Problem darin besteht, dass Apps versehentlich blockiert werden, können Sie die folgenden Schritte ausführen, um Apps den Zugriff auf das Netzwerk zu ermöglichen.

- Öffnen Sie die Systemsteuerung (klicken Sie auf Windows-Taste und geben Sie den Begriff „Systemsteuerung“ ein.

- Wählen Sie „System und Sicherheit“.

- Klicken Sie auf den Abschnitt „Windows-Firewall“.

- Wählen Sie im linken Menü die Option „Interaktion einer App oder Funktion mit der Windows-Firewall zulassen“.

- Wählen Sie mit „Einstellungen ändern“. Konto Geräteadministrator.

- Wählen Sie die App oder den Dienst aus, den Sie zulassen möchten.

- Wählen Sie den Netzwerktyp „Privat“, wenn die Anwendung nur auf das lokale Netzwerk zugreifen soll, oder „Öffentlich“, wenn die Anwendung mit dem Internet kommunizieren muss.

- OK klicken.

Beratung: Wenn die Apps oder Funktionen nicht in der Liste angezeigt werden, klicken Sie auf die Schaltfläche „Andere App zulassen“, um sie zur Liste hinzuzufügen.

Sie können verwenden diese Anleitung um Anwendungen neu zu konfigurieren, nachdem die Windows-Firewall auf die Standardeinstellungen zurückgesetzt wurde.

Obwohl in in diesem Beispiel Wir haben Windows 10 verwendet. Sie können dieselben Anweisungen verwenden, um Firewall-Probleme in Windows 8.1 und Windows 7 zu beheben.

Einen Tippfehler gefunden? Markieren Sie es und drücken Sie Strg + Eingabetaste

Die Systemsteuerung enthält alle notwendigen Elemente zur Konfiguration Ihres Computers. Wir werden uns nun eine dieser Komponenten genauer ansehen.

Was ist die Windows-Firewall?

So funktioniert die Windows-Firewall.

Schritt 1 . Starten Sie das Bedienfeld. Klicken Sie dazu auf Menü Start und wähleSchalttafel.

Hier wählen wir den Artikel ausSystem und Sicherheit.

Schritt 2

. Um mit den Einstellungen fortzufahren, gehen Sie im angezeigten Fenster zum Abschnitt Windows-Firewall indem Sie einmal darauf klicken.

Schritt 3

. Wenn auf Ihrem Computer bereits ein anderes Antivirenprogramm installiert ist Software, dann empfehle ichDeaktivieren Sie die Windows-Firewall.Wenn Sie es im Gegenteil noch nicht installiert haben Antivirus Programm, dann empfehle ich eine Firewall anmachen , dies schützt Ihren Computer vor Viren.

Sie müssen jedoch weiterhin die empfohlenen Schutzeinstellungen verwenden. Um diese Parameter zu aktivieren, klicken Sie auf das Element.

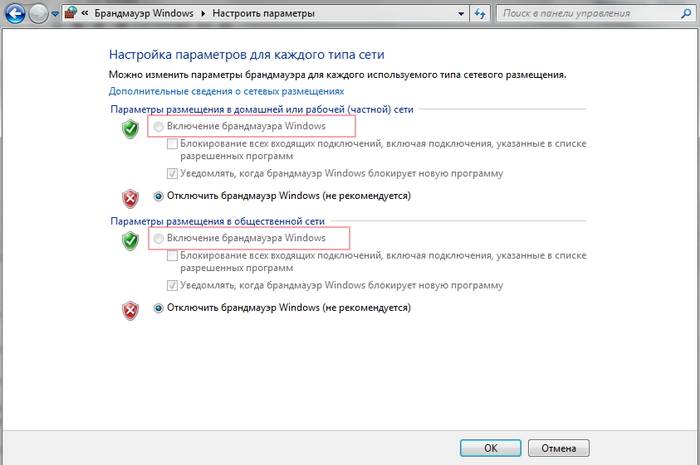

Schritt 4 . In einem neuen Fenster im Block Hosting-Optionen für Heim- oder Arbeitsnetzwerke (privat). Wir setzen einen Schalter in das Feld „Windows-Firewall aktivieren“.

Im gleichen Teil können Sie Markieren angekreuzte Elemente:- Blockieren aller eingehenden Verbindungen, einschließlich der in der Liste der zulässigen Programme aufgeführten Verbindungen.

- Benachrichtigen Sie, wenn die Windows-Firewall ein neues Programm blockiert.

Ich empfehle, es wie im Bild gezeigt zu machen.

Im Block Optionen für die Veröffentlichung im öffentlichen Netzwerk Legen Sie den Schalter auf das Feld Aktivieren Sie die Windows-Firewall.

Nachdem Sie alle erforderlichen Elemente ausgewählt haben, klicken Sie auf OK.

Zusätzlich zur regulären Firewall verfügt das Betriebssystem über eine zusätzliche Firewall – die Windows-Firewall mit erweiterter Sicherheit. Im Wesentlichen handelt es sich hierbei um dieselbe Person. Ihr einziger Unterschied besteht darin, dass die erste Variante dem Benutzer eher begrenzte Möglichkeiten zum Einrichten von Firewall-Regeln bietet. Aber diese Funktionen sind mehr als ausreichend für die meisten Benutzer, von denen die meisten dieses Gerät noch nie gesehen haben. Beispielsweise ist auch die Funktionalität einer regulären Firewall perfekt. Aber für anspruchsvollere Benutzer, die flexiblere Einstellungen für Firewall-Regeln benötigen, wurde die Windows-Firewall mit erweiterter Sicherheit entwickelt.

So öffnen Sie die Windows-Firewall mit erweiterter Sicherheit

Dazu können Sie eine von mehreren Methoden verwenden. Ich werde drei davon beschreiben:

- Es ist dumm, den Namen dieses Tools in die Suche einzugeben.

- Folge dem Pfad Systemsteuerung\System und Sicherheit\Windows-Firewall und drücken Sie die Taste Zusätzliche Optionen.

- Öffnen Sie die MMC-Konsole und fügen Sie dort hinzu notwendiges Werkzeug. Führen Sie es dann von dort aus aus.

Viele Leute stellen auch die Frage „So deaktivieren Sie die Firewall im erweiterten Sicherheitsmodus.“ Wie ich bereits sagte, handelt es sich bei diesen beiden Tools also um dieselbe Person, nur ihre Funktionalität unterscheidet sich. Daher wäre es richtig, die folgende Frage zu stellen: „So deaktivieren Sie die Windows-Firewall.“ Dazu benötigen Sie im Windows-Firewall-Fenster die Schaltfläche „Windows-Firewall ein- oder ausschalten“.

Funktionen der Windows-Firewall mit erweiterter Sicherheit

Mit der Windows-Firewall mit erweiterter Sicherheit können Sie die folgenden Regeln erstellen:

- Konfigurieren Sie Regeln für eingehenden und ausgehenden Datenverkehr separat.

- Erstellen Sie Firewall-Regeln basierend auf verschiedenen Protokollen und Ports.

- Konfigurieren Sie Regeln für den Datenaustausch mit dem Netzwerk für Dienste. Ich möchte Sie daran erinnern, dass Sie mit der Windows-Firewall nur Regeln für Anwendungen konfigurieren können.

- Die erstellten Regeln können nur für bestimmte IP-Adressen im Netzwerk gelten.

- Es ist möglich, nur autorisierten Verkehr passieren zu lassen.

- Konfigurieren Sie Verbindungssicherheitsregeln.

Wie erstelle ich eine Firewall-Regel basierend auf eingehendem oder ausgehendem Datenverkehr?

Um eine Firewall-Regel nur für eingehenden Datenverkehr oder nur für ausgehenden Datenverkehr zu erstellen, müssen Sie die Windows-Firewall im erweiterten Sicherheitsmodus öffnen. Im sich öffnenden Fenster sehen Sie mehrere Knoten im Konsolenbaum. Die Knoten, die wir brauchen, werden benannt Regeln für eingehende Verbindungen Und Regeln für ausgehende Verbindungen, jeweils. Wenn Sie mit der rechten Maustaste auf einen dieser Knoten klicken, wird der Kontextmenü. Uns interessiert der erste Befehl mit dem Namen Erstellen Sie eine Regel. Nachdem Sie auf diese Schaltfläche geklickt haben, gelangen Sie zum Fenster zum Erstellen einer Regel, die Sie nach Ihren Wünschen selbst erstellen müssen. Hier werden Sie aufgefordert, den Bindungstyp der zu erstellenden Regel anzugeben, einschließlich:

- Für das Programm

- Für Hafen

- Vorbestimmt

- Anpassbar

Erstellen einer Regel für ein Programm (Anwendung)

Sie können die Netzwerkkommunikation für eine bestimmte Anwendung zulassen oder deaktivieren, wenn Sie zu dem Fenster gelangen, bei dem wir im vorherigen Absatz angehalten haben. Danach müssen Sie das Element auswählen Für das Programm. Im nächsten Fenster müssen Sie entweder alle Programme oder ein bestimmtes auswählen.

Erstellen Sie eine Firewall-Regel für einen Port

Der Prozess zum Erstellen einer Regel für einen Port ist identisch mit dem Prozess zum Erstellen einer Regel für eine Anwendung. Der einzige Unterschied besteht darin, dass Sie in diesem Fall das zweite Element mit dem Namen auswählen müssen Für Hafen. Mit dieser Regel können Sie einen Port für das TCP- oder UDP-Protokoll öffnen oder schließen. Daher müssen Sie im nächsten Fenster das Protokoll und den Port auswählen, für die Sie eine Regel erstellen möchten.

Aktivieren vordefinierter Windows-Firewall-Regeln

Windows verfügt bereits über mehrere Dutzend standardmäßig erstellte Regeln, die häufig sowohl vom Benutzer als auch vom Betriebssystem angewendet werden können. Um diese Regeln anzuzeigen und zu aktivieren, müssen Sie das dritte Element auswählen – Vorbestimmt. Diese Regeln sind standardmäßig nicht aktiviert, können aber jederzeit aktiviert werden. Diese Regeln sind nützlich, wenn der Benutzer einige davon verwenden möchte Windows-Funktion, zum Beispiel bei oder nutzen. Um diese Funktionen zu aktivieren, muss der Benutzer bestimmte Aktionen ausführen (deren Beschreibung in diesem Artikel nicht enthalten ist). Beim Einstellen dieser Funktionen operationssystem sendet ein Signal an die Windows-Firewall, dass ein Paket vordefinierter Regeln aktiviert werden muss. Und genau das wird passieren. Im Fehlerfall oder auf eigene Initiative kann der Benutzer dies manuell tun.

Benutzerdefinierte Firewall-Regeln

Und schließlich die ausgefeiltesten Regeln: anpassbare. Um eine Regel für eine bestimmte Anwendung zu konfigurieren, die einen bestimmten Port verwendet, muss ein Element mit genau diesem Namen ausgewählt werden und die Anwendung dieser Regel auf bestimmte beschränkt werden. Das heißt, der Benutzer wird am meisten haben voller Zugriff zum Erstellen von Regeln, wofür die Windows-Firewall mit erweiterter Sicherheit bekannt ist.

Verbindungen zulassen oder ablehnen und Netzwerktypen auswählen

Die vier oben aufgeführten Methoden zum Erstellen und Binden einer Firewall-Regel enden nicht dort, wo ich sie beschrieben habe. Nach den Schritten, die für jede der beschriebenen Methoden ausgeführt werden, müssen Sie zwei zusätzliche Einstellungen auswählen:

- Kommunikation für den ausgewählten Regeltyp zulassen oder verweigern.

- Wählen Sie die Netzwerktypen() aus, für die die ausgewählten Regeln gelten sollen.

Im ersten Fenster müssen Sie den Datenverkehr entweder vollständig zulassen, nur sicheren Datenverkehr zulassen oder den Datenverkehr vollständig blockieren. Im zweiten und letzten Fenster müssen Sie die Kontrollkästchen neben den drei Netzwerktypen aktivieren. Ein Häkchen neben dem Netzwerk bedeutet, dass diese Regel angewendet wird dieser Typ Netzwerke.

Das ist eine so wunderbare Funktionalität, die das Betriebssystem seinen Benutzern bietet Windows-System in Form eines ebenso hervorragenden Tools namens Windows Firewall with Advanced Security.

Wenn das Internet nicht funktioniert und es keine Möglichkeit gibt, dringend einen Spezialisten anzurufen, können Sie versuchen, die Einstellungen mithilfe unseres Artikels selbst anzupassen.

Tipp: Bevor Sie nach Möglichkeiten zur Lösung von Problemen in den Netzwerk- und Routereinstellungen suchen, überprüfen Sie den Status Ihres Kontos beim Anbieter und die Sicherheit des Netzwerkkabels; in etwa der Hälfte der Fälle wird das Problem damit gelöst.

Firewall oder Antivirus?

Manchmal kann der Internetzugang durch systemeigene Sicherheitsagenten wie eine Firewall oder ein Antivirenprogramm blockiert werden. Es lässt sich ganz einfach feststellen, ob die Windows 8-Firewall deaktiviert ist: Deaktivieren Sie sie in den Systemeinstellungen und überprüfen Sie die Verbindung. Wenn das Netzwerk angezeigt wird, wurde das Problem erkannt.

Wenn das Verbot vom Antivirenprogramm stammt, müssen Sie das Programm selbst deaktivieren oder die entsprechenden Prozesse über den Task-Manager beenden.

Einrichten einer Firewall im Windows-Betriebssystem

Die Hauptfunktion einer Firewall besteht darin, aus dem Internet eingehende Daten zu überprüfen und besorgniserregende Daten zu blockieren. Es gibt zwei Modi: „weiße“ und „schwarze“ Liste. Weiß – alles außer dem Erlaubten blockieren, Schwarz – alles zulassen, außer dem Verbotenen. Selbst nach vollständige Anpassung Die Firewall muss noch Berechtigungen für neue Anwendungen festlegen.

So finden Sie die Firewall:

Wenn Sie bereits ein Antivirenprogramm installiert haben, deaktivieren Sie die Firewall wie in diesem Bild gezeigt.

Ausgehende Verbindungen blockieren

Die Firewall und manchmal auch das Antivirenprogramm können alle ausgehenden Verbindungen vollständig blockieren.

Um ausgehende Verbindungen mit einer Firewall im Weißfiltermodus zu blockieren, müssen Sie:

- gehe zu " Zusätzliche Optionen» Firewall;

- Öffnen Sie das Fenster „Eigenschaften“.

- Stellen Sie „ausgehende Verbindungen“ in privaten und öffentlichen Profilen auf „Blockieren“.

Bewerbungsregeln

Essen Sonderliste Programme, die Daten mit dem Internet austauschen dürfen und wenn das von Ihnen benötigte Programm blockiert ist, müssen Sie in dieser Liste nur die Berechtigungen dafür konfigurieren. Sie können auch Benachrichtigungen einrichten, sodass Sie bei Blockierung einer neuen Anwendung die Möglichkeit haben, alles so zu belassen, wie es ist, und den Zugriff auf dieses Programm zu erlauben.

Sie können beispielsweise den Internetzugang für Skype oder Google Chrome blockieren oder umgekehrt den Zugriff nur einigen bestimmten Arbeitsprogrammen überlassen.

Video: Netzwerk ohne Internetzugang

Serviceregeln

So konfigurieren Sie den Zugriff für Dienste:

- Gehen Sie zu den erweiterten Firewall-Einstellungen;

- Wählen Sie auf der linken Seite eingehende oder ausgehende Regeln aus.

- Wählen Sie rechts „Regel erstellen“;

- Wählen Sie „Benutzerdefiniert“ aus der Liste;

- Geben Sie den Dienstnamen ein oder wählen Sie ihn aus der bereitgestellten Liste aus.

Im Neuzustand Windows-Versionen Ab Vista können Sie einen Dienst aus einer Liste auswählen, ohne den Dienstnamen manuell eingeben zu müssen. Wenn Sie keinen Zugang zu einem Computer haben Windows-Netzwerke xp oder Windows Server Anschließend müssen Sie den Zugriffsrichtliniendienst konfigurieren detaillierte Beschreibung finden Sie in der Systemhilfe.

Aktivieren Sie die reservierte Regel

Um eine reservierte Regel zu aktivieren, müssen Sie die Schritte 1–3 aus dem vorherigen Abschnitt wiederholen und dann:

VPN-Verbindung zulassen

So legen Sie eine Sonderberechtigung fest VPN-Verbindungen, müssen Sie dann die Schritte 1-3 noch einmal wiederholen:

Einrichten eines Antivirenprogramms

Wenn Probleme auftreten, ist eine der besten Möglichkeiten, die Antiviren-Website aufzusuchen oder sich an den technischen Support des Produkts zu wenden. Dort wird man es auf jeden Fall erfahren korrekte Einstellungen Programme.

Ein Antivirenprogramm sollte funktionierende Programme – wie Google Chrome oder Skype – nicht blockieren, sondern während der Arbeit überprüfen.

Sichere Antivireneinstellungen sollten Folgendes umfassen:

Aktualisieren

Das Antiviren-Update muss aktuell sein, entweder bei der Veröffentlichung neuer Versionen oder monatlich automatisch.

Kein Netzwerkzugriff unter Windows 7

Wenn Sie beim Verbinden Folgendes sehen: Nicht identifiziertes Netzwerk", aber alle Einstellungen sind in Ordnung, wenden Sie sich zuerst an Ihren Provider – es kann sich um einen internen Fehler handeln.

Nach Neuinstallation Windows-Einstellungen Internetverbindungen werden normalerweise auf die ursprünglichen Verbindungen zurückgesetzt, daher müssen Sie sie erneut installieren:

Das Problem kann durch Windows-Protokollfehler verursacht werden. Um dies zu beheben, müssen Sie die Protokolleinstellungen zurücksetzen.

Es ist ganz einfach:

- Führen Sie die Befehlszeile mit Administratorrechten aus;

- Geben Sie den Befehl netsh int ip reset resetlog.txt ein und aktivieren Sie ihn.

- Starten Sie den Laptop neu.

Liegt das Problem am Router oder am Laptop?

Wenn Probleme mit der WLAN-Verbindung auftreten, müssen Sie ermitteln, woher das Problem kommt. Dies kann ein Laptop, Router oder ISP sein. Wenn sich alle Geräte mit dem Router verbinden und normal mit dem Internet arbeiten, liegt der Grund im Laptop; wenn Sie im Gegenteil eine Verbindung herstellen Netzwerkkabel Wenn Sie eine Verbindung zum Laptop herstellen und das Internet funktioniert, müssen Sie die Router-Einstellungen vornehmen. Wenn alles andere fehlschlägt, wenden Sie sich an den technischen Support Ihres Anbieters.

Der Grund ist der Laptop

Wenn das Problem beim Laptop liegt, aber alle oben genannten Einstellungen in Ordnung sind, diagnostizieren Sie das System auf Viren und den Gerätebetrieb. Möglicherweise liegen Probleme mit dem Netzwerktreiber oder sogar Probleme mit dem Netzwerktreiber selbst vor. Netzwerkkarte, Verbinder.

Das Passwort stimmt möglicherweise nicht überein WLAN-Punkte, zum Beispiel aufgrund eines falschen Layouts oder CapsLock.

Der Grund ist der WLAN-Router

Bei falschen Einstellungen kann der Router WLAN ohne Zugriff auf das Netzwerk verteilen. Lesen Sie weiter, um zu erfahren, wie Sie Ihren Router richtig konfigurieren.

Einer der Gründe für die Verbindung ohne Netzwerk kann darin bestehen, das Wi-Fi-Netzwerk vor unbefugtem Zugriff zu schützen, indem es anhand der MAC-Adresse blockiert wird. Wie Sie dieses Problem beheben können, erfahren Sie auf der Website des Router-Herstellers. Sie können aber auch selbstständig in den Einstellungen die Liste der erlaubten oder blockierten Adressen finden und die Adresse Ihres Laptops hinzufügen oder entfernen.

Sie können die MAC-Adresse Ihres Laptops anzeigen, indem Sie den Befehl Ipconfig / all in die Befehlszeile eingeben.

Außerdem verfügt der Router über Geschwinfür jeden Client, sodass Sie entweder die maximale Geschwindigkeit zulassen oder sie auf ein paar kbit/s begrenzen können.

Probleme mit der Internetgeschwindigkeit können ein Hilfesignal des Routers selbst sein – vielleicht haben Sie die Werksfolie nicht entfernt, er ist mit etwas bedeckt oder überhitzt aus anderen Gründen. Wenn Sie das Gerät nicht mit normaler Belüftung versorgen, hält es nicht lange und ist äußerst wirkungslos.

Überprüfung der Internetverbindung ohne Router

Wenn Sie vermuten, dass der Router die Probleme verursacht, müssen Sie zur Überprüfung das Netzwerkkabel an Ihren Laptop oder Computer anschließen. Sollte das Internet nicht automatisch funktionieren, erstellen Sie eine neue Kabelverbindung, geben Sie den vom Anbieter bereitgestellten Login und das Passwort ein. Möglicherweise müssen Sie eintreten zusätzliche Einstellungen Protokolle in den Adaptereigenschaften.

Einrichten einer Internetverbindung

Um zu überprüfen, ob die IPv4-Einstellungen Ihres Computers mit denen Ihres Providers übereinstimmen, müssen Sie Folgendes tun:

- Überprüfen Sie die IPv4-Adresse und das Gateway. Diese müssen mit denen übereinstimmen, die der Anbieter bei der Registrierung angegeben hat.

Der Verbindungsaufbau über einen Router erfolgt über die Weboberfläche des Geräts. Dem Router liegt manchmal eine Einstellungsdiskette bei, Sie können aber auch darauf verzichten. Für Ersteinrichtung Am besten schließen Sie den Router direkt an den Laptop und dann an das Internetkabel an, der Anschluss an die Stromversorgung erfolgt zuletzt.

Wenn Sie nicht genug Zeit haben, um auf einen Spezialisten zu warten, kein Geld ausgeben möchten und sich wie ein sicherer PC-Benutzer fühlen, können Sie mithilfe verschiedener Anweisungen und Empfehlungen versuchen, selbst eine Internetverbindung einzurichten. Höchstwahrscheinlich wird es zwei- bis dreimal mehr Zeit und Energie kosten als die Kontaktaufnahme mit einem Spezialisten, aber es wird in Zukunft nützliche Erfahrungen bringen.

>