Ändern von Berechtigungen für Dateien oder Ordner unter Linux. Berechtigungen für Dateien und Ordner festlegen Berechtigungen für Dateien und Ordner festlegen

Warum habe ich überhaupt mit diesem Artikel begonnen? Ich stoße oft auf eine Situation, in der unerfahrene Webseiten-Programmierer etwa Folgendes fragen: „Ich habe hier ein kostenloses Forum für mich heruntergeladen.“ Ich möchte es installieren. Und in den Einstellungen steht, dass man einige Zugriffsrechte für einzelne Dateien und ganze Ordner festlegen muss. Sie geben die Zahlen 777 oder 755 an. Was ist das? Wo Und Wie diese rechte sind etabliert?

Häufige Situation? Ich bin durch die Foren gelaufen und habe festgestellt, dass es langweilig ist, diese Fragen alle ein bis zwei Wochen zu beantworten. Und so entstand dieser Artikel. Also lasst uns anfangen...

Aber gleich zu Beginn möchte ich sagen, dass ich Ihnen nicht rate, Skripte von Drittanbietern zu verwenden, die 777-Rechte erfordern. Später werden Sie verstehen, warum.

Wo wachsen die „Beine“ des Problems mit den Zugriffsrechten? Ich kann mit voller Verantwortung sagen: UNIX ist an allem schuld. Von seinen Zugriffsrechten auf Dateien und Ordner hängt alles ab. Ein bisschen Theorie. Alle Benutzer unter Unix sind gruppiert. Dieselben Benutzer können gleichzeitig Mitglieder mehrerer Gruppen sein. Ihnen können Zugriffsrechte sowohl für ganze Gruppen als auch einzeln erteilt werden. Administratoren (in der Wheel-Gruppe enthalten), das sind Benutzer, die sich selbst und anderen Benutzern bestimmte Dateizugriffsrechte zuweisen können. Es ist einfach und bequem. Angenommen, es gibt eine Gruppe von Benutzern, die nur Dokumente aus einem bestimmten Ordner lesen dürfen und überhaupt keinen Zugriff auf andere Stellen im System haben.

Also erstens: Die Zugriffsrechte sind für verschiedene Benutzergruppen unterschiedlich und zweitens: Diese Rechte sind in drei Kategorien unterteilt (das Recht auf Lektüre Datei, das Recht dazu aufzeichnen einreichen, Recht auf Start Datei als Programm). An dieser Stelle muss ich vom Thema abschweifen.

Der beste Ort, um über Binärzahlen zu sprechen und binäres System Abrechnung. Keine Sorge, ich werde dieses Thema in diesem Artikel nur am Rande und so oft wie nötig ansprechen. In der binären Arithmetik gibt es nur zwei Zahlen, die mit einem Zeichen geschrieben werden können, das sind 0 und 1. Aber wie kann man in einem solchen System die Zahl 2, 3 usw. schreiben? Ja, genau wie bei der üblichen Dezimalzahl. Wenn alle Zahlen von 0 bis 9 erschöpft sind, bilden wir Zahlen aus zwei oder mehr Ziffern. Das Gleiche werden wir auch hier tun. Die Zahl 2 im Binärsystem ist 10. Zur besseren Übersicht werde ich eine Entsprechung zwischen Dezimal- und Binärzahlen angeben.

| Dezimalzahlen | 0 | 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| Binär | 0 | 1 | 10 | 11 | 100 | 101 | 110 | 111 |

Hier sehen Sie, wenn 2 Ziffern fehlen, die Zahlen bereits aus 3 Ziffern bestehen usw. Die Dezimalzahl 8 beispielsweise würde im Binärformat bereits wie 1000 aussehen. Ehrlich gesagt geht es hier nur um Binärzahlen. Wir kehren zu unserem Thema zurück.

Erinnern Sie sich, dass ich vor ein paar Absätzen über die drei Kategorien von Dateiberechtigungen geschrieben habe? Diese wurden gelesen, geschrieben und ausgeführt. Wenn wir uns darauf einigen, dass die Erlaubnis in einer dieser Kategorien durch eins (1) und das Verbot durch Null (0) kodiert wird, dann ist es leicht zu erkennen, dass die Erlaubnis zum Lesen der Datei und das Verbot zum Schreiben und Ausführen sein können mit drei Ziffern kodiert: 100. Und alles mit drei Einsen zulassen: 111 Erinnern wir uns an die obige, uns bekannte Entsprechungstabelle von Binärzahlen zu Dezimalzahlen. Das erste Beispiel, das Nur-Lese-Recht (100), kann als Vier geschrieben werden, wenn wir Einträge aus Nullen und Einsen als Binärzahlen nehmen. Binärzahl 100 = 4 Dezimalstellen. Das zweite Beispiel mit drei Einsen kann als Dezimalzahl 7 geschrieben werden.

So erscheinen die Zahlen in diesen Dateizugriffsrechten: Siebener und Fünfer, Vierer und Nullen. Aber der aufmerksame Leser wird bemerken: „Moment mal, warum gibt es drei dieser Zahlen?“ Warum schreiben sie 777 oder 755, wenn es um Rechte geht?“ Und natürlich wird er Recht haben. Der Punkt hier ist dieser. Jede Datei unter Unix hat einen Besitzer. Dies ist entweder der Benutzer, der es erstellt hat, oder derjenige, den die Administratoren als solchen angegeben haben. Nehmen wir an, ein Administrator erstellt eine Datei und macht sie zum Eigentümer eines normalen Benutzers aus einer Gruppe. Von diesem Moment an angegebenen Benutzer er kann anderen Benutzern des Systems Zugriffsrechte auf diese Datei zuweisen. Dabei werden alle Benutzer in drei Hauptkategorien eingeteilt: der Eigentümer der Datei, diejenigen, die mit ihm in derselben Gruppe sind, und alle anderen. Für jede dieser Kategorien werden die Zugriffsrechte durch eine eigene Nummer gekennzeichnet. Hier sind drei davon und es stellt sich heraus.

Geben wir ein Beispiel: Für die Datei sind die Berechtigungen auf 755 festgelegt. Die erste Ziffer ist 7, was bedeutet, dass der Eigentümer alle Rechte für die Datei hat: Lesen, Schreiben und Ausführen (7 - 111). Die zweite Ziffer ist 5. Benutzer aus derselben Gruppe wie der Eigentümer haben die Möglichkeit, die Datei zu lesen und auszuführen, können jedoch nicht darauf schreiben (5 - 101). Ebenso der Rest – die dritte Ziffer ist ebenfalls fünf.

Oft schreiben sie über Zugriffsrechte nicht in Zahlen, sondern in Buchstaben. In diesem Fall werden die Rechte wie folgt bezeichnet: r ( R ead - Lesen), w ( w Ritus - Aufzeichnung), x (z X ecute - starten). Liegt kein Recht vor, wird anstelle eines Buchstabens ein Minuszeichen geschrieben. Mit dieser Notation können Sie die Zugriffsrechte 755 beispielsweise wie folgt schreiben: rwxr-xr-x. Eine solche Aufzeichnung wird vielen anschaulicher erscheinen. Naja, vielleicht ja.

Auf Unix-ähnlichen Betriebssystemen wird der Befehl chmod zum Festlegen von Dateiberechtigungen verwendet. Darüber Wie Ich werde es hier nicht schreiben (das geht über das Thema dieses Artikels hinaus). Ich möchte Sie nur daran erinnern, dass sich die Websites vieler von Ihnen möglicherweise auf solchen Servern befinden. Sie können dies beispielsweise herausfinden, indem Sie sich an Ihren Hoster wenden (das Unternehmen, das Ihnen das Hosting zur Verfügung gestellt hat). Wenn sich herausstellt, dass sich Ihre Site auf einem Server unter befindet Windows-Steuerung, müssen Sie auch Berechtigungen für Ihre Dateien und Ordner festlegen, obwohl in der Vergangenheit auf solchen Webservern alles auf eine Situation reduziert wurde, in der alles erlaubt ist – 777.

Jemand könnte sich darüber beschweren, dass ich hier nicht geschrieben habe Wie Alle gleichen Dateiberechtigungen festlegen? Nun, eines kann ich sagen: Dateien können auf verschiedene Arten auf den Server hochgeladen werden, genauer gesagt über verschiedene Protokolle. Beliebt sind FTP und SSH. Die zweite wird oft als Schale bezeichnet. Wenn Ihr Hosting-Anbieter Ihnen die Verwendung erlaubt, können Sie dann mit dem Unix-Befehl chmod die Berechtigungen für Ihre Dateien festlegen. Wenn Sie Dateien über das FTP-Protokoll hochladen, verwenden Sie höchstwahrscheinlich ein Programm für diesen Zweck. Es verfügt wahrscheinlich über die Möglichkeit, Zugriffsrechte für die Dateien festzulegen, die Sie auf die Site hochgeladen haben. Und verschiedene Programme Verwenden Sie dazu beide Schreibweisen, sowohl die alphabetische als auch die numerische. Sie müssen nur herausfinden, wie genau diese berüchtigten Rechte von Ihrem Lieblingsprogramm festgelegt werden. Und ich habe versucht zu erklären, was die Zahlen und Buchstaben in diesen Aufzeichnungen bedeuten. Fortfahren.

15 Kommentare zu „755 oder Datei- und Ordnerberechtigungen“

Natürlich kannst du. Ich habe in diesem Artikel nicht geschrieben Wie Legen Sie Dateiberechtigungen auf Unix-Systemen mithilfe verschiedener FTP-Clients fest. Schließlich wurde der Unix-Befehl chmod noch nicht abgebrochen. Ich habe gerade, wie mir scheint, verständlich erklärt, was genau die Zahlen in den Zugriffsrechten auf Dateien und Ordner bedeuten. Deshalb steht dieser Artikel unter der Überschrift „Computertheorie“. Schön, dass das jemand liest. :) :)

Wenn Sie nach Rechten suchen, können Sie diese festlegen, indem Sie den FTP-Ordner im Windows Explorer öffnen (eine solche Möglichkeit gibt es im Esel), mit der rechten Maustaste auf die Datei/den Ordner klicken, Eigenschaften auswählen und dort die erforderlichen Häkchen setzen: D

Was sind Ordner- oder Dateiberechtigungen? Dies sind Attribute einer Datei (oder eines Ordners), die Ihrem Server mitteilen, wer (und was genau) mit dieser Datei tun kann. Mit anderen Worten, damit Sie verstehen, dass es sich hierbei um Einschränkungen handelt, die Sie auf Ihrer Website einführen, um zu verhindern, dass Außenstehende Änderungen an Ihren Dateien vornehmen, und dementsprechend um die Aufhebung bestimmter Einschränkungen in bestimmten Fällen.

Welche Zugriffsrechte gibt es? Das Recht zum Ausführen, zum Schreiben in den Ordner und zum Lesen. Dies ist wichtig, wenn eine neue Site erscheint, und es muss getan werden, wenn Sie Ihre Site zu bestimmten Diensten hinzufügen, zum Beispiel dem Sape-Link-Austausch. Wenn Sie mehr über Zugriffsrechte erfahren möchten, schauen Sie im Internet nach: Mein Blog ist nicht theoretisch, sondern praktisch, d. h. Ich spreche ein wenig darüber, WAS getan werden muss, und analysiere im Detail, WIE es getan werden muss.

Wir betrachten den Prozess der Änderung von Zugriffsrechten am Beispiel von Total Commander (im Folgenden -TS). Wir werden im Detail analysieren, was und wie zu tun ist, wenn eine neue Website geboren wird.

Was ist zu tun?

Sie müssen Berechtigungen für Ordner und Dateien festlegen, die sich im Stammverzeichnis Ihrer Site befinden:

1. Bevor Sie mit der Durchführung von Änderungen (Einstellungen ändern) beginnen

- Ordner „uploads“ (Downloads) – Rechte 777 (installieren),

- andere Ordner - Rechte 775 (prüfen, ggf. installieren),

- alle Dateien in allen Ordnern - Berechtigungen 644 (überprüfen, ggf. installieren).

2. nach Änderung der Einstellungen:

- sitemap.xml-Datei (wenn Sie bereits eine XML-Sitemap installiert haben. Sie wird automatisch erstellt, wenn Sie das Google XML Sitemaps-Plugin aktivieren und auf den Link „Zum ersten Mal erstellen“ klicken) – Rechte 777,

- der Rest der Dateien im Stammverzeichnis der Site (insgesamt!) - Berechtigungen 444. Das bedeutet - „schreibgeschützt“ und Änderungen an den Dateien sind nicht möglich. Um Dateien in Zukunft zu bearbeiten, müssen Sie die Berechtigungen auf 644 ändern und unmittelbar nach dem Ende die Berechtigungen wieder auf 444 setzen. Dies ist in Ihrem Interesse! - Verbessern Sie die Sicherheit des Blogs.

Wie macht man das alles?

Öffnen Sie den TS, gehen Sie in das Stammverzeichnis und öffnen Sie dort den Ordner wp-content. Klicken Sie einmal auf den Upload-Ordner (um ihn hervorzuheben und dem TS klar zu machen, dass Sie damit arbeiten möchten). Klicken Sie anschließend in der oberen linken Ecke auf „Datei“. Es öffnet sich eine lange Liste mit Befehlen. Oben sehen Sie die Zeile „Attribute ändern“:

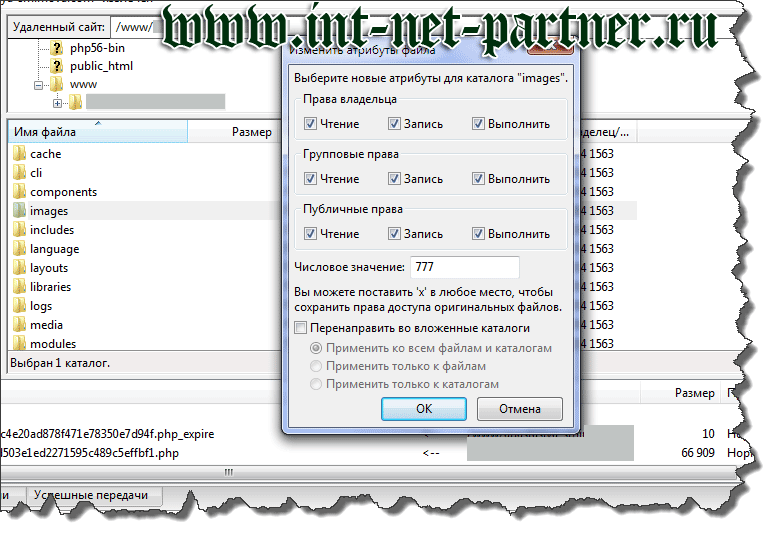

Klicken Sie auf „Attribute ändern“, das Fenster „Attribute ändern“ erscheint:

Das Fenster zeigt die Zahlen 755, das sind die Zugriffsrechte auf diesen Ordner. Wir müssen die Rechte auf 777 setzen. Aktivieren Sie dazu die Kästchen (Häkchen) in den leeren Kästchen und beobachten Sie gleichzeitig, wie sich die Zugriffsrechte ändern. Es sollte so aussehen:

Vergessen Sie nicht, nach dem Einstellen von 777 auf OK zu klicken. Überprüfen Sie nun, ob die restlichen Ordner über 775-Berechtigungen verfügen. Gehen Sie dann zur Arbeit mit Dateien und überprüfen Sie, ob sie über 644-Berechtigungen verfügen:

Jetzt können Sie mit der Bearbeitung von Dateien beginnen. Nachdem die Bearbeitung abgeschlossen ist, sollten Sie in den Dateien (ich wiederhole, in allen Dateien des Stammverzeichnisses!) die Rechte auf 444 setzen. Dazu müssen Sie in der zweiten Zeile des Fensters „Attribute ändern“ (siehe Abb. 4) Folgendes tun: Sie müssen das Kontrollkästchen „Aufzeichnen“ deaktivieren. Für diejenigen, denen das schwerfällt ;-) - ein anderer Weg. Schreiben Sie statt 644 andere Zahlen in das Fenster - 444 und das Programm selbst installiert alles so, wie es sollte.

Vergessen Sie nicht, dass Sie die Dateiberechtigungen geändert haben, denn wenn Sie später versuchen, sie zu bearbeiten, zeigt das Programm etwas wie „Sie haben nicht genügend Berechtigungen“ an. In diesem Fall müssen Sie nur die Berechtigungen auf 644 ändern und dann 444 zurückgeben.

Ich freue mich, Sie wieder oder zum ersten Mal wiederzusehen, Abonnenten und Gäste des Blogs Webseite! Beim Studium der Website-Erstellung werden Sie sicherlich auf eine wichtige Frage stoßen: Wie stellt man die Zugriffsrechte für ein Dokument auf 777 ein? Warum und wie das geht, besprechen wir heute mit Ihnen.

Bedeutung von Zahlen und Potenzen

Rechte 777 für alle Dokumente in Folge nicht nur nicht empfehlen, sondern ich warne Sie vor dieser Aktion! Ansonsten wundern Sie sich später nicht, wenn Ihre Website oder Ihr Blog gehackt wird, aber es gibt Verzeichnisse, in denen Sie Attribute ändern und den Zugriff erweitern müssen.

Wenn Sie einem Ordner oder einer Datei solche Rechte zuweisen, erkennt das System, dass jeder den Inhalt dieses Objekts korrigieren kann, und selbst einem unerfahrenen Programmierer wird es nicht schwer fallen, Änderungen an Ihrer Site vorzunehmen.

Die Nummern des Codes, die Rechte bezeichnen, sind für Folgendes verantwortlich:

- 7 - volle Befugnisse;

- 6 - Lesen und Schreiben;

- 5 - lesen und ausführen;

- 4 – schreibgeschützt;

- 2 – nur Aufnahme;

- 1 – nur Ausführung;

- 0 – nichts tun.

Die erste Ziffer des Codes kennzeichnet den Zugriff auf das Dokument für den Eigentümer der Ressource, die zweite für die Gruppe und die dritte für andere Benutzer.

Falsche Ordnerberechtigungen können die Funktion der Site, die Anzeige von Bildern sowie die Funktionalität aktiver Plugins und Themes blockieren.

Berechtigungen manuell festlegen

Das Ändern der Dateiberechtigungen dauert nur wenige Sekunden. Sie müssen zum Hosting-Panel gehen und das Objekt finden, um die Rechte zu ändern.

Drücken Sie " Attribute» oder ein ähnliches Symbol und bearbeiten.

Speichern Sie Ihre Änderungen. Das ist alles!

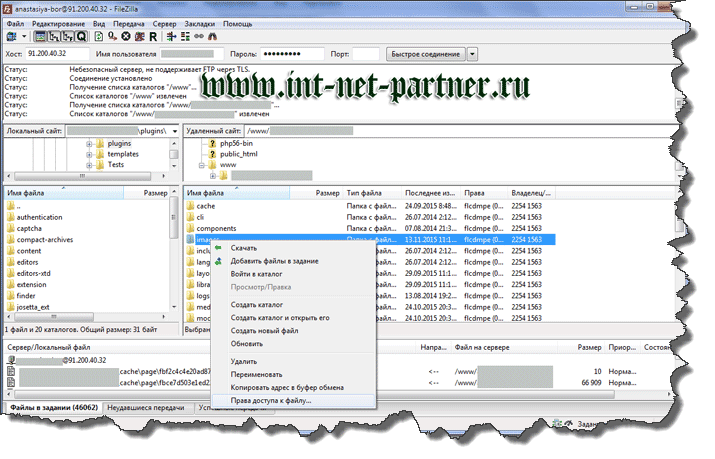

Anpassungen über das FileZilla-Programm

Wenn Sie dieses Programm zum Verschieben von Dateien verwenden lokaler Server zum Hosten oder zum Speichern können Sie die Rechte mit seiner Hilfe oder dank des Total Commander-Programms ändern. Die Methode für die beiden Dienstprogramme ist dieselbe.

Dazu müssen Sie das gewünschte Material installieren, suchen und mit der rechten Maustaste mit einer Computermaus darauf klicken.

Das Endergebnis der Dropdown-Funktionen ist das, was Sie brauchen. Wählen Sie diesen Satz aus, indem Sie darauf klicken.

Geben Sie die Potenzen in Zahlen an, die Sie einstellen möchten, und klicken Sie auf „ OK ».

Das ist alles, Ihnen werden zwei schnelle und effektive Möglichkeiten angeboten. Einer davon wird standardmäßig ausgeführt und der zweite löst das Problem durch das Programm filezilla oder totaler Kommandant . Welche Methode bevorzugen Sie?

Teilen Sie in den Kommentaren Ihre Erfahrungen und Erfolge beim Bloggen mit, Abonnieren Sie meine Seite!

Bis bald!

P/S

Mit freundlichen Grüßen Alexander Sergienko

Computer, auf denen Betriebssysteme ausgeführt werden Windows-Systeme, kann mit verschiedenen Dateisystemen wie FAT32 und NTFS arbeiten. Ohne auf Gemeinsamkeiten einzugehen, lässt sich eines sagen: Sie unterscheiden sich im Wesentlichen: Mit dem NTFS-Dateisystem können Sie Sicherheitseinstellungen für jede Datei oder jeden Ordner (Verzeichnis) konfigurieren. Diese. Für jede Datei bzw. jeden Ordner speichert das NTFS-Dateisystem sogenannte ACLs (Access Control List), in denen alle Benutzer und Gruppen aufgelistet sind, auf die bestimmte Zugriffsrechte bestehen angegebene Datei oder Ordner. Das FAT32-Dateisystem verfügt nicht über diese Funktion.

IN Dateisystem NTFS Jede Datei oder jeder Ordner kann die folgenden Sicherheitsrechte haben:

- Lektüre- Ermöglicht das Durchsuchen von Ordnern und das Anzeigen der Liste von Dateien und Unterordnern sowie das Anzeigen und Zugreifen auf den Inhalt der Datei;

- Aufzeichnung- Ermöglicht das Hinzufügen von Dateien und Unterordnern sowie das Schreiben von Daten in eine Datei;

- Lesung und Ausführung- Ermöglicht das Durchsuchen von Ordnern und das Anzeigen einer Liste von Dateien und Unterordnern, ermöglicht das Anzeigen und Zugreifen auf den Inhalt einer Datei sowie das Starten einer ausführbaren Datei;

- Ordnerinhalt auflisten- Ermöglicht das Durchsuchen von Ordnern und das Anzeigen nur der Liste der Dateien und Unterordner. Diese Berechtigung gewährt keinen Zugriff auf den Inhalt der Datei!;

- Ändern- Ermöglicht das Anzeigen des Inhalts und das Erstellen von Dateien und Unterordnern, das Löschen eines Ordners, das Lesen und Schreiben von Daten in eine Datei sowie das Löschen einer Datei;

- Voller Zugriff - Ermöglicht das Anzeigen von Inhalten sowie das Erstellen, Ändern und Löschen von Dateien und Unterordnern, das Lesen und Schreiben von Daten sowie das Ändern und Löschen einer Datei

Die oben aufgeführten Rechte sind grundsätzlich. Grundrechte setzen sich aus Sonderrechten zusammen. Sonderrechte sind weitergehende Rechte, die die Grundrechte bilden. Die Verwendung spezieller Berechtigungen bietet Ihnen viel Flexibilität beim Festlegen von Berechtigungen.

Liste der Sonderberechtigungen für Dateien und Ordner:

- Ordner durchsuchen/Dateien ausführen- Ermöglicht das Navigieren durch die Ordnerstruktur auf der Suche nach anderen Dateien oder Ordnern und das Ausführen von Dateien;

- Ordnerinhalt/Daten gelesen- Ermöglicht das Anzeigen der Namen von Dateien oder Unterordnern, die im Ordner enthalten sind, und das Lesen von Daten aus der Datei;

- Leseattribute- Ermöglicht das Anzeigen von Attributen einer Datei oder eines Ordners wie „Schreibgeschützt“ und „Versteckt“;

- Lesen zusätzlicher Attribute- Ermöglicht die Anzeige zusätzlicher Attribute einer Datei oder eines Ordners;

- Dateien erstellen / Daten schreiben- Ermöglicht das Erstellen von Dateien in einem Ordner (gilt nur für Ordner), das Vornehmen von Änderungen an einer Datei und das Überschreiben vorhandener Inhalte (gilt nur für Dateien);

- Ordner erstellen / Daten anhängen- Ermöglicht das Erstellen von Ordnern in einem Ordner (gilt nur für Ordner), das Hinzufügen von Daten am Ende einer Datei, jedoch nicht das Ändern, Löschen oder Ersetzen vorhandener Daten (gilt nur für Dateien);

- Attributeingabe- Erlaubt oder verbietet das Ändern von Datei- oder Ordnerattributen wie „Schreibgeschützt“ und „Versteckt“;

- Aufzeichnen zusätzlicher Attribute– Erlaubt oder verbietet das Ändern zusätzlicher Attribute einer Datei oder eines Ordners;

- Unterordner und Dateien löschen- Ermöglicht das Löschen von Unterordnern und Dateien, auch wenn Sie nicht über die Berechtigung „Löschen“ verfügen (gilt nur für Ordner);

- Entfernung- Ermöglicht das Löschen einer Datei oder eines Ordners. Wenn eine Datei oder ein Ordner nicht über die Berechtigung „Löschen“ verfügt, kann das Objekt dennoch gelöscht werden, wenn der übergeordnete Ordner über die Berechtigung „Unterordner und Dateien löschen“ verfügt.

- Leseberechtigungen- Ermöglicht das Lesen von Datei- oder Ordnerzugriffsberechtigungen wie „Vollzugriff“, „Lesen“ und „Schreiben“;

- Berechtigungen ändern- Ermöglicht das Ändern von Datei- oder Ordnerzugriffsberechtigungen wie „Vollzugriff“, „Lesen“ und „Schreiben“;

- Besitzwechsel- Ermöglicht Ihnen, den Besitz einer Datei oder eines Ordners zu übernehmen;

- Synchronisation– Ermöglicht verschiedenen Threads, auf Dateien oder Ordner zu warten und diese mit anderen Threads zu synchronisieren, die sie belegen können. Diese Berechtigung gilt nur für Programme, die im Multithread-Modus mit mehreren Prozessen ausgeführt werden;

!!!Alle Grund- und Sonderrechte sind sowohl zulässig als auch prohibitiv.

Alle Datei- und Ordnerberechtigungen sind in zwei Typen unterteilt: explizit und geerbt. Der Vererbungsmechanismus impliziert die automatische Übertragung von etwas vom übergeordneten Objekt auf das untergeordnete Objekt. Im Dateisystem bedeutet dies, dass jede Datei oder jeder Ordner seine Berechtigungen von seinem übergeordneten Ordner erben kann. Dies ist ein sehr praktischer Mechanismus, der es überflüssig macht, jedem erneut explizite Rechte zuzuweisen. erstellte Dateien und Ordner. Stellen Sie sich vor, Sie haben mehrere tausend Dateien und Ordner auf einer Festplatte. Wie können Sie ihnen alle Zugriffsrechte erteilen, sitzen und sie jedem zuweisen? Nein. Hier funktioniert die Vererbung. Wir haben einen Ordner im Stammverzeichnis der Festplatte erstellt. Der Ordner erhielt automatisch genau die gleichen Rechte wie das Stammverzeichnis der Festplatte. Die Berechtigungen für den neu erstellten Ordner wurden geändert. Anschließend wurde innerhalb des erstellten Ordners ein weiterer Unterordner erstellt. Dieser neu erstellte Unterordner erhält die vom übergeordneten Ordner übernommenen Rechte usw. usw.

Das Ergebnis der Anwendung expliziter und geerbter Rechte sind die tatsächlichen Rechte an einem bestimmten Ordner oder einer bestimmten Datei. Dabei gibt es viele Fallstricke. Sie haben beispielsweise einen Ordner, in dem Sie dem Benutzer „Vasya“ erlauben, Dateien zu löschen. Dann erinnern Sie sich, dass sich in diesem Ordner ein sehr großer Ordner befindet wichtige Datei, das Vasya unter keinen Umständen löschen darf. Sie legen ein explizites Verbot für eine wichtige Datei fest (spezielles Verbotsrecht). "Löschen"). Es scheint, dass die Tat vollbracht ist, die Datei ist eindeutig vor dem Löschen geschützt. Und Vasya betritt ruhig den Ordner und löscht diese supergeschützte Datei. Warum? Denn Vasya hat die Rechte zum Löschen aus dem übergeordneten Ordner, die in diesem Fall Vorrang haben.

Versuchen Sie, die Rechtevergabe nicht direkt an Dateien zu verwenden, sondern Rechte an Ordner zu vergeben.

!!! Versuchen Sie, Rechte nur an Gruppen zu vergeben, dies vereinfacht die Verwaltung erheblich. Es wird nicht empfohlen, bestimmten Benutzern Rechte zuzuweisen von Microsoft. Vergessen Sie nicht, dass die Gruppe nicht nur Benutzer, sondern auch andere Gruppen umfassen kann.

Zum Beispiel. Wenn der Computer zur Domäne gehört, wird die Gruppe „Domänenbenutzer“ (Domänenbenutzer) automatisch zu seiner lokalen Benutzergruppe hinzugefügt, und die Gruppe „Domänenadministratoren“ (Domänenadministratoren) wird automatisch zur lokalen Gruppe „Administratoren“ hinzugefügt und entsprechend zugewiesen Wenn Sie einen beliebigen Ordner mit Rechten für eine Gruppe lokaler Benutzer versehen, weisen Sie automatisch allen Benutzern der Domäne Rechte zu.

Lassen Sie sich nicht entmutigen, wenn nicht alle oben genannten Punkte sofort klar sind. Beispiele und selbstständiges Arbeiten werden die Situation schnell korrigieren!

Kommen wir zu den Einzelheiten.

Alle Beispiele werde ich anhand eines Beispiels zeigen Windows-Fenster xp. In Windows 7 und höher blieb das Wesentliche identisch, nur gab es ein paar Fenster mehr.

Um also einer Datei oder einem Ordner Rechte zuzuweisen oder zu ändern, müssen Sie im Explorer mit der rechten Maustaste auf die gewünschte Datei oder den gewünschten Ordner klicken und den Menüpunkt auswählen "Eigenschaften"

Sie sollten ein Fenster mit einer Registerkarte sehen "Sicherheit"

Wenn kein solches Lesezeichen vorhanden ist, gehen Sie wie folgt vor. Starten Sie den Explorer und öffnen Sie dann das Menü "Service"—„Ordnereigenschaften…“

Gehen Sie im sich öffnenden Fenster zur Registerkarte „Ansicht“ und deaktivieren Sie die Option „Verwenden Sie ein einfaches allgemeiner Zugang zu Dateien (empfohlen)"

Jetzt haben Sie Zugriff auf alle Eigenschaften des NTFS-Dateisystems.

Zurück zum Lesezeichen "Sicherheit".

Im sich öffnenden Fenster stehen uns zahlreiche Informationen zur Verfügung. Oben ist eine Liste „Gruppen und Benutzer:“, das alle Benutzer und Gruppen auflistet, die Zugriffsrechte auf diesen Ordner haben (Pfeil 1). Die untere Liste zeigt die Berechtigungen für den ausgewählten Benutzer/die ausgewählte Gruppe (Pfeil 2). In diesem Fall ist dies der SYSTEM-Benutzer. IN diese Liste Berechtigungen sind sichtbare Basisberechtigungen. Beachten Sie das in der Spalte "Erlauben" Die Häkchen sind ausgeblendet und können nicht bearbeitet werden. Dies weist darauf hin, dass diese Rechte vom übergeordneten Ordner geerbt werden. Auch in diesem Fall gelten wieder alle Rechte des SYSTEM-Benutzers für den Ordner "Arbeiten" werden vollständig vom übergeordneten Ordner geerbt und der SYSTEM-Benutzer hat alle Rechte ( "Voller Zugriff")

Indem wir die gewünschte Gruppe oder den gewünschten Benutzer in der Liste markieren, können wir die Grundrechte für diese Gruppe oder diesen Benutzer einsehen. Hervorheben eines Benutzers "Gastbenutzer ( [email protected])»

Sie können sehen, dass er alle expliziten Rechte hat

Und hier ist die Gruppe „Benutzer (KAV-VM1\Benutzer“ verfügt über kombinierte Rechte, einige davon werden vom übergeordneten Ordner geerbt (graue Quadrate gegenüber). „Lesen und ausführen“, "Ordnerinhalt auflisten", "Lektüre"), und ein Teil wird explizit festgelegt - das ist das Richtige "Ändern" Und "Aufzeichnen"

!!!Aufmerksamkeit. Achten Sie auf die Namen von Benutzern und Gruppen. Klammern geben den Besitz einer Gruppe oder eines Benutzers an. Gruppen und Benutzer können lokal sein, d. h. direkt auf diesem Computer erstellt und kann eine Domäne sein. In diesem Fall die Gruppe „Administratoren“ lokal, da der Eintrag in Klammern den Namen des KAV-VM1-Computers angibt und nach dem Schrägstrich bereits der Name der Gruppe selbst steht. Im Gegenteil, der Benutzer "Gastbenutzer" Nutzer der btw.by-Domain ist, wird dies durch den vollständigen Namenseintrag angezeigt [email protected]

Oft kann man sich beim Anzeigen oder Ändern von Rechten auf ein Fenster mit Grundrechten beschränken, aber manchmal reicht das nicht aus. Anschließend können Sie ein Fenster öffnen, das spezielle Berechtigungen und den Besitzer ändert oder die gültigen Berechtigungen anzeigt. Wie kann man das machen? Klicken Sie auf die Schaltfläche "Zusätzlich". Dieses Fenster öffnet sich

In diesem Fenster in der Tabelle „Berechtigungselemente“ listet alle Benutzer mit Rechten auf auf diesen Ordner. Analog zu den Grundberechtigungen wählen wir den gewünschten Benutzer bzw. die gewünschte Gruppe aus und drücken den Button "Ändern". Es öffnet sich ein Fenster mit allen Sonderberechtigungen für den ausgewählten Benutzer oder die ausgewählte Gruppe

Ähnlich wie die Grundberechtigungen werden vom übergeordneten Ordner geerbte Sonderberechtigungen in einer blassen grauen Farbe angezeigt und können nicht bearbeitet werden.

Wie Sie vielleicht bemerkt haben, gibt es im Fenster mit den besonderen Berechtigungen für einige Benutzer oder Gruppen mehrere Zeilen.

Dies liegt daran, dass dies für einen einzelnen Benutzer oder eine einzelne Gruppe der Fall sein kann Verschiedene Arten Rechte: explizit und vererbt, erlaubend oder verbietend, unterschiedlich in der Art der Vererbung. In diesem Fall werden Leseberechtigungen für die Benutzergruppe vom übergeordneten Ordner geerbt und Änderungsberechtigungen werden explizit hinzugefügt.

Beispiele für die Rechtevergabe.

!!! Alle Beispiele werden mit zunehmender Komplexität einhergehen. Lesen und bearbeiten Sie sie in der gleichen Reihenfolge, in der sie im Text erscheinen. Ähnliche Aktionen in den folgenden Beispielen werden weggelassen, um die Textmenge zu reduzieren. 🙂

Beispiel 1: Gewähren von schreibgeschütztem Zugriff auf einen Ordner für eine bestimmte lokale Sicherheitsgruppe.

Erstellen wir zunächst eine lokale Gruppe, in die wir die gesamte Liste der benötigten Benutzer aufnehmen. Es ist ohne Gruppe möglich, aber dann müssen Sie die Rechte für jeden Benutzer separat konfigurieren, und jedes Mal, wenn Sie einer neuen Person Rechte erteilen müssen, müssen Sie alle Vorgänge erneut durchführen. Und wenn die Rechte einer lokalen Gruppe gewährt werden, ist zum Anlegen einer neuen Person nur eine Aktion erforderlich – die Aufnahme dieser Person in die lokale Gruppe. Wie Sie eine lokale Sicherheitsgruppe erstellen, lesen Sie im Artikel „Lokale Sicherheitsgruppen einrichten“.

So. Wir haben eine lokale Sicherheitsgruppe mit dem Namen „For Colleagues to Read“ erstellt.

zu dem alle notwendigen Benutzer hinzugefügt wurden.

Jetzt lege ich die Berechtigungen für den Ordner fest. In diesem Beispiel werde ich der erstellten Gruppe Berechtigungen erteilen „Kollegen zum Lesen“ pro Ordner "Foto".

Klicken Sie mit der rechten Maustaste auf den Ordner "FOTO" und wählen Sie den Menüpunkt aus "Eigenschaften", gehe zu Lesezeichen "Sicherheit".

Im geöffneten Lesezeichen "Sicherheit" Zeigt die aktuellen Ordnerberechtigungen an "FOTO". Durch Auswahl von Gruppen und Benutzern in der Liste können Sie erkennen, dass die Rechte dieses Ordners vom übergeordneten Ordner geerbt werden (graue Häkchen in der Spalte). "Erlauben"). In dieser Situation möchte ich nicht, dass jemand anderes als die neu erstellte Gruppe Zugriff auf den Ordner hat "FOTO".

Daher muss ich die Vererbung von Rechten entfernen und unnötige Benutzer und Gruppen aus der Liste entfernen. Ich drücke den Knopf "Zusätzlich". Im geöffneten Fenster,

Ich deaktiviere das Kontrollkästchen „Vom übergeordneten Objekt die für untergeordnete Objekte geltenden Berechtigungen erben und sie zu den in diesem Fenster explizit festgelegten Berechtigungen hinzufügen.“ . Dadurch wird ein Fenster geöffnet, in dem ich auswählen kann, was mit den aktuell geerbten Rechten geschehen soll.

In den meisten Fällen rate ich Ihnen, hier zu klicken "Kopieren", denn wenn wir wählen "Löschen", dann wird die Liste der Rechte leer und Sie können sich die Rechte tatsächlich selbst entziehen. Ja, wundern Sie sich nicht, es ist ganz einfach. Und wenn Sie kein Administrator auf Ihrem Computer oder kein Gruppenbenutzer sind „Archivbetreiber“, dann ist es für Sie unmöglich, die Rechte wiederherzustellen. Die Situation ist wie bei einer Tür mit automatischem Riegel, die man schließt und die Schlüssel drinnen lässt. Daher ist es besser, immer die Taste zu drücken "Kopieren" und löschen Sie dann, was Sie nicht benötigen.

Nachdem ich gedrückt habe "Kopieren", Ich kehre wieder zum vorherigen Fenster zurück, nur mit deaktiviertem Kontrollkästchen.

Ich drücke "OK" und kehren Sie zum Fenster „Grundrechte“ zurück. Alle Rechte zur Bearbeitung stehen zur Verfügung. Ich muss Berechtigungen für die lokale Gruppe hinterlassen „Administratoren“ und Benutzer SYSTEM und den Rest löschen. Ich wähle nacheinander unnötige Benutzer und Gruppen aus und drücke den Knopf "Löschen".

Als Ergebnis bekomme ich dieses Bild.

Jetzt muss ich nur noch eine Gruppe hinzufügen „Kollegen zum Lesen“ und weisen Sie dieser Gruppe Leserechte zu.

Ich drücke den Knopf "Hinzufügen", und im Standardauswahlfenster wähle ich die lokale Gruppe aus „Kollegen zum Lesen“. Wie Sie mit dem Auswahlfenster arbeiten, wird im Artikel ausführlich beschrieben.

Als Ergebnis aller Aktionen habe ich die Gruppe „Kollegen zum Lesen“ zur Liste der Grundrechte hinzugefügt, wobei die Rechte für diese Gruppe automatisch festgelegt wurden „Lesen und ausführen“, "Ordnerinhalt auflisten", "Lektüre".

Alles was Sie tun müssen, ist den Knopf zu drücken "OK" und Rechte werden vergeben. Jetzt jeder Benutzer, der zur lokalen Sicherheitsgruppe gehört „Kollegen zum Lesen“, wird in der Lage sein, den gesamten Inhalt des Ordners zu lesen "FOTO".

Beispiel 2: Benutzern persönlichen Zugriff auf ihre Unterordner innerhalb eines Ordners gewähren.

Diese Situation kommt auch in der Praxis häufig vor. Beispielsweise verfügen Sie über einen Ordner für neu gescannte Dokumente. In diesem Ordner hat jeder Benutzer seinen eigenen Unterordner. Nach dem Scannen wird das Dokument vom Benutzer aus seinem Unterordner übernommen. Die Aufgabe besteht darin, Rechte zu vergeben, sodass jeder Benutzer nur den Inhalt seines eigenen Unterordners sieht und nicht auf den Unterordner des Kollegen zugreifen kann.

Für dieses Beispiel Ich werde die Aufgabe etwas umformulieren. Angenommen, wir haben einen freigegebenen Ordner "FOTO", das für jeden Benutzer einen Unterordner hat. Es ist notwendig, die Rechte so einzustellen, dass der Benutzer alle Rechte in seinem Unterordner hat und die Unterordner anderer Benutzer für ihn nicht zugänglich sind.

Für dieses Setup wiederhole ich alle Schritte aus dem ersten Beispiel vollständig. Durch die Wiederholung erhalte ich die Rechte für die gesamte Gruppe „Kollegen zum Lesen“ um alle Unterordner zu lesen. Aber meine Aufgabe ist es für den Benutzer sichtbar nur „Ihr“ Unterordner. Deshalb klicke ich im Grundrechtefenster auf die Schaltfläche "Zusätzlich"

und gehe zum Sonderrechtefenster, in dem ich eine Gruppe auswähle „Kollegen zum Lesen“ und ich drücke den Knopf "Ändern"

Im sich öffnenden Fenster ändere ich die Vererbungsregeln und nicht den Wert im Feld "Anwenden:" Ich wähle Wert „Nur für diesen Ordner“.

Dies ist der wichtigste Punkt dieses Beispiels. Bedeutung „Nur für diesen Ordner“ bewirkt Leseberechtigungen für die Gruppe „Kollegen zum Lesen“ gelten nur für das Stammverzeichnis des Ordners "FOTO", aber nicht für Unterordner. Somit kann jeder Benutzer zu seinem eigenen Ordner gelangen, aber er kann nicht in den nächsten schauen, er hat nicht das Recht, Unterordner anzuzeigen. Wenn Sie der Gruppe dieses Recht überhaupt nicht gewähren, können Benutzer überhaupt nicht auf ihre Unterordner zugreifen. Das Dateisystem lässt sie nicht einmal in einen Ordner durch "FOTO".

Dadurch können Benutzer auf den Ordner zugreifen "FOTO" aber sie können nicht weiter in Unterordner vordringen!

Klicken Sie im Fenster „Sonderrechte“ auf "OK" und kehren Sie zum vorherigen Fenster zurück, jetzt in der Spalte "Gelten" vor der Gruppe „Kollegen zum Lesen“ den Wert wert „Nur für diesen Ordner“.

Klicken Sie auf alle Fenster "OK" und wir gehen.

Alle. Jetzt müssen noch die persönlichen Rechte für jeden Unterordner eingerichtet werden. Sie müssen dies für jeden Unterordner tun, die Rechte sind für jeden Benutzer persönlich.

Alle notwendige Maßnahmen Sie haben es bereits im ersten Beispiel getan. Wiederholen wir, was wir getan haben 🙂

In einem Unterordner „Benutzer1“ Rechtsklick, Menüpunkt auswählen "Eigenschaften", gehe zu Lesezeichen "Sicherheit". Ich drücke den Knopf "Hinzufügen"

und im Standardauswahlfenster wähle ich einen Domänenbenutzer mit dem Namen aus „Benutzer1“.

Es bleibt noch das Kontrollkästchen für das Berechtigungsrecht zu aktivieren "Ändern". Gleichzeitig wird die Checkbox für das Berechtigungsrecht aktiviert "Aufzeichnen" wird automatisch installiert.

Klicken "OK". Wir verlassen. Es bleibt noch zu wiederholen ähnliche Aktionen für alle Unterordner.

Beispiel 3. Dem Benutzer persönlichen Zugriff auf seinen Unterordner zum Schreiben gewähren und gleichzeitig Änderungen oder Löschungen verbieten.

Ich weiß, es klingt hart, aber ich werde versuchen, es zu erklären. Ich nenne diese Art des Zugriffs einen Riegel. Im Alltag haben wir eine ähnliche Situation mit dem Üblichen Briefkasten in die wir Papierbriefe werfen. Diese. Sie können einen Brief in einen Briefkasten werfen, aber Sie können ihn nicht aus dem Briefkasten herausnehmen. In der Computerbranche kann dies nützlich sein, wenn Ihnen jemand einen Bericht in einem Ordner schreibt. Diese. die Datei wird zwar vom Benutzer geschrieben, dieser kann dann aber mit dieser Datei nichts mehr anfangen. Somit können Sie sicher sein, dass der Ersteller den übermittelten Bericht nicht mehr ändern oder löschen kann.

Wie im vorherigen Beispiel wiederholen wir alle Aktionen, außer dass wir sie dem Benutzer nicht sofort geben volle Rechte Zu Ihrem Ordner geben wir zunächst in den Grundberechtigungen nur Lesezugriff und klicken auf die Schaltfläche "Zusätzlich"

Wählen Sie im sich öffnenden Fenster aus „Benutzer1“ und drücken Sie die Taste "Ändern"

Im sich öffnenden Fenster sehen wir die Standard-Leseberechtigungen

Um dem Benutzer das Recht zum Erstellen von Dateien zu geben, setzen Sie die Berechtigung rechts „Dateien erstellen/Daten schreiben“, aber rechts „Unterordner und Dateien löschen“ Und "Löschen" ein Verbot verhängen. Behalten Sie die Vererbung als Standard bei „Für diesen Ordner, seine Unterordner und Dateien“.

Nach dem Drücken der Taste "OK" Wenn Sie zum vorherigen Fenster zurückkehren, können Sie erhebliche Änderungen sehen. Anstelle eines Eintrags für „Benutzer1“ zwei erschienen.

Dies liegt daran, dass es zwei Arten von Rechten gibt: eines ist verbietend, sie stehen an erster Stelle in der Liste, das zweite ist freizügig, sie stehen an zweiter Stelle in der Liste. Da Sonderrechte nicht standardmäßig sind, in der Spalte "Erlaubnis" den Wert wert "Speziell". Wenn Sie eine Taste drücken "OK" Es erscheint ein Fenster, in dem Windows darauf hinweist, dass Verweigerungsrechte vorliegen und diese eine höhere Priorität haben. Übersetzt bedeutet dies die gleiche Situation bei einer selbstschließenden Tür, deren Schlüssel sich im Inneren befinden. Eine ähnliche Situation habe ich im zweiten Beispiel beschrieben.

Alle. Rechte sind festgelegt. Jetzt „Benutzer1“ kann jede Datei in ihren Ordner schreiben und öffnen, aber nicht ändern oder löschen.

Aber wie sieht es mit der vollständigen Analogie zu einem echten Briefkasten aus?

Um zu verhindern, dass der Benutzer die aufgezeichnete Datei öffnet oder kopiert, müssen Sie Folgendes tun. Wieder öffnen wir die Genehmigung von Sonderberechtigungen für „Benutzer1“, und auf dem Feld "Anwenden:"Ändern Sie den Wert in „Nur für diesen Ordner“

Der Benutzer hat kein Recht, die Datei zu lesen oder zu kopieren.

Alle. Jetzt ist die Analogie mit einem physischen Postfach fast vollständig. Er kann nur die Namen der Dateien, ihre Größe und Attribute sehen, aber nicht die Datei selbst.

Gültige Rechte anzeigen.

Ich möchte gleich sagen, dass die Möglichkeit, die effektiven Rechte für einen Ordner oder eine Datei anzuzeigen, eine völlige Fiktion ist. Meiner Meinung nach sollten solche Tools garantierte Informationen liefern. In diesem Fall ist dies nicht der Fall. Microsoft selbst gibt das zu dieses Werkzeug berücksichtigt viele Faktoren, die sich auf die daraus resultierenden Rechte auswirken, wie z. B. Anmeldebedingungen, nicht. Daher führt die Verwendung eines solchen Tools nur dazu, dass man sich über die tatsächlichen Rechte in die Irre führt.

Der ganz am Anfang des Artikels beschriebene Fall mit dem Verbot, eine Datei aus einem Ordner zu löschen, ist in diesem Fall sehr beredt. Wenn Sie eine ähnliche Situation simulieren und sich die Rechte einer vor dem Löschen geschützten Datei ansehen, werden Sie feststellen, dass die Löschrechte der Datei verboten sind. Das Löschen dieser Datei ist jedoch nicht schwierig. Warum Microsoft das getan hat, weiß ich nicht.

Wenn Sie sich dennoch dazu entschließen, die aktuellen Rechte anzuzeigen, müssen Sie dazu im Grundrechtefenster auf die Schaltfläche klicken "Zusätzlich", und gehen Sie im Fenster der Sonderrechte auf die Registerkarte „Gültige Genehmigungen“.

Dann müssen Sie den Knopf drücken "Wählen" und wählen Sie im Standardauswahlfenster den gewünschten Benutzer oder die gewünschte Gruppe aus.

Nach der Auswahl sehen Sie die „ungefähr“ gültigen Berechtigungen.

Abschließend möchte ich sagen, dass das Thema NTFS-Dateisystemrechte sehr umfangreich ist, die obigen Beispiele sind nur ein sehr kleiner Teil dessen, was getan werden kann. Wenn Sie Fragen haben, stellen Sie diese daher in den Kommentaren zu diesem Artikel. Ich werde versuchen, sie zu beantworten.

In den Weiten Russlands verfügen viele Firmen und Kleinbetriebe nicht über eigenes Personal. Systemadministrator dauerhaft oder von Zeit zu Zeit kommend. Das Unternehmen wächst und früher oder später reicht ein gemeinsamer Ordner im Netzwerk, in dem jeder tun und lassen kann, was er will, nicht mehr aus. Erfordert Zugriffskontrolle für verschiedene Benutzer oder Benutzergruppen auf der MS Windows-Plattform. Linuxoide und erfahrene Admins lesen den Artikel bitte nicht.

Am besten engagieren Sie einen erfahrenen Administrator und denken über den Kauf eines Servers nach. Ein erfahrener Administrator wird vor Ort entscheiden, ob MS erhoben werden soll Windows Server mit Active Directory oder nutzen Sie etwas aus der Linux-Welt.

Aber dieser Artikel ist für diejenigen geschrieben, die sich entschieden haben, vorerst alleine zu leiden, ohne moderne Softwarelösungen zu nutzen. Ich werde versuchen, zumindest zu erklären, wie man die Differenzierung der Rechte richtig umsetzt.

Bevor wir beginnen, möchte ich einige Punkte zusammenfassen:

- Beliebig operationssystem„erkennt“ und „unterscheidet“ echte Menschenüber ihre Konten. Es sollte so sein: eine Person = ein Konto.

- Der Artikel beschreibt die Situation, dass das Unternehmen keinen eigenen Administrator hat und beispielsweise kein MS Windows Server gekauft wurde. Ein gewöhnliches MS Windows bedient gleichzeitig nicht mehr als 10 Personen für WinXP und 20 Personen für Win7 über das Netzwerk. Dies wird von Microsoft gezielt durchgeführt Client-Fensterüberquerte die Straße nicht Windows-Server und Sie haben Microsofts Geschäft nicht ruiniert. Denken Sie an die Zahl 10-20. Wenn Ihr Unternehmen mehr als 10-20 Mitarbeiter hat, müssen Sie über den Kauf von MS Windows Server nachdenken oder jemanden bitten, einen kostenlosen Linux-Samba-Server für Sie einzurichten, für den solche Einschränkungen nicht gelten.

- Da Sie keinen kompetenten Administrator haben, gibt sich Ihr gewohnter Computer mit einem Client-MS-Windows als Dateiserver aus. Sie werden gezwungen, Benutzerkonten von anderen Computern darauf zu duplizieren, um Zugriff auf freigegebene Dateien zu erhalten. Mit anderen Worten, wenn es einen Buchhalter Olya mit dem Konto Olya in PC1 gibt, dann müssen Sie auf diesem „Server“ (im Folgenden als WinServer bezeichnet) einen erstellen Konto olya mit dem gleichen Passwort wie auf PC1.

- Menschen kommen und gehen. Personalfluktuation ist allgegenwärtig, und wenn Sie, die arme Person, die kein Administrator ist und dazu bestimmt (gezwungen) ist, die IT-Angelegenheiten des Unternehmens zu unterstützen, dann sind hier einige Ratschläge für Sie. Erstellen Sie Konten, die nicht an eine Person gebunden sind. Für Manager erstellen – Manager1, Manager2. Für Buchhalter - buh1, buh2. Oder etwas ähnliches. Ist die Person gegangen? Ein anderer wird nicht beleidigt sein, wenn er manager1 verwendet. Stimmen Sie zu, das ist besser, als das Olya-Konto für Semyon zu verwenden, da es kaputt ist oder niemand da ist, der es wiederherstellen kann und alles seit 100 Jahren funktioniert.

- Vergessen Sie Wörter wie: „Erstellen Sie ein Passwort für den Ordner.“ Die Zeiten, in denen den Ressourcen ein Passwort auferlegt wurde, sind lange vorbei. Die Philosophie der Arbeit mit verschiedenen Ressourcen hat sich geändert. Nun meldet sich der Benutzer mit einem Account in seinem System an (Identifizierung), bestätigt sich mit seinem Passwort (Authentifizierung) und erhält Zugriff auf alle erlaubten Ressourcen. Einmal eingeloggt und Zugriff auf alles erhalten – daran müssen Sie sich erinnern.

- Es empfiehlt sich, die folgenden Aktionen über das integrierte Administratorkonto oder über das erste Konto im System auszuführen, das standardmäßig zur Gruppe „Administratoren“ gehört.

Kochen.

Entfernen Sie im Explorer den vereinfachten Zugriff auf die Dinge, die wir benötigen.

- MS Windows XP. Menü Extras – Ordneroptionen – Ansicht. deaktivieren Verwenden Sie den Freigabeassistenten

- MS Windows 7. Drücken Sie Alt. Menü Extras – Ordneroptionen – Ansicht. deaktivieren Nutzen Sie die einfache Dateifreigabe.

Erstellen Sie auf Ihrem WinServer-Computer einen Ordner, in dem Ihr Vermögen in Form von Bestelldateien, Verträgen usw. gespeichert wird. Bei mir wäre es beispielsweise C:\access\. Der Ordner muss auf einer NTFS-Partition erstellt werden.

Netzwerkzugang.

Zu diesem Zeitpunkt benötigen Sie über das Netzwerk verfügbar machen(Teilen – Teilen) einen Ordner, damit andere Benutzer damit auf ihren Computern arbeiten können lokales Netzwerk.

Und das Wichtigste! Geben Sie den Ordner mit voller Berechtigung für alle frei! Ja Ja! Du hast richtig gehört. Aber wie sieht es mit der Zugangskontrolle aus?

Wir erlauben jedem, sich über das lokale Netzwerk mit dem Ordner zu verbinden, beschränken den Zugriff jedoch durch Sicherheitsmaßnahmen, die im NTFS-Dateisystem gespeichert sind, in dem sich unser Verzeichnis befindet.

- MS Windows XP. An gewünschten Ordner(C:\dostup\) Rechtsklick und dort Eigenschaften. Registerkarte „Zugriff“ – Voller Zugriff.

- MS Windows 7. Klicken Sie mit der rechten Maustaste auf den gewünschten Ordner (C:\dostup\) und dort auf Eigenschaften. Registerkarte „Zugriff“ – Erweiterte Einstellungen. Einen Haken machen Diesen Ordner teilen. Füllen Sie die Notiz aus. Wir drücken die Erlaubnis. Die Gruppe „Jeder“ muss über das Netzwerkrecht verfügen Voller Zugriff.

Benutzer und Sicherheitsgruppen.

Sie müssen die erforderlichen Benutzerkonten erstellen. Ich erinnere Sie daran, wenn Sie zahlreich sind persönliche Computer Wenn unterschiedliche Benutzerkonten verwendet werden, müssen diese alle auf Ihrem „Server“ und mit den gleichen Passwörtern angelegt werden. Dies kann nur vermieden werden, wenn Sie über einen kompetenten Administrator und Computer im Active Directory verfügen. Nein? Dann erstellen Sie mühsam Konten.

- MS Windows XP.

Lokale Benutzer und Gruppen – Benutzer. Menüaktion – Neuer Benutzer. - MS Windows 7. Systemsteuerung – Verwaltung – Computerverwaltung.

Lokale Benutzer und Gruppen – Benutzer. Menüaktion – Benutzer erstellen.

Jetzt ist das Wichtigste an der Reihe – die Gruppen! Gruppen ermöglichen die Einbindung von Benutzerkonten und vereinfachen Manipulationen bei der Vergabe von Rechten und der Zugriffskontrolle.

Etwas später wird die „Auferlegung von Rechten“ auf Verzeichnisse und Dateien erklärt, aber zunächst geht es vor allem darum, einen Gedanken zu verstehen. Rechte an Ordnern oder Dateien werden an Gruppen vergeben, die im übertragenen Sinne mit Containern verglichen werden können. Und die Gruppen werden bereits die Rechte an den darin enthaltenen Konten „übertragen“. Das heißt, Sie müssen auf der Ebene von Gruppen denken und nicht auf der Ebene einzelner Konten.

- MS Windows XP. Systemsteuerung – Verwaltung – Computerverwaltung.

- MS Windows 7. Systemsteuerung – Verwaltung – Computerverwaltung.

Lokale Benutzer und Gruppen – Gruppen. Menüaktion – Gruppe erstellen.

Muss darin enthalten sein gewünschte Gruppen erforderliche Konten. Klicken Sie beispielsweise mit der rechten Maustaste auf die Gruppe „Buchhalter“ und dort Zur Gruppe hinzufügen oder Eigenschaften und dort die Schaltfläche Hinzufügen. Auf dem Feld Geben Sie die Namen der auszuwählenden Objekte ein Geben Sie den Namen des gewünschten Kontos ein und klicken Sie auf Überprüfen Sie die Namen. Wenn alles korrekt ist, ändert sich das Konto in die Form SERVERNAME\Konto. In der Abbildung oben wurde das buh3-Konto in WINSERVER\buh3 umgewandelt.

Daher werden die erforderlichen Gruppen erstellt und Benutzerkonten in die erforderlichen Gruppen aufgenommen. Doch bevor es mit der Rechtevergabe an Ordnern und Dateien über Gruppen geht, möchte ich noch auf ein paar Punkte eingehen.

Lohnt es sich, sich mit einer Gruppe zu beschäftigen, wenn sie nur ein Konto hat? Ich denke, es lohnt sich! Die Gruppe bietet Flexibilität und Manövrierfähigkeit. Morgen müssen Sie einer anderen Person B die gleichen Rechte geben wie einer bestimmten Person mit ihrem Konto A. Sie fügen einfach Konto B zu der Gruppe hinzu, in der A bereits existiert, und das war's!

Viel einfacher, wenn Berechtigungen Gruppen statt Einzelpersonen erteilt werden. Sie müssen lediglich die Gruppen manipulieren und ihnen die erforderlichen Konten hinzufügen.

Zugangsrechte.

Es empfiehlt sich, die folgenden Aktionen über das integrierte Administratorkonto oder über das erste Konto im System auszuführen, das standardmäßig zur Gruppe „Administratoren“ gehört.

Wir sind also an dem Punkt angelangt, an dem die Magie der Abgrenzung der Zugriffsrechte für verschiedene Gruppen direkt und über sie an die Benutzer (genauer gesagt an ihre Konten) erfolgt.

Wir haben also ein Verzeichnis unter C:\dostup\, das wir bereits allen Mitarbeitern über das Netzwerk zur Verfügung gestellt haben. Als Beispiel erstellen wir im Verzeichnis C:\dostup\ die Ordner „Verträge“, „Bestellungen“ und „Buchhaltung“ für MC. Angenommen, es gibt eine Aufgabe zu erledigen:

- Der Vereinbarungsordner muss für Buchhalter schreibgeschützt sein. Lesen und schreiben Sie für eine Gruppe von Managern.

- Der Accounting Center-Ordner muss für Buchhalter zum Lesen und Schreiben verfügbar sein. Die Gruppe „Manager“ hat keinen Zugriff.

- Der Ordner „Bestellungen“ sollte für Buchhalter und Manager schreibgeschützt sein.

Klicken Sie mit der rechten Maustaste auf den Ordner „Vereinbarung“ und öffnen Sie die Registerkarte „Eigenschaften – Sicherheit“. Wir sehen, dass einige Gruppen und Benutzer bereits Zugriff darauf haben. Diese Rechte wurden vom übergeordneten dostup\ geerbt, das wiederum von seinem übergeordneten C geerbt wurde:

Wir werden diese Rechtevererbung unterbrechen und unsere Wunschliste-Rechte abtreten.

Klicken Sie auf die Schaltfläche „Erweitert“ – Registerkarte „Berechtigungen“ – Schaltfläche Berechtigungen ändern.

Zunächst unterbrechen wir die Vererbung der Rechte vom Elternteil. Deaktivieren Sie das Kontrollkästchen Fügen Sie von übergeordneten Objekten geerbte Berechtigungen hinzu. Wir werden gewarnt, dass die Berechtigungen des übergeordneten Objekts nicht für dieses Objekt gelten (in diesem Fall den Vereinbarungsordner). Auswahl: Abbrechen oder Entfernen oder Hinzufügen. Klicken Sie auf „Hinzufügen“ und die Rechte des übergeordneten Elements bleiben unser Erbe, die Rechte des übergeordneten Elements gelten jedoch nicht mehr für uns. Mit anderen Worten: Wenn in Zukunft die Zugriffsrechte des übergeordneten Ordners (des Dostup-Ordners) geändert werden, hat dies keine Auswirkungen auf den untergeordneten Ordner der Vereinbarung. Hinweis im Feld Geerbt von Kosten nicht vererbt. Das ist die Verbindung Elternteil - Kind zerrissen.

Jetzt entfernen wir vorsichtig die zusätzlichen Rechte und gehen Voller Zugriff für Administratoren und System. Nehmen wir uns der Reihe nach an Verifiziert und nur Benutzer und löschen Sie es mit der Schaltfläche „Löschen“.

Schaltfläche „Hinzufügen“ in diesem Fenster Zusätzliche Optionen Sicherheit ist für erfahrene Administratoren gedacht, die spezielle Berechtigungen festlegen können. Der Artikel richtet sich an das Wissen eines erfahrenen Benutzers.

Wir kreuzen das Kästchen an Ersetzen Sie alle Berechtigungen eines untergeordneten Objekts durch von diesem Objekt geerbte Berechtigungen und klicken Sie auf OK. Wir gehen immer wieder zurück. Ok, wir können dorthin zurückkehren klarer Anblick Eigenschaften.

Dieses Fenster wird es einfacher machen, das zu erreichen, was Sie wollen.Über die Schaltfläche „Bearbeiten“ wird das Fenster „Gruppenberechtigungen“ geöffnet.

Klicken Sie auf Hinzufügen. Geben Sie in einem neuen Fenster „Buchhalter“ ein und klicken Sie auf „Namen prüfen“ – OK. Standardmäßig wird ein „lesender“ Zugriff in vereinfachter Form gewährt. Die Kontrollkästchen in der Spalte „Zulassen“ werden automatisch auf „Lesen und ausführen“, „Ordnerinhalte auflisten“ und „Lesen“ gesetzt. Wir sind damit zufrieden und klicken auf OK.

Jetzt müssen wir gemäß unserer Leistungsbeschreibung Lese- und Schreibberechtigungen für die Gruppe „Manager“ erteilen. Wenn wir uns im Eigenschaftenfenster befinden, dann erneut Ändern – Hinzufügen – Laufwerk in Managern – Namen überprüfen. Fügen Sie in der Spalte „Zulassen“ die Kontrollkästchen „Bearbeiten“ und „Schreiben“ hinzu.

Jetzt müssen wir alles überprüfen!

Folge dem Gedanken. Wir haben angeordnet, dass der Vertragsordner nicht von seinem übergeordneten Dostup erbt. Ordnet untergeordnete Ordner und Dateien im Vereinbarungsordner an, um Rechte daraus zu erben.

Wir haben die folgenden Zugriffsrechte für den Ordner „Vereinbarungen“ festgelegt: Die Gruppe „Buchhalter“ sollte nur Dateien lesen und darin enthaltene Ordner öffnen, und die Gruppe „Manager“ sollte Dateien erstellen, ändern und Ordner erstellen.

Wenn daher eine Dokumentdatei im Vertragsverzeichnis erstellt wird, verfügt sie über Berechtigungen von ihrem übergeordneten Verzeichnis. Benutzer mit eigenen Konten greifen über ihre Gruppen auf solche Dateien und Verzeichnisse zu.

Gehen Sie zum Ordner „Verträge“ und erstellen Sie eine Testdatei „contract1.txt“.

Klicken Sie mit der rechten Maustaste darauf und dort auf Eigenschaften – Registerkarte Sicherheit – Erweitert – Registerkarte Gültige Berechtigungen.

Klicken Sie auf „Auswählen“ und geben Sie das Konto eines beliebigen Buchhalters ein, zum Beispiel „buh1“. Wir können deutlich sehen, dass buh1 Berechtigungen von seiner Gruppe Buchhalter erhalten hat, die über Leseberechtigungen für den übergeordneten Ordner „Verträge“ verfügen, wodurch seine Berechtigungen an seine untergeordneten Objekte „weitergegeben“ werden.

Wir probieren Manager2 aus und sehen deutlich, dass der Manager Lese- und Schreibzugriff erhält, da er in der Gruppe Manager enthalten ist, die solche Rechte für diesen Ordner gewährt.

Genauso werden, analog zum Ordner „Vereinbarung“, Zugriffsrechte für andere Ordner gemäß Ihren Vorgaben vergeben.

Ergebnis.

- Verwenden Sie NTFS-Partitionen.

- Wenn Sie den Zugriff auf Ordner (und Dateien) einschränken, bearbeiten Sie Gruppen.

- Erstellen Sie Konten für jeden Benutzer. 1 Person = 1 Konto.

- Fügen Sie Konten zu Gruppen hinzu. Ein Konto kann gleichzeitig Mitglied verschiedener Gruppen sein. Wenn ein Konto zu mehr als einer Gruppe gehört und eine Gruppe etwas zulässt, wird dieses Konto zugelassen.

- Die Spalte „Verweigern“ (Verbieten von Rechten) hat Vorrang vor „Zulassen“. Wenn ein Konto mehreren Gruppen angehört und eine Gruppe etwas verbietet und eine andere Gruppe dies zulässt, wird das Konto gesperrt.

- Entfernen Sie ein Konto aus einer Gruppe, wenn Sie den Zugriff, den diese Gruppe gewährt, widerrufen möchten.

- Denken Sie darüber nach, einen Administrator einzustellen, und beleidigen Sie ihn nicht mit Geld.

Stellen Sie Fragen in den Kommentaren und fragen Sie, richtig.

Das Videomaterial zeigt einen Sonderfall, bei dem Sie lediglich den Zugriff auf einen Ordner verweigern müssen und dabei die Tatsache ausnutzen, dass Verbotsregeln Vorrang vor Zulassungsregeln haben.