Ստորագրեք xml ֆայլը EDS-ով: Փաստաթղթերի, ֆայլերի ստորագրություն XML EDS (էլեկտրոնային թվային ստորագրություն): Ինչպիսի՞ն է EDS ստորագրված փաստաթուղթը:

Երկար ժամանակովԻնձ համար ամենահրատապ խնդիրն այն էր, թե ինչպես և ինչով ստորագրել փաստաթղթերը և XML ֆայլերը էլեկտրոնային ստորագրությունկամ թվային ստորագրություն. Լավ է, երբ դուք գրասենյակում եք, և ձեր աշխատավայրում տեղադրվում են փաստաթղթերի և XML ֆայլերի ստորագրման բոլոր ծրագրերը: Բայց իմ աշխատանքում հաճախ առաջանում էին իրավիճակներ, երբ անհրաժեշտ էր լինում փաստաթղթեր, XML ֆայլեր կազմել և ստորագրել՝ լինելով իմ աշխատավայրից հեռու կամ, ինչպես միշտ, շտապ անել հիմա՝ տանը լինելով։ Գնել և տեղադրել ծրագրային ապահովումէլեկտրոնային թվային ստորագրությամբ ստորագրելու համար, նաև տանը, կամ նոութբուքի վրա և այն միշտ ձեզ հետ տանելու համար, դա չափազանց թանկ է: Այնուհետև ես սկսեցի գտնել ինտերնետում ազատորեն տարածված ծրագրեր, որոնք կարող են փաստաթղթեր և XML ֆայլեր ստորագրել էլեկտրոնային թվային ստորագրությամբ՝ EDS: Այս ծրագրերն են, ինչպես նաև վճարովի մեկը, որոնք մենք կքննարկենք ստորև:

Rosreestr-ին ուղարկելու համար, և դա պարտադիր է, բոլոր փաստաթղթերը պետք է ստորագրվեն EDS-ով (էլեկտրոնային թվային ստորագրություն), և երբեմն անհրաժեշտ է ստուգել ձեր սեփական կամ ուրիշի EDS-ը:

Եվ այսպես, մտածեք, թե ինչպես և ինչ ծրագրային գործիքներԴուք կարող եք փաստաթուղթ կամ XML ֆայլ ստորագրել էլեկտրոնային թվային ստորագրությամբ: Ծրագրերից է GIS «Panorama» - «Map-2011» տարբերակը 11.10.4: Փաստաթղթերի ստորագրումն աշխատում է նույնիսկ չգրանցված տարբերակով։ Փաստաթղթերի, ֆայլերի ստորագրման կարգը Ծրագրերի ցանկ, որոնք թույլ են տալիս ստորագրել փաստաթղթեր, XML ֆայլեր, EDS (էլեկտրոնային թվային ստորագրություն) հանրային ծառայությունների պորտալի հետ տվյալների փոխանակման համար: Դաշնային ծառայությունպետական գրանցումը, կադաստրը և քարտեզագրությունը, Rosreestr, ինտերնետ EDS-ի միջոցով հետևյալն է. գործարկել «Map-2011» կամ «Mini-Map», սեղմել «F12»՝ հավելվածի գործարկման ընտրացանկը կանչելու համար: Բացվող պատուհանում ընտրեք առաջադրանք էլեկտրոնային փաստաթղթեր, Հետագա Էլեկտրոնային թվային ստորագրության ձևավորում

Ստորագրության ֆայլ. ընտրեք այն ֆայլը, որը ցանկանում եք ստորագրել, և, համապատասխանաբար, վկայագրում ցանկալի վկայականը: Ահա այսքանը: Ձեր փաստաթուղթը կամ XML ֆայլը ստորագրված է EDS-ով: Եթե ցանկանում եք ստուգել արդեն գոյություն ունեցող ստորագրությունը, ապա ստորագրության ֆայլը, ընտրեք ստորագրության ֆայլը («sig» ընդլայնմամբ ֆայլը): GIS-ի պաշտոնական կայք «»:

Փաստաթղթերի, XML ֆայլերի ստորագրման երկրորդ ծրագիրը CryptoLine-ն է։ Անվճար, լիովին գործունակ, թույլ է տալիս ստորագրել, գաղտնագրել փաստաթղթերը, ինչպես նաև հաստատել թվային ստորագրությունը: Բեռնել այս ծրագիրըԴուք կարող եք պաշտոնական կայքից կամ ներբեռնել այս կայքի էջից ուղիղ հղման միջոցով: Ծրագրի հետ աշխատելը պարզ է և հարմար: Ընտրեք և ավելացրեք ֆայլեր, որոնք պետք է ստորագրվեն, այնուհետև ընտրեք վկայագիր, որը ձեզ անհրաժեշտ է փաստաթղթեր, XML ֆայլեր և փաստաթղթեր ստորագրելու համար: Զգույշ եղեք՝ ստորագրման համար ընտրեք միայն մեկ վկայական !!! Հակառակ դեպքում փաստաթղթերը կստորագրվեն ճիշտ այնքան վկայականներով, որքան դուք ավելացնում եք ծրագրին: Գործառնական հրահանգները գտնվում են ծրագրի արխիվում: Rossreestr-ի փոփոխությունը ստորագրելու համար ստորև բերեմ օրինակ:

Ծրագիրը տեղադրելուց և այն գործարկելուց հետո ծրագրին ավելացրեք այն ֆայլերը, որոնք պետք է ստորագրվեն: Գործողությունների ներդիր, Ավելացնել կոճակ:

Բոլոր ֆայլերը միանգամից ստորագրելու համար անհրաժեշտ է ընտրել բոլորը՝ «Shift + մկնիկի աջ կոճակ» կամ «Shift + ներքեւ սլաք»: Այնուհետև կտտացրեք «Ստորագրել», երևացող պատուհանում կա՛մ ավելացրեք վկայական, կա՛մ թողեք նախկինում ընտրվածը, կա՛մ փոխեք այն մեկ այլով: Եվս մեկ անգամ ես հիշում եմ, որ Rosreestr-ին առաքելու համար այս պատուհանում չպետք է լինի 1-ից ավելի վկայագիր: Բացի այդ, սահմանեք բոլոր պարամետրերը, ինչպես ցույց է տրված նկարում.

Մենք ստորագրում ենք. Ստորագրելուց հետո «sigO» ընդլայնմամբ ֆայլերը կավելացվեն ձեր ցուցակում: Սա ֆայլի ստորագրությունն է։ Մնում է միայն վերբեռնել ստորագրության ֆայլերը կամ բոլոր ֆայլերը (ձեր հայեցողությամբ): Ընտրեք այն, ինչ ցանկանում եք վերբեռնել, այս դեպքում երեք ստորագրության ֆայլ և սեղմեք «Վերբեռնել»: Դա բոլորի նման է: Բայց ինչպես բոլորը անվճար պանիրմի փոքր նրբերանգ կա. Rosreestr-ը երդվում է «sigO» ֆայլի ընդլայնման վրա, ուստի այն ձեզ անհրաժեշտ է Explorer-ում կամ որևէ այլում ֆայլերի կառավարիչվերանվանել ընդլայնումը «sigO»-ից «sig»-ի:

Այս ծրագրի ստորագրությունը չի ստուգվել Rosreestr կայքի կողմից. Ստորագրության ստուգումն իրականացվել է ծրագրային արտադրանքորոնք համագործակցում են Պետական գրանցման, կադաստրի և քարտեզագրության դաշնային ծառայության հանրային ծառայությունների պորտալի հետ: Բոլոր երեք ծրագրերը, որոնք ստուգել են այս ծրագրի կողմից կատարված ստորագրությունը, տվել են դրական արդյունք։ Ստուգումն իրականացվել է այստեղ նշված ծրագրերով, GIS «Panorama», Crypto AWP և Polygon-Land Survey plan ծրագրով: Ստորագրությունը նույնպես ստուգված է։ առցանց ծառայությունԿայքում էլեկտրոնային թվային ստորագրության իսկության ստուգում.

Փաստաթղթերի և XML ֆայլերի ստորագրման մեկ այլ ծրագիր է . Այն կարող եք ներբեռնել ծրագրի պաշտոնական կայքից։ Ծրագիրն ինքնին բավականին ֆունկցիոնալ և գրավիչ է, արժեքը բարձր չէ, ընդամենը 1200 ռուբլի 1-ի համար: աշխատավայր. Կան դրանք. աջակցություն և ընդլայնված օգնություն: Առավել ամբողջական և արդի տեղեկատվությունկարելի է ձեռք բերել . Կարդացեք նաև EDS-ի մասին գրառման մեջ

Վեհ նպատակը ազնվացնում է գործունեությունը հանուն այդ նպատակի:

Կ.ԼիբկնեխտԱյս բաժինը հասանելի է ներբեռնման համար: XML ծրագրերՓոխարկիչ / XML կոնստրուկտոր / XML հաշվետվություններ / Պարզապես ստորագրեք / XML Կապ - Rosreestr.

Փաստաթղթերի էլեկտրոնային տարբերակների ստեղծման օրինակներ՝ օգտագործելով XML կոնստրուկտորև դրանց տպագիր գործընկերները՝ օգտագործելով Ծրագրեր XML հաշվետվություններկարելի է ներբեռնել բաժնից: Առաջարկում ենք նաև դիտել այն բաժինը, որտեղ դուք կգտնեք տարբեր անվճար կոմունալ ծառայություններ, գրադարաններ և այլն։

XML փոխարկիչ ծրագիրկազմաձևված է Rosreestr XML-ֆայլերը/փաստաթղթերը, ինչպիսիք են կադաստրային քաղվածքները, տարածքի կադաստրային պլանները, փոխակերպելու այլ հարմար ձևաչափերի, ինչպիսիք են MIF/MID, DXF, CSV, TXT, HTML:

XML Constructor ծրագիրկազմաձևված է XML ձևաչափով էլեկտրոնային տարբերակներ ստեղծելու համար, կադաստրային գործունեության համար այնպիսի փաստաթղթեր, ինչպիսիք են հողերի հետազոտման պլանները, տեխնիկական հատակագծերը, քարտեզը (պլան) և այլն, ինչպես նաև շարժական գույքի գրավի մասին ծանուցումներ և FATCA օրենքով նախատեսված ծանուցումներ:

XML հաշվետվությունների ծրագիրկազմաձևված է կադաստրային գործունեության համար էլեկտրոնային փաստաթղթերը փոխակերպելու համար, ինչպիսիք են հողագնացության պլանները, տեխնիկական հատակագծերը, քարտեզը (պլան) համապատասխան տպագիր (թղթային) նմանատիպերի:

Ծրագիր Պարզապես ստորագրիրնախատեսված է էլեկտրոնային թվային ստորագրությունների (EDS) ստեղծման և ստուգման համար:

Ծրագիր XML Contact-Rosreestrնախատեսված է Rosreestr վեբ ծառայության հետ համագործակցելու համար, այսինքն. հողամասերի և անշարժ գույքի օբյեկտների կադաստրային գրանցման հայտերի ստեղծում, կադաստրային տեղեկատվության հարցումներ, այդ դիմումների և հարցումների վերաբերյալ արդյունքների ստացում.

Բոլոր ծրագրերը (բացառությամբ Just Sign-ի և XML Contact-Rosreestr-ի) ունեն 30 օր տևողությամբ ցուցադրական ռեժիմ, որը թույլ է տալիս առանց սահմանափակումների օգտագործել ծրագրերի ֆունկցիոնալությունը։ Դեմո ժամկետի ավարտից հետո դուք կամ պետք է գնեք ամբողջական տարբերակներըծրագրեր կամ դադարեցնել դրանց օգտագործումը: Just Sign ծրագիրն է անվճար ծրագիրև օգտագործման սահմանափակումներ չունի: XML Contact-Rosreestr ծրագիրը գտնվում է բետա փորձարկման փուլում և ներկայումս անվճար է օգտագործման համար:

ԿԱՐԵՎՈՐ! Ծրագրի միջոցով փոխակերպելու համար XML փոխարկիչկամ XML կոնստրուկտորԽոշոր XML ֆայլերը պետք է ներբեռնեն և տեղադրեն արտաքին XQuery հարցումների պրոցեսոր և նշեք այն ծրագրի համապատասխան դաշտում մինչև փոխարկումը: Երկու բաց կոդով հարցումների մշակողներն են՝ AltovaXML 2010 (www.altova.com) և Saxon-HE 9.5 (www.saxonica.com-ի կողմից): Դուք կարող եք ներբեռնել դրանք արտադրողի կայքից կամ այս կայքից՝ օգտագործելով ստորև նշված հղումները.

ԿԱՐԵՎՈՐ! Նախքան ծրագրերի հետ աշխատելը, դուք պետք է կարդաք հրահանգները: Սա հատկապես կարևոր է XML Constructor ծրագրի համար, քանի որ աշխատանքից առաջ անհրաժեշտ է հասկանալ այս ծրագրի գործարկման սկզբունքը: Հրահանգները գտնվում են նույն թղթապանակում, ինչ ծրագրի գործարկվող ֆայլը, այսինքն՝ XML Constructor-ի համար «c:\ProgramFiles\XMLCON\XMLConstructor\XMLConstructor-help.rtf» պանակում: Դուք կարող եք զանգահարել հրահանգը հիմնական ցանկի դյուրանցման միջոցով Windows ծրագրեր, այսինքն՝ XML Constructor-ի համար «Start->Programs->XMLConstructor->XML Constructor - Instruction»: XML Constructor ծրագրի համար հրահանգը հասանելի է նաև Օգնության ցանկի միջոցով:

ML-ը կամ ընդարձակվող նշագրման լեզուն այժմ դառնում է համացանցում (և դրանից դուրս) տեղեկատվության փոխադրման ստանդարտ միջոց: Ավելին, ավելի ու ավելի շատ հավելումներ կան, որոնք օգտագործում են XML շարահյուսություն (XML հավելվածներ): Օրինակ, դրանք ներառում են պարզեցված SOAP-ը (Simple Object Access Protocol), որտեղ XML-ը գործում է որպես RPC (Remote Procedure Call) հեռավոր ընթացակարգի պարամետրերը ներկայացնելու համընդհանուր միջոց: Հավելվածի մեկ այլ օրինակ է Resource Description Framework (RDF) փաթաթան: Դուք կարող եք դիտել կոնսորցիումի կայքը աշխարհով մեկՎեբ (W3C), որը մշակում է ստանդարտներ այս ոլորտում (http://www.w3.org/), և համոզվեք, որ XML լեզվին իսկապես մեծ ուշադրություն է հատկացվում:

Հիշեցնենք, որ XML-ի հիմնական նպատակն է նկարագրել փաստաթղթի կառուցվածքը և իմաստաբանությունը: XML-ի հիմնական առավելությունը փաստաթղթի այլ էլեկտրոնային ձևաչափերի նկատմամբ այն է, որ այն առանձնացնում է փաստաթղթի արտաքին ներկայացման նկարագրությունը փաստաթղթի կառուցվածքից և դրա բովանդակությունից: XML-ը ճկուն լեզու է, որը կարող է օգտագործվել տարբեր նպատակների համար՝ միաժամանակ կարողանալով փոխգործակցել բազմաթիվ համակարգերի և տվյալների բազաների հետ: Այսպիսով, արդեն այսօր XML-ն օգտագործվում է շատերի մեջ տեղեկատվական համակարգերորպես տվյալների փոխանակման հիմնական ձևաչափ: Ավելին, տվյալների բազայի կառավարման համակարգերի վաճառողները հզոր քայլ են կատարել դեպի XML: Օրինակ, Oracle Corporation-ը թողարկել է XSU (XML-SQL Utility), որը JDBC հավելում է, որը թույլ է տալիս պահպանել և առբերել XML տվյալները տվյալների բազայում (http://otn.oracle.com/tech/xml/): xdk_java/content .html): XSU-ն Java դասերի հիերարխիա է, որը նախատեսված է աղյուսակներից և օբյեկտ-հարաբերական տվյալների բազայի դիտումներից (դիտումներից) տվյալները վերածելու XML ձևաչափի, XML փաստաթղթերից տվյալները աղյուսակների և դիտումների մեջ և այլ օգտակար գործողություններ տեղադրելու համար:

XML փաստաթղթերը պաշտպանելու անհրաժեշտությունը

ML-ը հզոր գործիք է, որը հաճախ օգտագործվում է ինտերնետի միջոցով տվյալների փոխանակման համար: Բայց, ցավոք, ինքնին դա չի ապահովում անհրաժեշտ պաշտպանությունտվյալներ, որոնք «փոխադրում են». Այլ կերպ ասած, XML ձևաչափն օգտագործելիս անվտանգության լուրջ խնդիրներ կան (ինչպես, իրոք, այլ ձևաչափեր օգտագործելիս):

XML-ը հեշտությամբ կարող է օգտագործվել բանկի և բանկոմատի միջև գործարքների հաղորդագրություններ փոխանցելու համար, անհատների մասին գաղտնի կամ կիսագաղտնի տեղեկատվություն, էլեկտրոնային գործարքների մասին տեղեկատվություն կամ պարզապես գաղտնի փաստաթղթեր փոխանցելու համար այս ձևաչափով: Բայց միևնույն ժամանակ անհրաժեշտ է ապահովել տեղեկատվության պաշտպանությունը ակամա կամ դիտավորյալ աղավաղումներից ինչպես տեղեկատվական համակարգերից օգտվողների կողմից, այնպես էլ կապի ուղիներով փոխանցման ժամանակ: Պաշտպանությունը պետք է հիմնված լինի հետևյալ գործառույթների վրա.

- փոխազդող կողմերի նույնականացում;

- տեղեկատվության իսկության և ամբողջականության հաստատում.

- փոխանցված տվյալների ծածկագրային փակումը:

Նշված տեղեկատվության պաշտպանությունն ապահովելու համար նպատակահարմար է օգտագործել էլեկտրոնային թվային ստորագրության (EDS) և տվյալների կոդավորման մեթոդները: Ավելին, որպես կանոն, EDS-ն ապահովում է վավերացում, իսկության և ամբողջականության հաստատում, իսկ տվյալների փակումը կատարվում է կոդավորման միջոցով:

Ընդհանուր տեղեկություններ էլեկտրոնային թվային ստորագրության մասին

EDS-ը և դրա կեղծման հնարավորությունը

Էլեկտրոնային թվային ստորագրությունը տեղեկատվության բուն բլոկին (փաստաթղթին) ավելացված տվյալն է, որը ստացվել է դրա ծածկագրային վերափոխման արդյունքում (կախված գաղտնի բանալիից և տեղեկատվության կամ փաստաթղթի սկզբնական բլոկում): EDS-ն ապահովում է հաղորդագրությունների (փաստաթղթերի) ամբողջականությունը՝ դրա հեղինակի (փաստաթղթի տակ ստորագրած անձի) երաշխավորված նույնականացմամբ, որոնք առավել հաճախ փոխանցվում են անապահով հանրային հեռահաղորդակցության ուղիներով:

Տեղեկատվության բլոկի էլեկտրոնային թվային ստորագրության ստուգումն իրականացվում է EDS-ի գաղտնագրային վերափոխման միջոցով՝ օգտագործելով գաղտնի բանալիին համապատասխանող հանրային բանալին, որը մասնակցել է EDS-ի տեղադրմանը:

Էլեկտրոնային թվային ստորագրության կեղծման անհնարինությունը ձեռք է բերվում շատ մեծ քանակությամբ մաթեմատիկական հաշվարկների օգնությամբ (օրինակ՝ ստորագրության կեղծման անհնարինությունը կարող է պայմանավորված լինել p տարրերի դաշտում դիսկրետ լոգարիթմի խնդրի լուծման բարդությամբ ElGamal. ստորագրության սխեման): Փաստաթղթի ստորագրումը չի փոխում ինքնին փաստաթուղթը, այլ միայն հնարավորություն է տալիս ստուգել ստացված տեղեկատվության իսկությունը և հեղինակությունը (այսինքն, տվյալների բլոկը ավելացվում է հենց փաստաթղթին կամ դրանից առանձին՝ այս փաստաթղթի EDS):

Հավաստագրման մարմին

Վերևում մենք նշեցինք «գաղտնի բանալի» և «հանրային բանալին» տերմինները։ Որտեղի՞ց են հայտնվել այս բանալիները: Դրանք ձևավորվում են սերտիֆիկացման մարմնի կողմից ինչ-որ կառույցի (կազմակերպության) կողմից, որը կառավարում է հավաստագրերը: Հանրային/մասնավոր բանալիների վկայականը տվյալների հետևյալ հավաքածուն է.

- համակարգի սուբյեկտի կամ օբյեկտի անվանումը՝ այն եզակիորեն նույնացնելով համակարգում.

- համակարգի սուբյեկտի կամ օբյեկտի հանրային/մասնավոր բանալին.

- համակարգում վկայագրի օգտագործման պահանջներով որոշված լրացուցիչ հատկանիշներ.

- հրատարակչի (սերտիֆիկացման մարմնի) էլեկտրոնային թվային ստորագրությունը, որը հավաստում է այդ տվյալների ամբողջականությունը:

Այսպես, օրինակ, վկայական անձնական բանալիպարունակում է ինքնին մասնավոր բանալին և լրացուցիչ տեղեկություննրան.

Տեղեկատվական համակարգի յուրաքանչյուր գրանցված օգտագործողի համար սերտիֆիկացման կենտրոնը (CC) ստեղծում է երկու վկայական՝ մասնավոր բանալի վկայական և հանրային բանալին վկայական: Միևնույն ժամանակ, առաջին SC-ն այն հանձնում է անձամբ գրանցված օգտատիրոջ ձեռքին (օրինակ՝ սկավառակի վրա) և ոչ մեկին դա «ստորագրություն» չէ։ Երկրորդ վկայականը հրապարակվում է CA-ի կողմից հանրային պահոցում, որպեսզի ցանկացած հետաքրքրված կարողանա հեշտությամբ գտնել այն:

EDS-ի ձևավորում և ստուգում

Տեղեկատվություն ուղարկողը, օգտագործելով գաղտնի բանալի և ասիմետրիկ ալգորիթմ (EDS ալգորիթմ), որը նախապես ընտրվել է բաժանորդների միջև համաձայնությամբ, կոդավորում է փոխանցված տեղեկատվությունը, որը ներկայացված է. թվային ձև, և այդպիսով ստանում է տվյալների թվային ստորագրություն: Հաջորդը, տեղեկատվություն ուղարկողը բաց ալիքկապը հասցեատիրոջն է ուղարկում չգաղտնագրված տեղեկատվություն և վերը նշված եղանակով ստացված թվային ստորագրությունը:

Հաղորդագրության ստացողը, օգտագործելով հանրային բանալին (որը հասանելի է հանրությանը) և բաժանորդների միջև համաձայնությամբ ընտրված EDS ալգորիթմը, գաղտնազերծում է թվային ստորագրությունը: Այնուհետև նա համեմատում է իր ստացած չգաղտնագրված տեղեկատվությունը և թվային ստորագրությունը վերծանելիս ստացված տեղեկատվությունը։ Եթե թվային ստորագրությունը կեղծված չէ, և փոխանցված հստակ տեղեկատվությունը խեղաթյուրված չէ, ապա այս երկու տեղեկատվությունը պետք է ճշգրիտ համապատասխանի: Եթե ստորագրությունը կեղծված է, ապա ստացված հստակ տեղեկատվությունը և գաղտնազերծման ընթացքում ստացված տեղեկատվությունը էականորեն կտարբերվեն (նկ. 1):

Հեշ ֆունկցիաներ

Ուղարկողի և ստացողի փոխազդեցության վերը նշված սխեմայում մեկ գործողություն բացակայում է: Այն կապված է տվյալների կոդավորման փուլի հետ, որի ընթացքում ձևավորվում է EDS։ Եթե մենք պարզապես գեներացնենք EDS, ապա այն կստացվի (կախված ալգորիթմից), որպես կանոն, մոտավորապես նույն երկարությունը, ինչ սկզբնական տվյալների բլոկը, և մենք ստիպված կլինենք ուղարկել կրկնակի երկարությամբ հաղորդագրություն ցանցով: Բնականաբար, դա բացասաբար կանդրադառնա համակարգի ողջ գործընթացի վրա։ Հետևաբար, նախքան EDS ստեղծելը, սկզբնական տվյալները մշակվում են՝ օգտագործելով հեշ ֆունկցիան, և այդպիսով ստորագրությունը դառնում է կոմպակտ: Իհարկե, ճիշտ արդյունք ստանալու համար ստացողը պետք է նույն փոխակերպումը կատարի ստացված տվյալների բլոկի վրա։

Օգտագործված հեշ ֆունկցիան պետք է կարողանա ցանկացած երկարության հաղորդագրությունը փոխակերպել ֆիքսված երկարությամբ երկուական հաջորդականության: Բացի այդ, այն պետք է համապատասխանի հետևյալ պահանջներին.

- Հեշ ֆունկցիան կիրառելուց հետո հաղորդագրությունը պետք է կախված լինի սկզբնական հաղորդագրության յուրաքանչյուր բիթից և դրանց հերթականությունից.

- Հաղորդագրությունը հաղորդագրության հեշացված տարբերակից վերականգնելու միջոց չկա:

Ընդհանուր տեղեկություններ կոդավորման մասին

Տվյալների կոդավորումը և դրա տարբերությունը EDS-ից

Տեղեկատվության կոդավորումը մեկ առ մեկ մաթեմատիկական (կրիպտոգրաֆիկ) փոխակերպումը՝ կախված բլոկին համապատասխանող բանալիից (փոխակերպման գաղտնի պարամետրից). բաց տեղեկատվություն, ներկայացված որոշ թվային կոդավորման մեջ, կոդավորված տեղեկատվության բլոկ, որը նույնպես ներկայացված է թվային կոդավորման մեջ: Կոդավորումը միավորում է երկու գործընթաց՝ տեղեկատվության գաղտնագրում և վերծանում (նկ. 2):

EDS-ի և գաղտնագրման մեթոդների միջև հիմնարար տարբերությունը (այժմ մենք դիտարկում ենք ասիմետրիկ ալգորիթմներ, որոնցում կոդավորման և գաղտնազերծման համար օգտագործվում են տարբեր, բայց մաթեմատիկորեն կապված բանալիներ) այն է, որ ստացողի հանրային բանալին օգտագործվում է գաղտնագրման համար, իսկ մասնավոր բանալին՝ գաղտնազերծման համար։ EDS ալգորիթմը պահանջում է հեղինակի գաղտնի բանալի ստորագրել հաղորդագրությունը, իսկ հաղորդագրության հեղինակի հանրային բանալին՝ EDS-ը ստուգելու համար:

Կոտրում

Տեսականորեն, բանալին օգտագործելով ցանկացած գաղտնագրման ալգորիթմ կարող է բացվել բոլոր հիմնական արժեքների թվարկումով: Բանալին ընտրելու դեպքում համակարգչի պահանջվող հզորությունը մեծանում է բանալու երկարությամբ: 32-բիթանոց բանալին պահանջում է 232 (մոտ 109) քայլ: Նման առաջադրանքը ցանկացած սիրողականի ուժերի սահմաններում է և լուծվում է տնային համակարգչով։ 40-բիթանոց բանալիով համակարգերը (օրինակ՝ RC4 ալգորիթմի ամերիկյան արտահանման տարբերակը) պահանջում են 240 քայլ փոքր ընկերությունների մեծամասնությունն ունեն նման հաշվողական հզորություն։ 56-բիթանոց ստեղներով (DES) համակարգերը բացելու համար զգալի ջանքեր են պահանջվում, սակայն դրանք հեշտությամբ կարելի է բացել հատուկ սարքավորումների միջոցով: Նման սարքավորումների արժեքը զգալի է, բայց մատչելի մաֆիայի, խոշոր ընկերությունների և կառավարությունների համար։ 64-բիթանոց բանալիները ներկայումս կարող են բացվել խոշոր պետությունների կողմից, իսկ առաջիկա մի քանի տարիների ընթացքում դրանք հասանելի կլինեն հանցավոր կազմակերպությունների, խոշոր ընկերությունների և փոքր պետությունների կողմից: 80-բիթանոց ստեղները ապագայում կարող են խոցելի դառնալ: 128-բիթանոց ստեղները, ամենայն հավանականությամբ, տեսանելի ապագայում անհասանելի կմնան կոպիտ ուժի կոտրման համար: Կարող եք նաև օգտագործել ավելի երկար ստեղներ:

Այնուամենայնիվ, բանալին երկարությունը ամեն ինչ չէ: Շատ գաղտնագրեր կարելի է կոտրել առանց բոլոր հնարավոր համակցությունների միջով անցնելու, բայց օգտագործելով հատուկ ալգորիթմ (օրինակ՝ բազմանդամային բարդությամբ): Ընդհանրապես, շատ դժվար է գտնել մի ծածկագիր, որը հնարավոր չէ կոտրել՝ օգտագործելով այլ մեթոդ, որն ավելի արդյունավետ է, քան դաժան ուժը։

Նկատի ունեցեք, որ կրիպտոգրաֆիկ համակարգի ուժը որոշվում է նրա ամենաթույլ օղակով: Համակարգի նախագծման ոչ մի ասպեկտ չպետք է անտեսվի՝ սկսած ալգորիթմի ընտրությունից մինչև բանալիների օգտագործման և բաշխման քաղաքականություն:

XML փաստաթղթերի էլեկտրոնային թվային ստորագրություն

Նրանք, ովքեր աշխատում են XML-ով, վաղուց են հասկացել XML-ում փոխանցվող և ներկայացված տվյալների վերահսկման մեխանիզմի կարևորությունը: Հաղորդվող տվյալների հիմնական պահանջներն են փոխազդող կողմերի իսկությունը և XML փաստաթղթում տեղեկատվության իսկության և ամբողջականության հաստատումը: Նման խնդիրները լուծվում են XML փաստաթղթերի EDS-ով:

W3C-ից EDS XML-ի բնութագրերը

W3C-ն այժմ մշակում է «XML ստորագրության շարահյուսություն և մշակում» ճշգրտումը և հարակից այլ փաստաթղթեր: Մինչդեռ այն ունի առաջարկության կարգավիճակ (http://www.w3.org/TR/xmldsig-core/): Այս փաստաթուղթը նախատեսում է ինչպես ամբողջ XML փաստաթղթի, այնպես էլ դրա մի մասի ստորագրությունը: XML ստորագրման գործընթացի մեկ առ մեկ բնույթի համար սահմանվում է XML տվյալների կանոնական ներկայացման հասկացությունը: Օրինակ, XML փաստաթղթում պիտակները, որոնք գտնվում են հիերարխիայի ծառի նույն մակարդակի վրա, կարող են խառնվել՝ այդպիսով ստեղծելով անորոշություն ստորագրման գործընթացում: XML-ի կանոնական ներկայացումը տեսակավորում է (ավելի ճիշտ՝ կրճատում դեպի ամենապարզ ձևը), որը թույլ չի տալիս նման ազատություններ։ XML-ի կանոնականացման մեթոդներն ու կանոնները նկարագրված են Canonical XML-ի առանձին փաստաթղթում (http://www.w3.org/TR/xml-c14n), որն ունի նաև առաջարկության կարգավիճակ: XML փաստաթղթի ստորագրման հետ կապված այլ նյութեր հասանելի են հետևյալ հասցեով՝ http://www.w3.org/Signature/:

Նշել XML ստորագրություն

«XML Signature Syntax and Processing» հանձնարարականը սահմանում է, որ ստորագրությունը և դրա մասին տեղեկատվությունը պետք է պարունակվի պիտակի մեջ:

- CanonicalizationMethod-ը սահմանում է կանոնների որոշակի փաթեթ՝ XML օրինակը պարզեցնելու և կառուցվածքավորելու համար մինչև ստորագրումը: Այս տեղեկատվությունը երաշխավորում է, որ ստորագրվող տվյալները ճիշտ ձևաչափված են, որպեսզի ստուգման ալգորիթմը անցնի, եթե իմաստալից տվյալները չեն փոխվել.

- ստորագրության մեթոդը (SignatureMethod) սահմանում է հաղորդագրության ամփոփման ստորագրման ալգորիթմը: Հաղորդագրության ամփոփումը ֆիքսված չափի եզակի նիշերի տող է, այն տվյալների մշակման արդյունք է, օգտագործելով digest մեթոդով տրված միակողմանի հեշ ֆունկցիան;

- digest մեթոդ (DigestMethod) նշված ստորագրության մեթոդով ստորագրված հաղորդագրության ամփոփագիր կազմելու ալգորիթմ: Որոշակի մարսողության մեթոդի նշումը երաշխավորում է, որ տվյալները մշակվում են նույն ձևով.

- digest արժեք (DigestValue) հաղորդագրության մարսումն ինքնին, այսինքն՝ ֆիքսված երկարությամբ տող, որը ստացվել է դիջիեստի ալգորիթմի օգտագործմամբ տվյալների մշակման արդյունքում: Նման տողը եզակի է և անշրջելի. գրեթե անհնար է այն ստանալ այլ բովանդակությունից, ինչպես որ հնարավոր չէ վերստեղծել սկզբնական տվյալները դրանից: Այն նման է մատնահետքի՝ ստորագրված տվյալների համար. մարսողության արժեքների համեմատության դրական արդյունքը երաշխավորում է բովանդակության ամբողջականությունը.

- ինքնին ստորագրությունը (SignatureValue) սա ստորագրության մեթոդով մշակումից հետո ստացված տվյալն է.

- հանրային բանալին տեղեկատվության (KeyInfo) բանալի EDS ստուգման համար: Ավելի ճիշտ՝ ոչ թե բանալի, այլ վկայական, քանի որ բացի բանալուց, դրանում կարող են նշվել սեփականատիրոջ անունը և թվային ստորագրության ալգորիթմը։

Բնականաբար, սա սպառիչ տեղեկատվություն չէ այն մասին, թե ինչ կարող է պարունակվել պիտակի մեջ:

EDS XML-ի ձևավորում

Հարկ է նշել, որ XML ստորագրման գործընթացի և դասականի միջև կան որոշ տարբերություններ։ Փաստն այն է, որ XML օրինակի ստորագրման գործընթացը սկսվում է կանոնականացումից, այսինքն՝ տվյալների կառուցվածքի պարզեցմամբ։ Ինչպես արդեն նշվեց, այս ընթացակարգն անհրաժեշտ է տարբեր ձևերով ներկայացված նույն XML փաստաթղթի EDS-ը ճիշտ ստուգելու համար: Սա նշանակում է, որ նախքան ստորագրելը, բոլոր XML փաստաթղթերը պետք է փոխարկվեն մեկ կանոնական ձևի: Հաջորդ քայլերը նման են թվային ստորագրության ավելացման ստանդարտ գործընթացին. տվյալ մեթոդով տվյալների համար ստեղծվում է ամփոփ արժեք, այնուհետև այդ արժեքը ստորագրվում է փաստաթղթի հեղինակի անձնական բանալիով:

XML թվային ստորագրության ստուգում

Ստորագրությունը ստուգելու երկու քայլ կա՝ ինքնին ստորագրության ստուգում և ամփոփման արժեքի ստուգում:

Ստորագրությունն ինքնին ստուգվում է նախ՝ համոզվելու համար, որ դրա սեփականատերը վավերացված է և կանխելու հերքումը: Այնուհետև ստուգվում է ամփոփման արժեքը՝ համոզվելու համար, որ տվյալները չեն փոխվել, և ստուգվում է XML փաստաթղթի բովանդակության ամբողջականությունը:

XML փաստաթղթերի գաղտնագրում

W3C XML գաղտնագրման բնութագրեր

Անցնենք գաղտնագրմանը, որը թույլ է տալիս փակել (այսինքն՝ վերածվել մի ձևի, որի իմաստը չի հասկացվի) փոխանցված տվյալները և վերականգնել դրանք ստացող կողմում։ W3C-ն ստեղծել է աշխատանքային խումբ(http://www.w3.org/Encryption/2001/), որը հատկապես վերաբերում է XML տվյալների գաղտնագրմանը։ «XML կոդավորման շարահյուսություն և մշակում» հստակեցումն այժմ ստացել է Առաջարկության կարգավիճակ և հասանելի է հետևյալ հասցեով՝ http://www.w3.org/TR/xmlenc-core/:

Նշել

- գաղտնագրման մեթոդը (EncryptionMethod) նկարագրում է տվյալների կոդավորման ալգորիթմը: Եթե այս պիտակը բացակայում է, ապա կոդավորման ալգորիթմը պետք է հայտնի լինի ստացող կողմին, հակառակ դեպքում հաղորդագրությունը չի կարող վերծանվել.

- կոդավորված տվյալներ (CipherData) փաստացի գաղտնագրված տվյալներ կամ դրա գտնվելու վայրի հղում: Կոդավորված տվյալների տեսակների և դրանց տրամաբանական կազմակերպման մեթոդների բազմազանությունը գործնականում անսահմանափակ է.

- տեղեկատվություն բանալիների մասին (KeyInfo) տեղեկատվություն այն ստեղների մասին, որոնցով կատարվում է կոդավորումը և, համապատասխանաբար, ապակոդավորումը: Նրանք կարող են պահվել այլ տեղ և փոխարինվել XML օրինակով URL հղում;

- այլ տեղեկություններ (օրինակ՝ նախատեսված հասցեատերերի մասին):

Նշեք օրինակ

Կոդավորման և վերծանման գործընթաց

Կոդավորումը XML տվյալներԱյն պատրաստված է գաղտնագրման ավանդական մեթոդներով հանրային բանալիներով։ Նախ, տվյալներն ինքնին կոդավորված են, սովորաբար պատահականորեն ստեղծվող գաղտնի բանալիով, որն այնուհետև նաև կոդավորվում է` օգտագործելով նախատեսված ստացողի հանրային բանալին: Այս տեղեկատվությունը փաթեթավորված է այնպես, որ միայն նշված ստացողը կարողանա հանել գաղտնի բանալին և վերծանել տվյալները: Գաղտնի բանալին օգտագործվում է գաղտնի բանալին վերծանելու համար, այնուհետև տվյալները վերծանվում են՝ օգտագործելով գտնված գաղտնի բանալիը:

XML փաստաթղթերի անվտանգության ներդրում

Մենք վերանայել ենք ընդհանուր սկզբունքներէլեկտրոնային թվային ստորագրության աշխատանքը և այն ճշգրտումը, որը W3C կոնսորցիումը մշակել է այս ոլորտում: Այս ամենը լավ է, բայց ի՞նչ, եթե իսկապես անհրաժեշտություն կա կիրառելու նկարագրված XML տվյալների պաշտպանության սխեմաները:

Արդեն այսօր, չնայած այն հանգամանքին, որ W3C ստանդարտները հայտնվել են բոլորովին վերջերս, որոշ ընկերություններ հայտարարել են իրենց փաթեթների (դասակարգային գրադարանների) թողարկման մասին, որոնք իրականացնում են և՛ EDS, և՛ կոդավորումը: Դիտարկենք դրանցից մի քանիսի հնարավորությունները։

XML Security Suite (IBM)

Այս փաթեթը, որը հիմնված է Java ծրագրավորման լեզվի վրա, հասանելի է http://www.alphaworks.ibm.com/tech/xmlsecuritysuite կայքում: XML Security Suite-ը գործիք է, որն ապահովում է անվտանգության առանձնահատկություններ, ինչպիսիք են թվային ստորագրությունը, կոդավորումը և XML փաստաթղթերի մուտքի վերահսկումը: Դրանով դուք կարող եք հասնել ավելի մեծ հաջողությունների, քան օգտագործելով տրանսպորտային շերտի անվտանգության արձանագրությունների հնարավորությունները (օրինակ՝ Secure Sockets Layer, SSL):

Այս փաթեթը ներառում է երեք տեխնոլոգիա.

- EDS-ը հիմնված է W3C-ի և IETF-ի «XML Signature Syntax and Processing» հստակեցման վրա (և «Canonical XML» հստակեցման վրա);

- գաղտնագրումը հիմնված է W3C XML կոդավորման շարահյուսության և մշակման բնութագրերի վրա.

- XML փաստաթղթերի մուտքի վերահսկում (XML Access Control Language):

XML Security Suite-ը XML փաստաթղթերը պաշտպանելու լավագույն ժամանակակից գործիքներից մեկն է: Ի լրումն դասի գրադարանի արխիվի (JAR), այն ներառում է մանրամասն փաստաթղթեր և օրինակներ, որոնք թույլ են տալիս արագ նավարկել դասի հիերարխիայում:

XML անվտանգություն (Apache)

XML-ի վրա հիմնված տվյալների պաշտպանություն

Անվտանգության հաստատման նշագրման լեզու (SAML)

Ոլորտ, որը տարբերվում է XML տվյալների պաշտպանությունից, բայց սերտորեն կապված է XML-ի հետ, բարելավում է XML-ի վրա հիմնված համակարգերի (արձանագրությունների) անվտանգությունն ու անվտանգությունը: Այս դեպքում այլ փաստաթղթեր/համակարգեր/հավելվածներ պաշտպանված են XML-ի միջոցով: Կառուցվածքային տեղեկատվության ստանդարտների առաջխաղացման կազմակերպությունը (OASIS) անվտանգության կոմիտեն ներկայումս մշակում է Անվտանգության հաստատման նշագրման լեզուն (SAML):

Դաշնային օրենքը «Էլեկտրոնային թվային ստորագրության մասին»

Նպատակներ

Եկեք մի փոքր շեղվենք համացանցի ոլորտի օրենսդիրներից և դիտարկենք «Էլեկտրոնային թվային ստորագրության մասին» դաշնային օրենքը, որը հաստատվել է Ռուսաստանի Դաշնության Նախագահի կողմից 2002 թվականի հունվարի 10-ին (http://www.internet-law): .ru/intlaw/laws/ecp.htm): Սույն օրենքի ընդունումը իրավական պայմաններ է ստեղծել էլեկտրոնային փաստաթղթերում էլեկտրոնային թվային ստորագրության կիրառման համար, որոնց համաձայն էլեկտրոնային փաստաթղթում էլեկտրոնային թվային ստորագրությունը համարժեք է թղթի վրա փաստաթղթում ձեռագիր ստորագրությանը: Այսպիսով, դրվել են իրավական նշանակություն ունեցող էլեկտրոնային փաստաթղթերի կառավարման համակարգի ստեղծման հիմքերը։

EDS-ի և սովորական ստորագրության համարժեքության պայմանները

Օրենքը սահմանում է EDS ընթացակարգում օգտագործվող հիմնական հասկացությունները, ինչպիսիք են վկայականը, հանրային և մասնավոր բանալիները, էլեկտրոնային թվային ստորագրության իսկության հաստատումը (մենք դրանք ավելի վաղ դիտարկել ենք) և այլն: Ավելին, օրենքը սահմանում է այն պայմանները, որոնց դեպքում Էլեկտրոնային փաստաթղթում էլեկտրոնային թվային ստորագրությունը համարժեք է թղթի վրա փաստաթղթի ստորագրությանը: Սա առաջին հերթին նշանակում է, որ այս էլեկտրոնային թվային ստորագրությանը վերաբերող ստորագրության բանալին վավերականության ժամկետը չի լրացել ստուգման կամ ստորագրման պահին: էլեկտրոնային փաստաթուղթ. Բացի այդ, պետք է հաստատվի էլեկտրոնային թվային ստորագրության իսկությունը և այն փաստը, որ թվային ստորագրությունը օգտագործվում է ստորագրության բանալին վկայագրում նշված տեղեկատվության համաձայն:

Վկայագրեր և CA

Օրենքը մանրամասն նկարագրում է, թե ինչից է բաղկացած ստորագրության բանալին վկայականը (եզակի գրանցման համարը, սեփականատիրոջ լրիվ անունը, EDS հանրային բանալին, հավաստագրման կենտրոնի անվանումը և գտնվելու վայրը և այլն); վկայականը հավաստագրման կենտրոնում պահելու ժամկետներն ու կարգը. Այսպիսով, ստորագրության բանալին վկայագրի պահպանման ժամկետը հավաստագրման կենտրոնում էլեկտրոնային փաստաթղթի տեսքով որոշվում է հավաստագրման կենտրոնի և ստորագրության բանալին վկայականի սեփականատիրոջ միջև կնքված պայմանագրով: Ինչ վերաբերում է պահեստավորմանը, ապա դա սահմանվում է օրենքով Ռուսաստանի Դաշնությունարխիվների և արխիվների մասին։

Օրենքի առանձին գլուխ հատկացված է սերտիֆիկացման կենտրոններին։ EDS-ի մշակման և ստուգման բուն գործընթացը կարող է տեղի ունենալ առանց սերտիֆիկացման կենտրոնների մասնակցության, եթե դա հաստատվի կողմերի համաձայնությամբ: Այնուամենայնիվ, հանրային տեղեկատվական համակարգերում և շատ կորպորատիվ տեղեկատվական համակարգերում EDS-ի օգտագործումն առանց հավաստագրման կենտրոնների գործունեության անհնար է, քանի որ դա կհանգեցնի ստորագրությունների կեղծման բավականին պարզ մեխանիզմների:

Անձնական (գաղտնի) բանալիներ

EDS-ը կարող է կատարել իր գործառույթները միայն այն դեպքում, եթե ստորագրողն ունի անհասանելի տեղեկատվություն օտարները. Այս տեղեկատվությունը նման է գաղտնագրման բանալին և, հետևաբար, կոչվում է «էլեկտրոնային թվային ստորագրության մասնավոր բանալին» (նախկինում օգտագործվում էր նույն տերմինը «գաղտնի բանալի»): Անհրաժեշտ է գաղտնի պահել և՛ մասնավոր, և՛ կոդավորման բանալին, քանի որ ստորագրության մասնավոր բանալիի իմացությունը համապատասխանում է. մաքուր թերթիկանձնական բանալու սեփականատիրոջ կողմից ստորագրված թուղթ, որի վրա հարձակվողը կարող է գրել ցանկացած տեքստ, որը վերագրվելու է մասնավոր բանալու իրական տիրոջը: Արվեստ. Օրենքի 12-րդ կետն ուղղակիորեն մատնանշում է ստորագրության բանալու վկայագրի սեփականատիրոջ պարտավորությունը՝ գաղտնի պահելու մասնավոր բանալին և անհապաղ պահանջելու կասեցնել ստորագրության բանալու վկայականը, եթե հիմքեր կան ենթադրելու, որ ստորագրության մասնավոր բանալու գաղտնիքը խախտվել է։

Արվեստ. Օրենքի 5-ով սահմանվում է մասնավոր ստորագրության բանալիների ստեղծման կարգը՝ հաշվի առնելով դրանց ստեղծման գաղտնիքի խստիվ պահպանումը։ Նույն հանգամանքը ցույց է տալիս նաև Արվեստ. «Սերտիֆիկացման կենտրոնների գործունեության մասին» օրենքի 9. Կորպորատիվ տեղեկատվական կառույցներում EDS մասնավոր բանալիների արտադրության և բաշխման հարցը կարող է լուծվել իրենց սեփական մեթոդներով, սակայն EDS օգտագործողը պետք է տեղյակ լինի EDS գործողության նման կազմակերպման հնարավոր հետևանքների մասին: Միանգամայն հնարավոր է, որ որոշ կանոնավոր հաջորդականություն օգտագործվի որպես մասնավոր բանալի, ինչպես դա տեղի է ունենում գաղտնաբառի համակարգի օգտագործման դեպքում:

Ներքին ստանդարտներ EDS ալգորիթմների համար

ElGamal-ի սխեման

1994 թվականին ընդունվել է EDS ոլորտում առաջին ներքին ստանդարտը ԳՕՍՏ Ռ34.10 94» Ինֆորմացիոն տեխնոլոգիա. Տեղեկատվության ծածկագրային պաշտպանություն: Ասիմետրիկ գաղտնագրման ալգորիթմի հիման վրա էլեկտրոնային թվային ստորագրության մշակման և ստուգման ընթացակարգեր: Այն սահմանում է ElGamal սխեմայի հիման վրա EDS-ի հետ աշխատելու ընթացակարգեր: Ստորագրություն կեղծելու անհնարինությունը պայմանավորված է p տարրերի դաշտում դիսկրետ լոգարիթմի խնդրի լուծման բարդությամբ կամ p մեծ պարզ թվին տրված x թվի և 2-ից p միջակայքից a, b թվերի որոշման բարդությամբ։ -1, որը կատարվում է համեմատությամբ.

ax== bmodp.

Այնուամենայնիվ, մաթեմատիկոսները տեղում չեն կանգնած, և վերջերս մեծ առաջընթաց է գրանցվել p տարրերի դաշտում դիսկրետ լոգարիթմի խնդրի լուծման մեթոդների մշակման գործում։ Վերջերս ստեղծվել է, այսպես կոչված, թվային դաշտի մաղի մեթոդը։ Դրանով դուք կարող եք կոտրել վերը նշված մեթոդով գեներացված EDS-ը (գոնե 512-բիթանոց p մոդուլի դեպքում):

Այս խնդրի ամենապարզ լուծումներից է p-ի երկարությունը մեծացնելը։ Բայց, ցավոք, p-ի աճով ալգորիթմի գործառնական հատկությունները վատանում են, քանի որ հանրային բանալու երկարությունը և ստորագրության ստեղծման և ստուգման ժամանակը մեծանում են:

Էլիպսային կոր

Ի վերջո, ռուս գիտնականները եկան այն եզրակացության, որ հնարավոր է մի փոքր բարդացնել ElGamal-ի սխեման և այդպիսով, առանց լրացուցիչ հաշվարկային ծախսերի, հազարավոր անգամ մեծացնել EDS-ի կեղծման բարդությունը: ElGamal սխեմայի նոր տարբերակը օգտագործում է էլիպսային կորերի ապարատը p տարրերի վերջավոր դաշտի վրա, որոնք սահմանվում են որպես զույգ թվերի բազմություն (x, y) (դրանցից յուրաքանչյուրը գտնվում է 0-ից p-1 միջակայքում: ) բավարարելով համեմատությունը (a և b թվերն ամրագրված են և բավարարում են որոշ լրացուցիչ պայման).

Y2 == x3 + կացին + bmodp.

Այլ ռեսուրսներ

- Տեղեկություններ Oracle XML-SQL Utility-ի մասին http://otn.oracle.com/tech/xml/xdk_java/content.html

- SAML-ի տեխնիկական պայմաններ http://www.oasis-open.org/committees/security/

- XKMS ճշգրտում http://www.w3.org/TR/xkms/

- դաշնային օրենքը«Էլեկտրոնային թվային ստորագրության մասին»

Հոդվածում նկարագրվում է, թե ինչպես ստորագրել փաստաթղթերը (pdf, word, excel, xml, արխիվ) օգտագործելով EDS: Մտածեք, թե ինչ ծրագրային ապահովում է անհրաժեշտ EDS-ի միջոցով փաստաթղթեր ստորագրելու համար, դրանց դրական և բացասական կողմերը:

Ինչպես ստորագրել ֆայլը EDS-ով

Գոյություն ունեն երկու ծրագիր, որոնցով դուք կարող եք ստորագրել ֆայլ՝ օգտագործելով EDS.

- ViPNet CryptoFile;

- CryptoARM.

ViPNet CryptoFile

Օգտագործելով այս ծրագիրը՝ կարող եք ստորագրել ցանկացած ֆայլ, օրինակ՝ doc, xls, jpg, xml, txt, ստորագրել EDS հայտարարագիր, արխիվ։ Ստորագրելուց հետո ֆայլը կավարտվի .sig-ով

Կողմերը:անվճար ծրագիր, որը պահանջում է գրանցում կայքում (ստացեք բանալին այստեղ էլ) Հնարավոր է նաև օգտագործել ֆայլին կցված ստորագրությունը EDS-ով ֆայլ ստորագրելիս, այսինքն. ֆայլը և բանալին կլինեն նույն ֆայլում կամ առանձին ֆայլից:

Մինուսները:ստորագրելիս կարող եք ավելացնել միայն մեկ էլեկտրոնային ստորագրություն.

EDS-ով փաստաթուղթ ստորագրելու համար կարող եք աջ սեղմել ֆայլի վրա և ընտրել ViPNet CryptoFile -> Sign in menu:

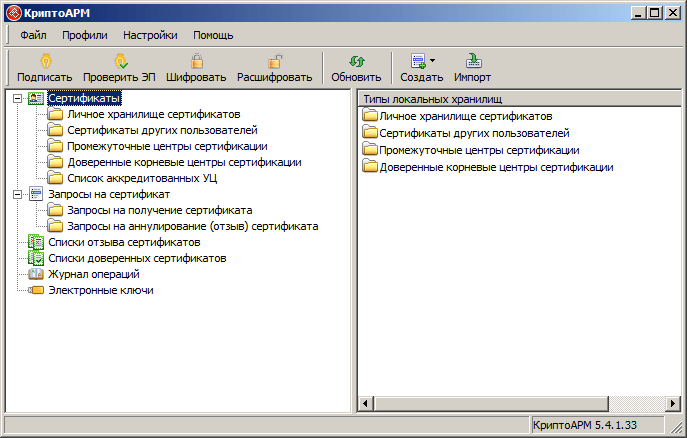

CryptoARM

Մինուսները:վճարովի ծրագրակազմ;

Կողմերը:ֆայլը ստորագրելիս կարող եք ավելացնել բազմաթիվ EDS ստորագրություններ:

EDS-ով փաստաթուղթ ստորագրելու համար կարող եք աջ սեղմել ֆայլի վրա և ընտրացանկից ընտրել CryptoARM -> Sign:

Ինչպես ստորագրել pdf-ը EDS-ով

Եթե Ձեզ անհրաժեշտ է փաստաթուղթ ստորագրել, օրինակ՝ հարկային, կարդացեք վերը նշված հրահանգները՝ «Ինչպես ստորագրել ֆայլը EDS-ի միջոցով», բայց եթե Ձեզ անհրաժեշտ է ստորագրություն՝ փաստաթղթում տեսանելի մասով, ապա կարդացեք ստորև ներկայացված հրահանգները:

EDS-ի միջոցով pdf փաստաթուղթ ստորագրելու համար անհրաժեշտ է ծրագրային ապահովում:

Կողմերը:Փաստաթղթում տեսանելի է էլեկտրոնային ստորագրությունը։

Մինուսները:Ծրագրի արժեքը (90 օր անվճար):

նաև պետք է տեղադրվի Acrobat Reader DC կամ Adobe Acrobat Pro:

Նախքան pdf փաստաթղթում էլեկտրոնային ստորագրություն տեղադրելը, դուք պետք է կարգավորեք Acrobat Reader DC-ն աշխատելու CryptoPro PDF ծրագրի հետ, դա անելու համար սեղմեք Ctrl + K Acrobat Reader DC-ում կամ անցեք Խմբագրում -> Նախապատվություններ ընտրացանկը, կատեգորիաներում: ընտրեք Ստորագրություններ -> որտեղ «Ստեղծեք և ձևավորեք» սեղմեք Մանրամասն տես նկարը.

«Ստորագրման կանխադրված մեթոդում» ընտրեք CryptoPro PDF-ը, ինչպես նկարում.

Մենք ստորագրում ենք pdf փաստաթուղթ EDS-ով

Բացեք pdf փաստաթուղթը -> աջ վահանակում, սեղմեք լրացնել և ստորագրել

Վերևի բարում Acrobat ծրագրերԸնթերցող, սեղմեք «Լրացրեք և ստորագրեք» -> «Լրացուցիչ գործիքներ»

Վահանակին ավելացնելու համար դուք պետք է ընտրեք «Վկայականներ» գործիքը:

Վկայականների վրա սեղմելուց հետո վահանակի վրա կհայտնվի «Թվային ստորագրություն» գործիքը, սեղմեք դրա վրա, այնուհետև կուրսորով ընտրեք այն տարածքը, որտեղ ցանկանում ենք տեղադրել թվային ստորագրություն, կհայտնվի վկայականի ընտրությամբ պատուհան:

Ընտրեք վկայական -> Լավ -> Ստորագրեք:

Թվային ստորագրությունը pdf-ում այսպիսի տեսք ունի.

Մեր pdf փաստաթուղթը ստորագրված է, նույն կերպ դուք կարող եք մի քանի ստորագրություն տեղադրել մեկ pdf ֆայլում։

Ինչպես ստորագրել Word փաստաթուղթը EDS-ով

Եթե Ձեզ անհրաժեշտ է փաստաթուղթ ստորագրել փաստաթղթում ստորագրության տեսանելի մասով, ապա կարդացեք ստորև ներկայացված հրահանգները, բայց եթե Ձեզ անհրաժեշտ է ստորագրել word փաստաթուղթ և ուղարկել այն հարկային գրասենյակ, օրինակ, ապա վերը նշված հրահանգը «Ինչպես. ստորագրել ֆայլը EDS-ի միջոցով» կհամապատասխանի ձեզ:

Ստորագրելու համար word փաստաթուղթ EDS-ի օգնությամբ մեզ անհրաժեշտ է CryptoPro Office Signature ծրագիրը։

- վճարովի ծրագրակազմ, որն օգտագործվում է Wort, Excel փաստաթղթերը ստորագրելու համար:

Տեղադրվելուց հետո դուք կարող եք անմիջապես սկսել ստորագրել Word փաստաթղթերը EDS-ով, դրա համար մենք բացում ենք Word փաստաթուղթ, որը պետք է ստորագրվի EDS -> Rate menu -> Text բլոկում, սեղմեք Signature տողը և ընտրեք Signature line (CRYPTO): - ՊՐՈ):

Ենթադրենք, որ Ձեզ անհրաժեշտ է երկու էլեկտրոնային ստորագրություն տեղադրել Word փաստաթղթում, դրա համար մենք կատարում ենք վերը նշված գործողությունը երկու անգամ՝ առանց ստորագրելու: Քանի որ մեկ ստորագրությամբ ստորագրելուց հետո փաստաթուղթը կդառնա անխմբագրելի։ Այսպիսով, մենք տեղադրում ենք երկու դաշտ էլեկտրոնային ստորագրության համար:

Դրանից հետո կարող եք ստորագրել՝ սեղմելով մեկ ստորագրության վրա, ընտրել EDS և ստորագրել, ապա նույնն անել երկրորդ ստորագրության հետ։

Թվային ստորագրված word փաստաթուղթն ունի հետևյալ տեսքը.

Ինչպես ստորագրել Excel փաստաթուղթ՝ օգտագործելով թվային ստորագրություն

Չեմ կրկնվի, EDS-ի միջոցով Excel փաստաթուղթ ստորագրելու համար պետք է ամեն ինչ անել այնպես, ինչպես Word-ի համար, տես մի քիչ ավելի բարձր։

ՈւշադրությունԵթե Ձեզ անհրաժեշտ է ստորագրել excel փաստաթուղթփաստաթղթում ստորագրության տեսանելի մասով, այնուհետև կարդացեք հրահանգները «Ինչպես ստորագրել Word փաստաթուղթը օգտագործելով EDS», եթե անհրաժեշտ է ստորագրել excel փաստաթուղթ և ուղարկել այն հարկային գրասենյակ, օրինակ, ապա հրահանգը. «Ինչպես ստորագրել ֆայլը EDS-ի միջոցով» էջի վերևում կհամապատասխանի ձեզ:

Ինչպես պայմանագիր կնքել EDS-ի հետ

Կախված նրանից, թե ինչ ձևաչափով է ստեղծվել պայմանագիրը, կարդացեք վերևում «Ինչպես ստորագրել Word կամ PDF փաստաթուղթ» հոդվածը:

Ինչպես ստորագրել լիազորագիր EDS-ով

Կարդացեք վերը նշված հոդվածը և ընտրեք համապատասխան տարբերակը, թե ինչպես ստորագրել լիազորագիր EDS-ի միջոցով:

Հարցեր.

Թույլատրվա՞ծ է ստորագրված EDS ֆայլի խմբագրումը:

- Ոչ, ֆայլը ստորագրելուց հետո այն հնարավոր չի լինի խմբագրել, օրինակ, եթե փորձեք խմբագրել Word-ում ստորագրված տեքստը, ապա բոլոր ստորագրությունները ջնջվում են։

Ինչպիսի՞ն է EDS ստորագրված փաստաթուղթը:

- Ամեն ինչ կախված է նրանից, թե ինչպես եք ստորագրել փաստաթուղթը։ Եթե փաստաթուղթը ստորագրվել է այնպես, ինչպես սկզբում նշված հրահանգներում, ֆայլը կունենա .sig ընդլայնում: Նաև ֆայլը և EDS-ը կարող են լինել առանձին ֆայլ, դա կախված է ֆայլի ստորագրման եղանակից:

Եթե դուք ստորագրել եք pdf, word կամ excel փաստաթուղթ՝ օգտագործելով հատուկ ծրագրեր, հնարավոր չէ դրանք տարբերել։ Պետք է բացել փաստաթուղթը և արդեն ներսում համոզվել՝ ստորագրություն կա, թե ոչ։

Այսօր, երբ գրեթե ամբողջ աշխատանքային հոսքը դառնում է առանց թղթի, փաստաթղթերի օգնությամբ ստորագրելը սովորական բան է:

Պետական գնումների ոլորտում ներկայացված հայտերը ստորագրվում են էլեկտրոնային ստորագրությամբ։ Սա հաճախորդներին վստահություն է տալիս, որ գործ ունեն իրական մասնակիցների հետ: Նաև պետական գնումների արդյունքում կնքված պայմանագրերն ուժի մեջ են մտնում միայն EDS-ի միջոցով հաստատվելուց հետո:

Նաև թվային ստորագրությունը պահանջվում է նման իրավիճակներում.

- Հաշվետվություն կարգավորող մարմիններին: Դուք կարող եք այն տանել էլեկտրոնային ձևաչափովայնպիսի ծառայություններ, ինչպիսիք են Դաշնային հարկային ծառայությունը, Ռոսստատը, PFR-ն և FSS-ը: Սա մեծապես հեշտացնում է տեղեկատվության փոխանցումը և բարելավում է ճշգրտությունը. ծառայությունների մեծ մասն առաջարկում է սխալների ավտոմատ ստուգում:

- Փաստաթղթերի էլեկտրոնային կառավարում (EDM): Ամենատարածված դիմումներից մեկը, քանի որ այս ձևով ստորագրված նամակը համապատասխանում է թղթային նամակին կնիքով և վիզայով։ Թույլ է տալիս անցնել առանց թղթի աշխատանքի ինչպես ընկերության ներսում, այնպես էլ դրսում:

- հանրային ծառայություններ. Ռուսաստանի Դաշնության քաղաքացին կարող է հաստատել հանրային ծառայությունների պորտալի միջոցով բաժիններ ներկայացված դիմումները, մասնակցել հասարակական նախաձեռնություններին, օգտվել անձնական հաշիվԴաշնային հարկային ծառայության կայքում, նույնիսկ դիմել վարկի համար:

- Որպես ապացույց կարող եք օգտագործել հաշիվ-ապրանքագրերը, պայմանագրերը, էլեկտրոնային եղանակով ստորագրված պաշտոնական նամակները: Ըստ Ռուսաստանի Դաշնության APC-ի՝ նման փաստաթուղթը թղթայինի անալոգն է՝ ձեռագիր վիզայով։

Ինչ են էլեկտրոնային ստորագրությունները

EDS-ը «կնիք» է, որը թույլ է տալիս բացահայտել իր սեփականատիրոջը, ինչպես նաև ստուգել ստորագրված փաստաթղթի ամբողջականությունը: Հաստատվել են EDS տեսակները և դրանց կատարման կարգը։ Նա հաստատեց, որ կան երեք տեսակի ստորագրություններ.

- Պարզ. Տարածված է նամակների կամ տեխնիկական բնութագրերի ստորագրման համար, որոնք հաստատված են գաղտնաբառերի, ծածկագրերի և այլ միջոցների միջոցով, որոնք առավել հաճախ օգտագործվում են կորպորատիվ EDI համակարգերում:

- Ամրապնդված. Այն ստացվում է տեղեկատվության կրիպտոգրաֆիկ մշակման և մասնավոր բանալի օգտագործման գործընթացում: Թույլ է տալիս հաստատել, թե ով է ստորագրել փաստաթուղթը, ինչպես նաև այն փաստը, որ ստորագրումից հետո փոփոխություններ են կատարվել:

- Ամրապնդված. Այն նման է ոչ որակավորվածին, սակայն դրա ստեղծման և ստուգման համար օգտագործվում են Ռուսաստանի Դաշնության Անվտանգության դաշնային ծառայության կողմից վավերացված կրիպտոպաշտպանության մշակումները: Նման ES-ները թողարկվում են միայն հավատարմագրվածների կողմից

Փաստաթուղթը հաստատելու մի քանի եղանակ կա: Դիտարկենք ամենատարածվածները.

Մենք ստորագրում ենք՝ օգտագործելով CryptoPRO CSP ծրագրային փաթեթը

Ինչպես ստորագրել Word փաստաթուղթը էլեկտրոնային ստորագրությամբ(MS Word)

1. Բացեք ցանկալի ֆայլը, սեղմեք ցանկի վրա «Ֆայլ» - «Մանրամասներ» - «Ավելացնել էլեկտրոնային ստորագրություն (CRYPTO-PRO)»:

2. Ընտրեք ցանկալի ES-ը, անհրաժեշտության դեպքում ավելացրեք մեկնաբանություն և սեղմեք «Ստորագրել»:

3. Եթե սխալներ չկան, համակարգը ցուցադրում է հաջող ստորագրմամբ պատուհան:

Եթե տեղադրված է CryptoPRO Office Signature հավելվածը

1. Բացեք ցանկալի ֆայլը, ընտրեք «Ֆայլ», ապա՝ «Ավելացնել թվային ստորագրություն»:

2. Նախորդ տարբերակի նման ընտրեք անհրաժեշտ ES-ը, անհրաժեշտության դեպքում ավելացրեք մեկնաբանություն և սեղմեք «Ստորագրել»:

3. Եթե սխալներ չկան, համակարգը ցուցադրում է հաղորդագրություն, որ փաստաթուղթը հաջողությամբ ստորագրվել է:

Ինչպես էլեկտրոնային եղանակով ստորագրել PDF փաստաթուղթը(Adobe Acrobat PDF)

1. Բացեք անհրաժեշտ PDF ֆայլը, սեղմեք «Գործիքներ» վահանակի վրա և տեսեք «Վկայականներ» պիտակը: Մենք ընտրում ենք այն:

2. Սեղմեք «Թվային ստորագրություն» և ընտրեք ֆայլի այն տարածքը, որտեղ կտեղակայվի ստորագրման նշանը:

4. Կբացվի նամականիշի նախադիտումով պատուհան: Եթե ամեն ինչ ճիշտ է, ապա սեղմեք «Ստորագրել»:

5. Համակարգը կտրամադրի ծանուցում հաջող ստորագրման մասին: Այսքանը:

Ստորագրում CryptoARM ծրագրային փաթեթի կողմից

Այս մեթոդով հնարավոր է կոդավորել բոլոր ժամանակակից ձևաչափերը, ինչպես նաև արխիվները։

Այսպիսով, եկեք պարզենք այն ինչպես ստորագրել թվային ստորագրության փաստաթուղթ CryptoARM-ի օգնությամբ:

1. Բացեք «CryptoARM» ծրագիրը և ընտրեք գործողության առաջին կետը՝ «Ստորագրել»:

2. Մենք ուշադիր ուսումնասիրում ենք ES Creation Wizard-ի հրահանգները: Մենք սեղմում ենք «Հաջորդ»:

3. Սեղմեք «Ընտրել ֆայլը», գնացեք ցանկալի ֆայլ, սեղմեք դրա վրա և սեղմեք «Հաջորդ»:

4. Ընտրեք ստորագրվող ֆայլը, սեղմեք «Հաջորդ»:

5. Մենք տեսնում ենք «Ելքի ֆորմատ» պատուհանը: Եթե չկան պարտադիր պահանջներ, ապա կոդավորումը մնում է այնպես, ինչպես կա: Դուք կարող եք պահպանել ZIP ձևաչափով (էլեկտրոնային փոստով ուղարկելու համար) կամ ընտրել, թե որտեղ պետք է պահպանվի վերջնական արդյունքը: Սեղմեք «Հաջորդ»:

6. «Պարամետրերում» կարող եք ընտրել սեփականություն, ավելացնել մեկնաբանություն, ինչպես նաև ընտրել կից ES (կցված է սկզբնաղբյուր ֆայլին) կամ անջատված (պահված որպես առանձին ֆայլ), ինչպես նաև լրացուցիչ պարամետրեր՝ ըստ ցանկության։ Երբ ամեն ինչ պատրաստ է, սեղմեք «Հաջորդ»:

7. Այժմ դուք պետք է ընտրեք վկայական, դա անելու համար սեղմեք «Ընտրել», նշեք պահանջվող վկայականը և սեղմեք «Հաջորդ»:

8. Հաջորդ փուլում մենք տեսնում ենք վերջնական պատուհանը Համառոտ նկարագրությունըտվյալները։ Եթե հաջորդ անգամ ֆայլերը ստորագրվեն նույն հերթականությամբ, ապա կարող եք պահպանել պրոֆիլը: Սեղմեք «Ավարտել»:

9. Եթե սխալներ չլինեն, համակարգը կցուցադրի հաղորդագրություն հաջող ստորագրման մասին: